Luh Ferreira

Educadora Popular, ativista, doutora em Educação

Encantada com o mundo, indignada com a situação dele

Libras na Quebrada: projeto leva língua brasileira de sinais para as periferias de São Paulo

Por Bárbara Poerner, em parceria com a Revista Casa Comum*

Era 2009 quando Gyanny Vilanova, que trabalhava na Galeria do Rock, no centro de São Paulo, teve a curiosidade de aprender libras para poder se comunicar com seus clientes surdos à época. Visionária, ela logo percebeu que precisava disseminar seu conhecimento sobre o assunto para mais pessoas.

Essa foi sua motivação inicial para criar o projeto Libras na Quebradas: “Surgiu com a ideia de juntar a necessidade das pessoas de aprenderem Libras, mas dentro da realidade da periferia, onde muitas não têm condição de pagar um curso. O objetivo é levar a língua até a periferia, para saberem o que é e ter a oportunidade de aprender”, defende. “A Libras precisa chegar em todos os territórios”, acredita Gy.

A iniciativa começou em 2020, e, com a pandemia, foi condicionada a realizar as aulas e encontros de forma remota. Hoje, o Libras na Quebrada atua de forma presencial e conta com voluntários surdos e ouvintes, realizando oficinas em alguns pontos da capital paulista.

Gyanny diz que não se considera necessariamente uma ativista, mas sim uma parceira e aliada da comunidade surda. “Uso meu privilégio ouvinte para encaixar os surdos nos centros culturais como professores, por exemplo. Eu saio da linha de representatividade do projeto e chamo a comunidade surda para se expor. A causa é deles, eu estou junto com eles, e se todos os ouvintes pensassem assim, teríamos menos barreiras, menos preconceito e mais pessoas aprendendo libras”.

A Libras foi oficializada como língua brasileira de sinais e a segunda língua nacional há pouco mais de vinte anos, em 2002. Antes disso, contudo, falar com gestos corporais era proibido em muitos espaços no Brasil e até hoje a comunidade surda luta para garantir acessibilidade e respeito.

A professora defende que a linguagem de sinais brasileira poderia se tornar mais acessível não só com políticas públicas eficientes, mas também com ações individuais e coletivas do cotidiano. “Com cada vez mais pessoas aprendendo um pouco de libras, já conseguimos nos comunicar com os surdos. Então, se torna acessível a partir do momento que aceitamos o surdo e entendemos seu mundo”, finaliza.

*Matéria publicada como parte da seção “Vozes em Ação” da edição 5 da Revista Casa Comum.

Ana Claudino usa a internet para falar sobre sua vivência no ativismo LGBTQIAP+

Por Bárbara Poerner, em parceria com a Revista Casa Comum*

Ana Claudino encontrou no ativismo LGBTQIA+ uma forma de falar sobre seu corpo político. Por meio da internet, a publicitária e criadora de conteúdo compartilha suas experiências e visões de mundo enquanto mulher lésbica e negra – uma parte da comunidade queer que ainda é, em muitos casos, invisibilizada nas discussões sobre gênero e raça.

Mas para Ana isso foi uma motivação. “Sempre vi que a comunicação podia ser usada como ferramenta de transformação social, então entrei pra esse lado ativista. Em 2017 decidi montar meu canal no YouTube, o Sapatão Amiga, pra falar das minhas vivencias enquanto lésbica negra, porque ate então eu não via lésbicas negras falando sobre isso [na internet]”, conta a carioca nascida e criada no subúrbio do Rio de Janeiro.

Embora seu canal tenha cinco anos, a luta pela causa já ocupa sua vida há quase dez. Ana conta que “começou o envolvimento com o ativismo LGBTQIA+ em 2014, quando comecei a estudar sobre feminismo, questões raciais, questões de classe… até então, eu não tinha acesso a essas coisas”. Seus vídeos no YouTube e Instagram falam sobre construções de novas narrativas, saúde mental, sexualidade, vida acadêmica, gênero e raça, mas ela também produz materiais sobre segurança digital e ciberativismo e realiza projetos variados – Ana escreveu a quarta capa do livro Sou Sua Irmã, de Audre Lorde, lançado pela Ubu Editora em 2020, por exemplo.

Se reconhecer enquanto mulher negra da comunidade LGBTQIA+ fez toda a diferença para construção de sujeito social da criadora. “Fui me percebendo um corpo negro lésbico na sociedade. Então, teoricamente e também na prática, isso já me coloca como corpo politico”, explica ela, que recentemente concluiu o mestrado em Políticas Públicas em Direitos Humanos na Universidade Federal do Rio de Janeiro (UFRJ).

Mas se ver como ativista, no entanto, foi algo orgânico. “Eu acho que o ativismo não tem um plano de carreira, ele acontece. Ou você é a pessoa que está vivendo na violência estrutural ou quer se aliar a uma causa. O ativismo vem de uma fonte de indignação, e depois acaba sendo esperança e união, porque você não milita sozinho”, compartilha.

*Matéria publicada como parte da seção “Vozes em Ação” da edição 5 da Revista Casa Comum.

ONG pernambucana usa inteligência artificial para promover cuidado e direitos para população LGBTIAQP+

Por Luiza Ferreira

Para enfrentar a violência e a desinformação, a ARCO criou o chatbot Sofia voltado ao público LGBTQIAP+

Chatbot Sofia conversa com internautas sobre redução de danos, saúde, educação e direitos l Imagem: Reprodução

Pelo quarto ano consecutivo, o Brasil é o país que mais mata pessoas LGBTQIAP+ em todo o mundo. Entre as regiões brasileiras, o Nordeste lidera a quantidade de homicídios contra essa população, concentrando 43% das mortes violentas, segundo dados do Grupo Gay da Bahia (GGB) em 2022.

Em Pernambuco, um dos estados mais violentos para esta população, Carlos Santos e Luan Costa, ativistas dos Direitos Humanos e co-fundadores da ONG ARCO lutam pela garantia dos direitos humanos das pessoas LGBTQIAP+ por meio de ações sociais educativas e de empoderamento. Foi esse cenário adverso que motivou o desenvolvimento de novas ferramentas para reivindicar e defender direitos. Assim nasceu a SOFIA, ou Sistema de Organização e Facilitação de Informações Automatizado, a Inteligência Artificial da organização.

“A SOFIA surgiu a partir da nossa percepção de que se fazia necessário oferecer um serviço informativo e educativo sobre direitos LGBTQIAP+ de forma mais eficaz e veloz”, analisam Carlos Santos e Luan Costa, ativistas dos Direitos Humanos e co-fundadores da ARCO.

No Instagram, sempre surgiam dúvidas dos seguidores da ONG sobre questões relacionadas à testagem, prevenção, redução de danos, entre outros temas. Logo os ativistas tiveram a ideia de compilar as perguntas mais frequentes através de um banco de dados interativo e automatizado, e assim surgiu a ChatBot.

“A gente se juntou com um amigo da área de tecnologia (João Medeiros) e começou a conversar sobre possibilidades… Chegamos na discussão das IAs e de como poderíamos nos apropriar dessas tecnologias para promover transformação social. Levamos cerca de quatro meses para construir tudo. Desde a coleta e curadoria dos dados, realizada pelo Luan até a alimentação da rede neural da Sofia, seus testes, ajustes e finalmente o lançamento. Ela é a combinação de diversas ferramentas de IA”, diz Carlos.

A ideia é que a ferramenta fortaleça a organização em suas missões, como o combate a discriminação e o preconceito e luta pelos direitos da população LGBTQIAP+, a partir dos marcadores sociais de diferença como recortes de “raça, etnia, gênero, terrítorio, gerações, classe, deficiências, orientações sexuais, identidades e expressões de gênero”.

Luan Costa (esq.) e Carlos Santos, co-fundadores da ARCO | Foto: Arquivo pessoal/Divulgação

Como a Inteligência Artificial potencializa o trabalho dos ativistas

Para o ativista, a Inteligência Artificial tem o “potencial de transformar significativamente a forma como ativistas e trabalhadores de direitos humanos realizam seu trabalho, tornando as operações mais eficientes e eficazes”.

Com a IA, as tarefas rotineiras são automatizadas e aliviam a carga de trabalho dos ativistas, assim eles podem se concentrar nas questões que “requerem um toque humano”, como advocacy, planejamento de campanhas e construção de redes. Outro benefício é o monitoramento da situação dos direitos humanos em diferentes lugares para a identificação de tendências emergentes através da coleta e análise de dados.

“A IA, como a SOFIA, tem o potencial de alcançar uma ampla audiência, cruzando fronteiras geográficas e barreiras sociais. Ao utilizar canais digitais populares, como as redes sociais, essas ferramentas podem chegar a indivíduos em áreas remotas ou marginalizadas que podem não ter acesso fácil a serviços de apoio”, completa Luan.

SOFIA foi projetada desde o início para ser um recurso acessível e fácil de usar, e, por isso mesmo, foi incorporada ao Instagram, uma das plataformas de comunicação mais populares atualmente.

Para utilizar a ChatBot SOFIA, é só acessar o perfil da ONG ARCO no Instagram, clicar no ícone de mensagem, “Direct Message” ou “D.M” e digitar “Olá Sofia”. Pronto, em resposta o usuário receberá uma mensagem de boas-vindas e será direcionado para o menu principal da IA.

“Quando um usuário interage com a SOFIA, ele pode acessar uma variedade de informações úteis organizadas em menus claros e concisos, incluindo informações sobre identidade de gênero, orientação sexual e diversidade, ferramentas jurídicas e de segurança, informações sobre saúde e prevenção de ISTs, e informações sobre redução de danos relacionados ao uso de substâncias psicoativas”, ressalta Carlos.

Entre as opções do menu principal, estão “Sala de Aula” para informações educativas sobre questões LGBTQIAP+, “Kit Gay” para acesso a ferramentas jurídicas e de segurança, “Cura Gay” para informações relacionadas à saúde, e “Redução de Danos” para informações sobre substâncias psicoativas.

E para a SOFIA não tem tempo ruim: ela está disponível 24 horas por dia, 7 dias por semana, “proporcionando acesso imediato à informações críticas sempre que necessário”.

Quem tem medo da Inteligência Artificial?

Hoje em dia a Inteligência Artificial está presente em quase todos os aspectos das nossas vidas, desde os chatbots até os algoritmos de recomendação ao navegar na Internet. E essa onipresença incomoda, principalmente quando falamos de segurança e privacidade de dados pessoais. Apreensões como essa são cada vez mais comuns e compreensíveis, visto que o impacto total das IA’s na sociedade ainda é desconhecido.

“A inteligência artificial é uma tecnologia extremamente poderosa e versátil que tem o potencial de transformar muitas áreas da nossa sociedade, além do campo ativista. No entanto, como todas as tecnologias poderosas, também vem com seu conjunto de desafios e preocupações que precisamos abordar de maneira responsável e ética. A gente não deve nem santificar nem demonizar. São “apenas” ferramentas, o nosso uso é o que vai agregar um valor”, comenta Carlos.

Para Luan, a IA tem um papel crucial no ativismo de ajudar a identificar padrões de discriminação, violência e injustiça social, fornecendo dados e insights valiosos. Além disso, ela pode auxiliar a tornar as cidades mais eficientes e sustentáveis, como pode exemplo a implementação de sistemas inteligentes de tráfego e energia, bem como “proporcionar novas formas de engajamento e mobilização, como vimos com a SOFIA”, acrescenta.

Entre os muitos desafios para a criação da SOFIA se destacam a falta de recursos financeiros e o longo processo de coleta de dados e curadoria de informações confiáveis.

O apoio estratégico e financeiro é crucial para iniciativas como a SOFIA, defendem os ativistas. Só assim é possível continuar aprimorando a plataforma e expandindo seu alcance, “tornando-a uma ferramenta ainda mais eficaz na promoção da educação, conscientização e suporte para a comunidade LGBTQIAP+”, finaliza Luan.

Como puxar uma audiência pública e ter uma atuação efetiva

Por Marília Parente

Instrumento de participação popular é garantido por lei, mas depende da adesão de representante público e da mobilização dos envolvidos

Ampliação de subsídios para resolução das questões abordadas e qualificação de políticas públicas podem ser resultados dessas ações de participação popular | Foto: Divulgação CMC

As audiências públicas são um importante espaço de participação popular em temas de interesse público que estão na agenda política de uma cidade, estado ou do país. Como instrumento democrático, elas são asseguradas por lei, mas não podem ser convocadas por qualquer pessoa. Uma organização da sociedade civil que deseja puxar uma audiência pública precisa contar com órgãos públicos, como as casas legislativas, as prefeituras e Ministério Público, para conseguir uma data e convocar diversas entidades e representações do Estado que possam estar envolvidos na pauta. Apesar disso, membros da sociedade civil devem estar preparados para participar da audiência, bem como atuar para garantir a maior adesão possível de outras pessoas.

De acordo com Tânia Dornellas, assessora de advocacy da Campanha Nacional pelo Direito à Educação, que tem nas audiências públicas uma importante ferramenta de mobilização, a forma mais comum de conseguir uma audiência pública é solicitá-la diretamente a um parlamentar. Deputados, vereadores e senadores são responsáveis por apresentar um requerimento com a solicitação pela reunião à comissão ligada ao tema. “Cada casa (Câmara ou Senado) possui regras próprias que estão descritas em seus respectivos regimentos internos. Na Câmara dos Deputados, por exemplo, o artigo 255 do regimento interno prevê que ‘cada Comissão poderá realizar reunião de audiência pública’ […] Uma vez aprovada a realização da audiência pública, a Comissão que acolhe o requerimento selecionará as autoridades e/ou especialistas das entidades, cabendo ao presidente da comissão a emissão dos convites”, explica Dornellas.

A regra da Câmara também coloca que, nos casos em que existam defensores e críticos à matéria em análise, a Comissão deverá garantir a escuta das diversas perspectivas sobre a pauta. “No Senado, o processo para solicitação de audiência pública é parecido. Segundo o artigo 93, do regimento interno […] a audiência pública poderá ser realizada por solicitação de entidade da sociedade civil. É possível também solicitar audiência pelo portal e-Cidadania do Senado”, esclarece a assessora da Campanha Nacional pelo Direito à Educação.

Apesar disso, os resultados de uma audiência pública não são necessariamente vinculantes às decisões de gestores públicos. Por vezes, elas servem para a ampliação de subsídios para resolução das questões abordadas e para a qualificação de políticas públicas. Nesse sentido, uma estratégia importante para articular audiências proveitosas pode ser a de envolver os diversos poderes- executivo, legislativo e judiciário- em uma ação intersetorial.

“Embora as audiências públicas tenham um poder maior de influência na elaboração de políticas públicas, elas também afetam a implementação de programas e ações governamentais, bem como no monitoramento e controle social das políticas. A intersetorialidade é um importante mecanismo de gestão, articulação e integração de ações e tem como um de seus objetivos garantir uma maior racionalidade no uso dos recursos públicos”, completa Dornellas.

Debate público a serviço das mulheres

Fundado há 39 anos, o Centro de Mulheres do Cabo (CMC) é uma das principais entidades feministas de Pernambuco, atuando com foco na luta por água, creches e saúde pública no município do Cabo de Santo Agostinho, na Região Metropolitana do Recife (RMR). Para a coordenadora geral da entidade, Izabel Santos, a constante promoção de audiências públicas estimula o amadurecimento político de meninas e mulheres e possibilita que as vozes delas cheguem aos espaços de poder. “A articulação de uma audiência pública se torna um espaço de formação, pois trabalhamos inicialmente as demandas das mulheres na base, nas comunidades. Essa demanda é geralmente algo que interfere na vida de todas, como por exemplo a questão da segurança, que afeta todas as pessoas das comunidades, mas sobretudo às mulheres”, pontua.

Assim, é a partir do momento de escuta que são elaborados debates e encaminhamentos. “Outro fator importante é a mobilização das pessoas das comunidades para participar, para nós que solicitamos o importante é ter a câmara lotada. Procuramos também preparar as mulheres para a interlocução lá, elas levam as demandas, fazem a fala e nós do CMC preparamos os documentos a serem apresentados, como dados, fotos e vídeos e que serão usados para reforçar a pauta e o diálogo durante a audiência”, frisa Izabel Santos.

Na prática, os debates com comunidades também acabam servindo como espaços de divulgação das audiências públicas articuladas pela instituição. O processo de adesão do público, no entanto, requer uma estrutura que, nem sempre, as organizações da sociedade civil são capazes de garantir. “Algo que é muito importante para a chegada das pessoas nas audiências é colocar transporte para trazer e levar. Às vezes até precisamos oferecer lanche, enfim precisa de recurso e nem sempre conseguimos”, lamenta. Por outro lado, o CMC conta com um programa de rádio diário, intitulado Rádio Mulher, que também funciona como um dispositivo de mobilização e difusão das ações da organização.

No ano passado, a entidade provocou uma audiência para discutir a proposta de criação do Dia da Menina do Cabo. Aproveitando o ensejo do debate, o CMC também levou à Câmara Municipal de Vereadores as pautas da dignidade menstrual e da evasão escolar de meninas em razão da gravidez na adolescência. “Desta audiência, saiu o compromisso de de um projeto de Lei para criação desse dia. Sobre o tema da dignidade menstrual, foi criado um projeto de Lei por uma vereadora para a distribuição de absorventes nas escolas municipais e um comitê de evasão escolar, composto por vários atores”, comemora Izabel.

Para ela, a mobilização, contudo, nem sempre acaba com a vitória na casa legislativa ou no poder executivo. “Uma de nossas principais demandas é a cobrança das proposições que são assumidas nas audiências. Fazemos a incidência política junto à gestão pública, nos espaços de controle social, assim como a divulgação por meio do Rádio Mulher e das nossas redes sociais. Também voltamos para as comunidades para avaliar a participação, os desafios e os avanços”, completa.

Planejamento é essencial

Em seu Roteiro de Audiência Pública e Escuta Social, o Ministério Público de São Paulo (MPSP) sugere um formato de programação para suas audiências públicas. Em primeiro lugar, é feita uma recepção dos participantes, que devem assinar uma lista de presença. “Se houver mais de um membro do Ministério Público ou de representantes de outras Instituições responsáveis pela realização da audiência pública, é necessário definir quem serão as pessoas que farão a fala de abertura. É importante que aqueles que não falarão na abertura enviem àquele que o fará em nome dos demais as ementas dos inquéritos civis em trâmite, para a devida explicação sobre o objeto e os propósitos do evento”, descreve o guia.

Na sequência, o público presente deve ser informado sobre a sequência dos trabalhos e as regras para sua realização, a exemplo do tempo de fala conferido a cada participante, da ordem dos depoimentos (se cronológica, conforme a inscrição, ou de chegada de cada participante ao evento) e dos momentos de interrupção das atividades. Os trabalhos seguem com manifestações dos eventuais especialistas ou entidades da sociedade civil parceira na realização do evento, escuta do público inscrito para intervenções orais, manifestação dos eventuais investigados ou interessados indicados nos inquéritos civis, se for o caso e, por fim, um declaração final de membro do Ministério Público que faça, se possível, o anúncio das principais medidas que serão adotadas institucionalmente para sanar as demandas apresentadas.

“A fim de conferir maior dinamismo à audiência pública, é interessante mesclar falas de pessoas jurídicas com falas de pessoas físicas inscritas para a intervenção oral. Também pode ser apropriado intercalar as exposições de especialistas convidados para debater o tema da audiência pública com as escutas dos inscritos, e não concentrar todas as exposições no momento de abertura e antes da oitiva do público”, orienta o MPSP.

Polly Fittipaldi, coordenadora do Mobiliza TEA PE, organização que atua em defesa dos interesses da comunidade autista, ressalta que o roteiro de uma audiência pública é definido pela instituição responsável por sua realização. “Há audiências com lista de convidados prévios e outras em que você pode tentar chegar cedo e perguntar se é possível se inscrever para falar. No momento de fazer uma exposição, é importante manter o decoro, evitando ofender as pessoas presentes. Caso contrário, a pessoa pode ser convidada a se retirar do local ou mesmo sair de forma coercitiva”, alerta Fittipaldi.

A coordenadora do MobilizaTEA PE também reforça a importância do planejamento prévio dos participantes no sentido de garantir a realização de exposições assertivas. A organização das falas deve ser elaborada de acordo com o limite de tempo estabelecido para cada encontro.

“A pessoa tem que ir para uma audiência pública sabendo o que vai dizer, enquanto os movimentos sociais e organizações da sociedade civil precisam estabelecer quem fará uso da fala. Se você não puder falar, uma boa dica é levar uma faixa com uma mensagem legível. curta e bem assertiva, que poderá ser fotografada e até difundida nos meios de comunicação”- Polly Fittipaldi

Passo a passo: como mobilizar uma audiência pública?

1. Forme um grupo

As audiências públicas são, por natureza, instrumentos de participação popular coletiva. Assim, antes de tentar mobilizar uma audiência pública, busque outras pessoas engajadas com as mesmas pautas ou afetadas pelos mesmos problemas que você em fóruns na internet ou nas redes sociais, por exemplo. O apoio de organizações da sociedade civil também pode fortalecer sua mobilização.

2. Consiga uma data

Para que uma audiência pública ocorra em uma casa legislativa, como a Câmara de Vereadores de seu município ou a Assembleia Legislativa de seu estado, é preciso que um parlamentar protocole um pedido junto à Comissão ligada à pauta a ser trabalhada. Lembre-se de buscar apoio de um vereador, deputado ou senador comprometido com a causa sobre a qual você deseja debater.

É possível formalizar seu pedido a um parlamentar por meio de ofício. Nesta carta formal, o pedido pela audiência pública deve ser justificado, assim como dia e horário podem ser sugeridos. O texto deve ser direto e mostrar que a demanda apresentada é de interesse público

3. Sugira possíveis convidados

Em seu contato com a instituição pública capaz de promover uma audiência, aproveite para apresentar nomes de possíveis convidados da sociedade civil. Durante a elaboração do roteiro de uma audiência pública, os participantes devem ser indicados de forma democrática, no sentido de apresentar diversos pontos de vista sobre um assunto, qualificando o debate. É necessário garantir a participação de pesquisadores, ativistas, sindicalistas, estudantes e pessoas em geral envolvidas com a temática.

Além disso, promotores de Justiça da sua cidade ou estado podem ser convidados a participar da mesa de audiência pública. Além disso, eles são capazes de realizar visitas em, por exemplo, escolas e hospitais para verificar suas condições de funcionamento, dentre outros aspectos pertinentes ao debate público

4. Engage o poder executivo

Ações intersetoriais podem ser ainda mais efetivas do que aquelas que estão centradas em apenas em um dos três poderes. Por isso, você deve avaliar a possibilidade de encaminhar uma solicitação de audiência com secretários municipais ou estaduais. Caso a mobilização ganhe força e haja abertura democrática da cidade ou estado, é possível até realizar uma audiência com o (a) prefeito (a) ou governador(a). Lembre-se, contudo, que os gestores públicos costumam dispor de menos tempo para audiências públicas do que parlamentares, cujas funções são mais dedicadas para demandas do tipo.

5. Organize um dossiê

Ofereça informações para os porta-vozes da causa. As apresentações da sociedade civil devem estar amparadas por dados da territorialidade abordada, que podem ser colhidos na internet, nas prefeituras, governos ou câmaras municipais ou mesmo através da Lei de Acesso à Informação (LAI). Um dossiê também pode contar com depoimentos da população envolvida nos problemas que serão abordados.

6. Divulgue sua audiência

Como um empreendimento coletivo, uma audiência pública deve contar com um grupo articulado com atividades bem distribuídas. Enquanto uma parte das pessoas prepara a audiência, outra pode centrar as demandas de divulgação do evento, mobilizando o maior número possível de pessoas. Para uma audiência sobre educação, por exemplo, faça uma lista contendo os nomes de mães/pais, ONGs, líderes comunitários, sindicalistas, diretores de escolas, professores, alunos e pessoas das comunidades envolvidas que possam marcar presença.

O trabalho de divulgação inclui ainda o contato com sites, jornais, revistas e programas que possam divulgar a causa e o evento. Ligue para as redações dos jornais, peça os contatos dos repórteres e editores que cobrem assuntos relacionados a sua causa e envie um release, isto é, um texto breve e objetivo incluindo informações sobre o local, dia, hora e importância da audiência pública.

7. Faça uma apresentação cativante

Use a imaginação para expor suas demandas de forma envolvente, mantendo a atenção do público. Vale investir em apresentações de rap, leitura de uma poesia, dentre outras intervenções culturais que promovam reflexão. Sempre considerando o tempo disponível para a audiência pública, lembre-se de utilizar o microfone para solicitar que os parlamentares ou representantes do poder executivo estabeleçam uma agenda de trabalho para propor encaminhamentos e soluções aos problemas apresentados. Essa solicitação pode ser reforçada após a reunião, através do agendamento de reuniões voltadas para o acompanhamento das medidas.

Os desafios das universidades públicas no novo governo

Por Izabella Bontempo

Comunidade acadêmica está esperançosa e atenta com o atual cenário político

”Desde o início do governo Bolsonaro a política de educação foi negligenciada, tratada como instrumento para a guerra cultural e com aparelhamento ideológico. Trocas de ministros, denúncias de corrupção, crises na oferta dos serviços públicos foram a tônica”. É com esse trecho que se inicia o capítulo sobre educação do relatório final do gabinete de transição do governo de Luiz Inácio Lula da Silva. Entregue em dezembro de 2022, o documento apontaria os desafios e rumos do novo governo.

Na comunidade acadêmica, as perspectivas para a educação no governo Lula são positivas, segundo o vice-reitor da Universidade Federal da Bahia (UFBA). “No dia 19 de janeiro o presidente fez uma reunião com todos os reitores das universidades, coisa que os últimos dois presidentes não tinham feito. O evento reabriu o diálogo democrático com as instituições de ensino, não só do ponto de vista do atendimento das reivindicações, mas na discussão do papel das universidades no projeto de desenvolvimento social, econômico, ambiental e cultural do país”, falou Penildon Silva Filho.

Já no segundo mês de governo houve um reajuste das bolsas da Capes e CNPq, além de um aumento na quantidade de financiamento para pesquisas de mestrado e doutorado. Uma medida mais recente, de abril, anunciava a liberação de R$ 2,44 bilhões para recompor o orçamento das universidades e institutos federais de educação.

Para Analise da Silva, 1ª vice-presidenta do APUBH, Sindicato dos Professores de Universidades Federais de Belo Horizonte, Montes Claros (UFMG) e Ouro Branco, não há novidade. “Não precisamos inventar a roda, ela já existe e é fácil identificar. Ela é o que os setores conservadores e o campo reacionário vêm buscando destruir: a Constituição de 1988 e todos os seus direitos derivados”, diz.

Desde 2016, com o impeachment da então presidenta Dilma Rousseff, a educação vem sofrendo retrocessos em termos de políticas públicas. Os governos Temer e Bolsonaro trouxeram sucateamento, corte de verbas e implementação de projetos de privatização da educação pública brasileira do ensino básico ao ensino superior. Dentre as medidas polêmicas estão a implementação da Emenda Constitucional 95, o “Teto de Gastos”, os ataques às políticas de cotas e a aplicação do Novo Ensino Médio.

“Suspiro” é como define Arlindo Pereira, Coordenador Geral do DCE da UFBA e militante do Levante Popular da Juventude, o momento nas universidades. Ele acredita que haverá maior possibilidade de participação dos envolvidos.

Movimentos estudantis avaliam que o novo governo terá um papel fundamental na reconstrução da educação pública no país. Larice Ribeiro, militante do Levante Popular da Juventude, presidenta do Diretório Central de Estudantes (DCE) da UESB, e vice-presidenta da União dos Estudantes da Bahia (UEB), afirma que não tem como dar continuidade nas políticas públicas de educação elaboradas no governo Dilma porque, desde então, foram destruídas e distorcidas as propostas originais. “Precisaremos reconstruir a proposta do ensino técnico, voltar a investir nas universidades públicas, principalmente nos campos da ciência e tecnologia, implementar novas políticas de permanência estudantil e revogar as nomeações dos reitores interventores das universidades públicas instituídas pelo antigo governo” afirma.

Para ela, a prioridade das universidades públicas nos próximos anos será quebrar a política de alianças da frente ampla. “Nosso desafio agora é um processo de mobilização permanente para não permitir que a agenda liberal paute a educação. Não vamos permitir que o setor empresarial destrua o sonhos de trabalhadores e trabalhadoras, de estudantes e da juventude de ingressar e permanecer em uma universidade pública”, afirma.

Penildon Silva defende que daqui para frente será preciso completar o processo de expansão das universidades que foi iniciado com o Reuni (Programa de Apoio a Planos de Reestruturação e Expansão das Universidades Federais) e interrompido em 2016. “Muitas unidades de ensino precisam terminar as obras, outras precisam iniciar, a UFBA mesmo tem alguns institutos que ainda não têm sede própria, afirmou.

Evasão estudantil

Para o vice-reitor da UFBA, as principais pautas da educação são a fonte de financiamento especifica para a extensão universitária e a garantia da permanência do estudante na universidade, o que implica no investimento em assistência estudantil. “A evasão está grande depois da pandemia, da crise econômica, e não adianta abrir novas vagas ou construir mais universidades se a gente permite e entrada e depois não consegue garantir a permanência dos alunos. O nível de evasão chega a 50% em alguns casos” aponta.

Analise explica que para compreender melhor o problema e buscar soluções mais adequadas, é preciso, primeiro, entender a diferença entre os conceitos de abandono e evasão escolar, pois apesar de serem usados como sinônimos, eles especificam situações diferentes em que as pessoas estudantes deixam a escola.

“Deixar de frequentar as aulas durante o ano letivo caracteriza o abandono escolar. Já a situação em que o estudante, seja reprovado ou aprovado, não efetua a matrícula para dar continuidade aos estudos no ano seguinte é entendida como evasão escolar”, explica. Para ela, “entender a razão que leva uma pessoa graduanda a estar fora da universidade é essencial para se chegar a um diagnóstico e, consequentemente, conseguir criar soluções para amenizar este cenário”.

Larice aponta que esse é um dos temas mais preocupantes no movimento estudantil. “A pandemia escancarou a situação socioeconômica dos nossos estudantes, e muitos deles deixaram as universidades porque não tinham condições básicas pra frequentar as aulas, como o dinheiro do transporte ou da alimentação”, aponta.

Segundo os dados da Secretaria de Modalidades Especializadas de Educação (Semesp), instituto que representa as mantenedoras de ensino superior no Brasil, em 2021, a taxa de evasão chegou aos 36,6% nas modalidades de ensino a distância (EaD) e presencial. O resultado foi pior só em 2020, quando 3,78 milhões de pessoas graduadas largaram seus cursos.

A vice-presidenta da APUBH analisa que os estudantes que evadiram de seus cursos são, em sua maioria, aqueles em condição de maior vulnerabilidade social, portanto, negros, pobres e periféricos. “Uma pessoa estudante longe do sistema de ensino é um problema que vai muito além da questão escolar: se torna uma questão social”, afirma.

Orçamento público

A recomposição do orçamento para as Instituições Federais de Ensino Superior (IFES) está dentre os principais tópicos levantados pela comunidade acadêmica. Penildon Silva comemora o fato das universidades integrarem as excessões do teto de gastos. “Isso é fundamental porque garante que elas recebam grandes investimentos e poderão ser grandes instituições que estejam ao lado da sociedade para poder garantir a soberania brasileira” finaliza.

Para Arlindo, a recomposição orçamentária é muito importante mas ainda é insuficiente, porque, para além da estruturação física nas universidades, é preciso ter uma implementação do orçamento do Plano Nacional de Assistência Estudantil (Pnaes). “Precisamos transformar o Pnae em lei e, pra isso, precisamos de uma recomposição orçamentaria”, defende. “Temos muito trabalho pela frente!”, finaliza.

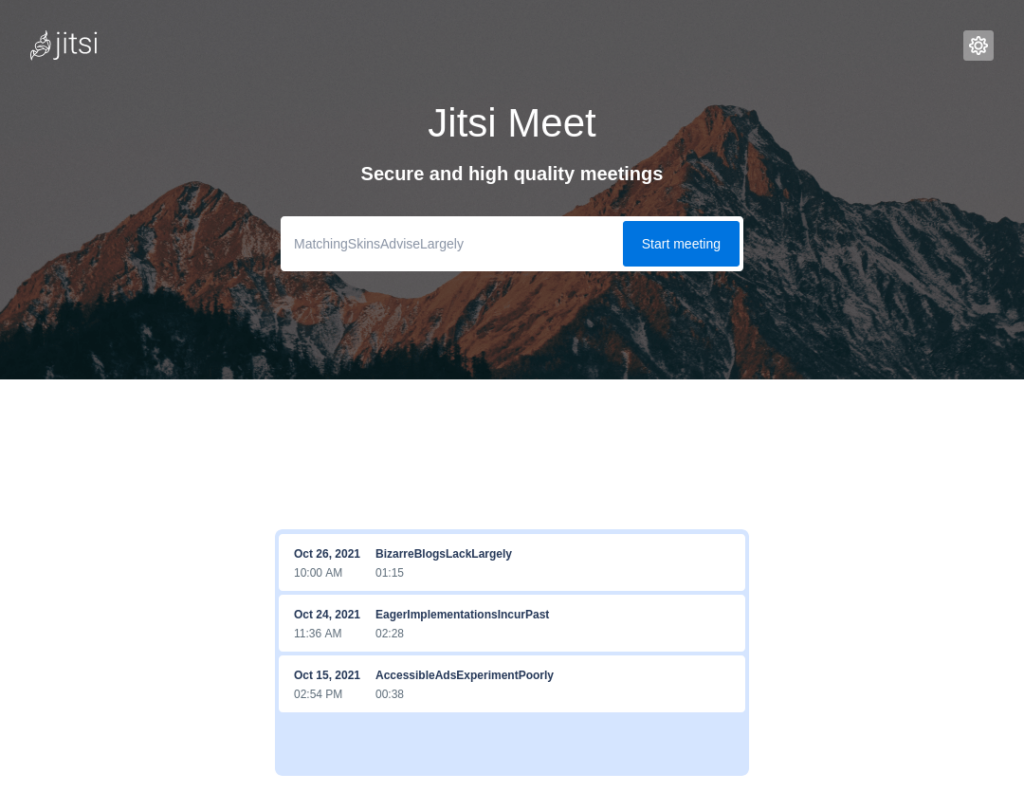

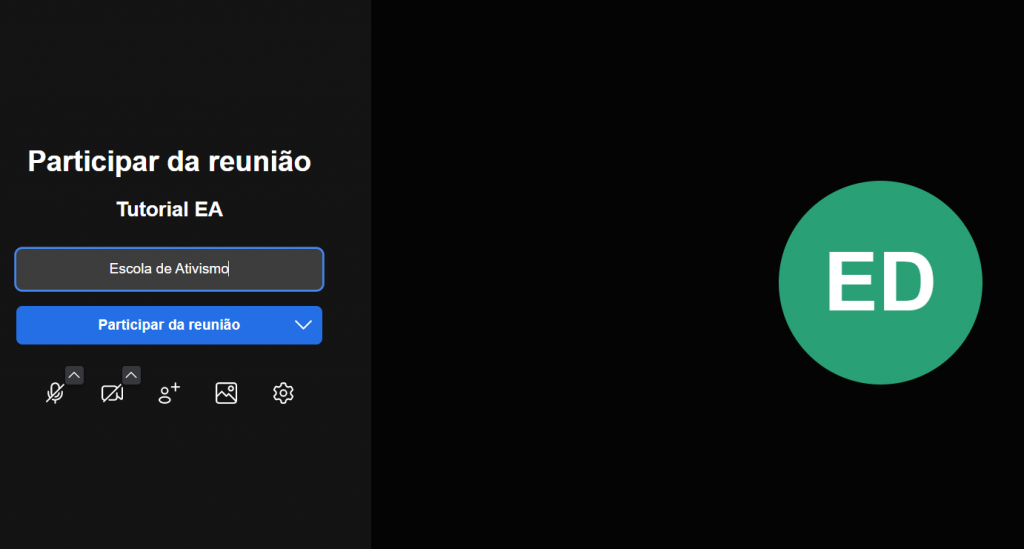

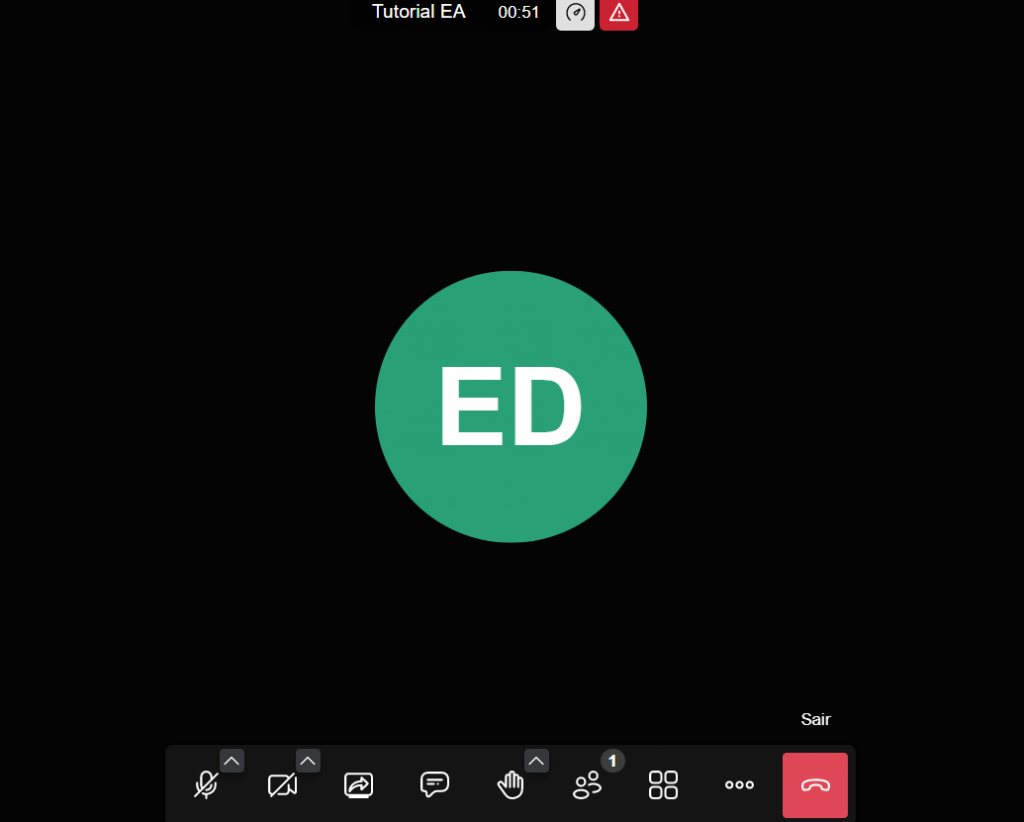

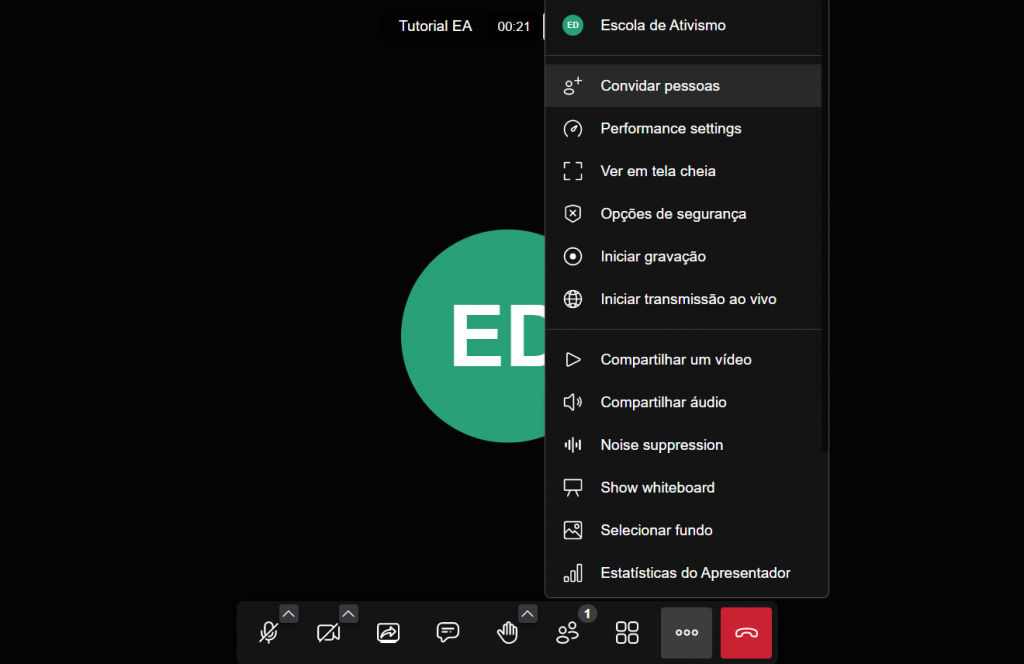

Jitsi Meet: uma opção segura, gratuita e aberta para fazer videochamadas

Acampamento Terra Livre encerra com seis terras homologadas e novas políticas para os povos indígenas

Por Pedro Ribeiro Nogueira

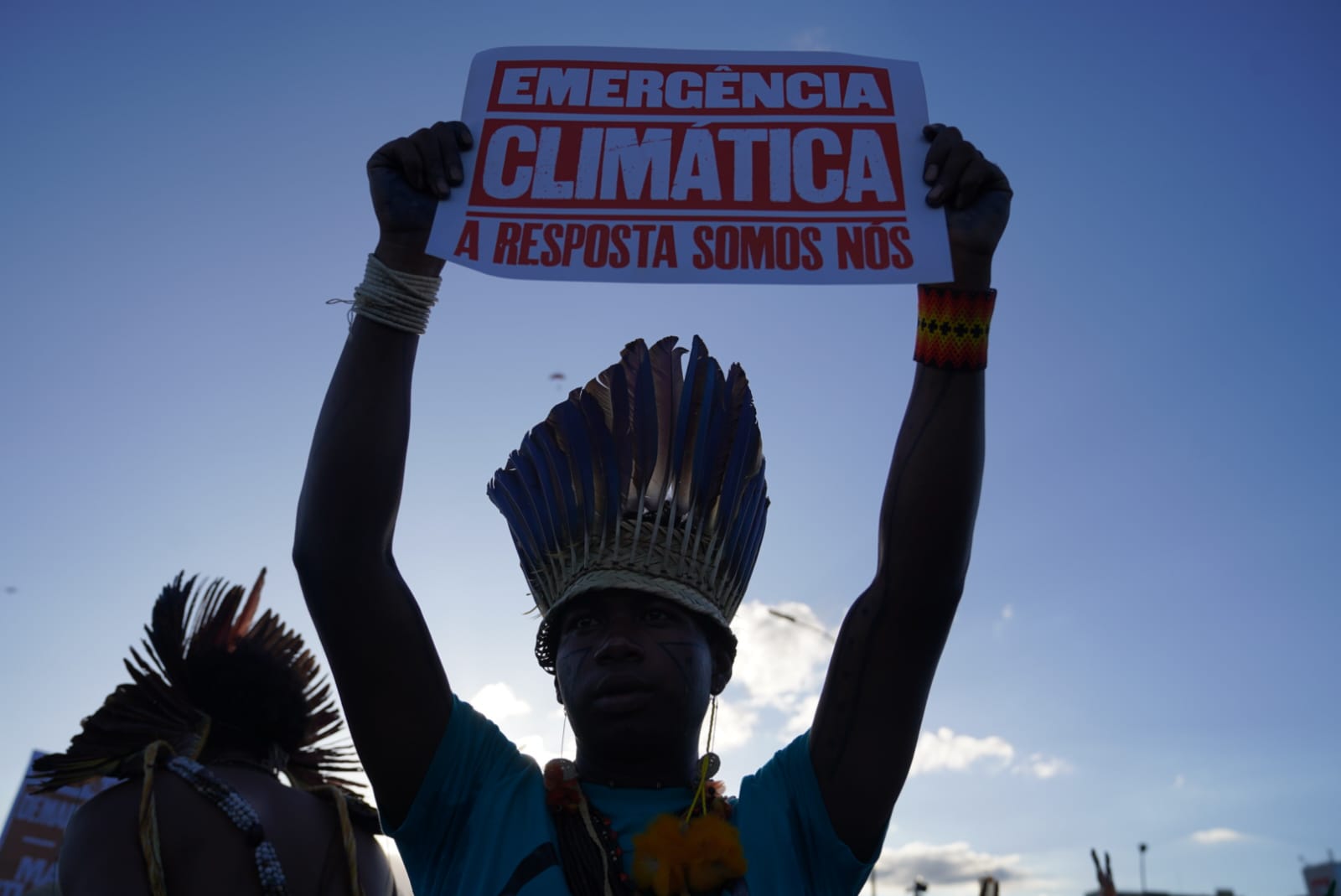

Após sete dias de evento, movimento indígena conquista aprovação de políticas públicas importantes na garantia da vida dos povos

Marchas nas ruas, vigílias, gritos e conversas. Seis mil indígenas de mais de duzentos povos de todo país acamparam mais uma vez em Brasília (DF) para a 19a edição do Acampamento Terra Livre (ATL). Articulações institucionais e entre movimentos indígenas para fortalecer a luta, ao lado de cantos, rezas, festa e demandas por respeito, demarcação e efetivação de políticas públicas. Momentos de formação e fortalecimento.

Se durante o governo Bolsonaro a luta pela vida demandava a resistência e a proteção dos territórios, agora foi possível respirar fundo e avançar, como disse a secretária-executiva da APIB, Juliana Guarani. “Mas nunca esquecendo o histórico de sangue e suor que lava esse território. Relembramos ancestrais e lideranças que aqui tombaram. Também das mulheres que foram vítimas da violência em mais de 522 anos.”

Assim, pela primeira vez desde 2018, quando o inominável ex-presidente disse que nenhum centímetro de território seria demarcado, tivemos seis homologações.

Marcha declarou emergência climática durante o ATL l Foto: Pedro Ribeiro Nogueira

“A diferença começa quando a gente se sente seguro de estar aqui, para poder dialogar com as pessoas. É um passo significativo na nossa história e tem tudo para entrar nos livros”, disse a comunicadora Alice Pataxó em entrevista à Escola de Ativismo durante o acampamento, ao pensar sobre o primeiro ATL pós governo Bolsonaro.

Em sua fala, o presidente Lula assumiu um compromisso de proteção da vida nas terras indígenas. “Queremos os indígenas brasileiras sendo tratados com toda dignidade. Eles não devem favor a nenhum outro povo. Eles dizem que vocês ocupam 14% do território nacional dizendo que é muita terra. Mas antes do português vocês ocupavam 100%”, disse, sob aplausos, em evento no útimo dia do ATL.

[Terra Livre em Fotos: confira nossa galeria clicando acima]

Próximos passos

A ministra dos Povos Indígenas, Sônia Guajajara, lembrou que quase 10% das terras demarcadas não estão nas posses plenas de seus respectivos povos.

“Mesmo demarcadas, essas terras estão impactadas por sobreposições, empreendimentos, grilagens, invasões para uma prática de uma série de crimes, extração de madeira, garimpo e uso dos territórios pelo narcotráfico. Por isso é importante a fiscalização permanente e a proteção. As terras indígenas pertencem ao patrimônio da União, e como ela tem protegido esses territórios?”, disse Sônia, que também defendeu a criação de uma Comissão da Verdade Indígena.

Guajajara também nomeou como “institucionalização do genocídio” os últimos quatro anos de Bolsonaro. “O resultado dessas políticas, presidente Lula, foi um aumento do número de ameaças contra nossos povos, corpos, culturas e territórios. Essa ação criminosa afeta os não-indígenas também. Afeta o ar que respiramos e a água que todos bebem. Empobrecem o solo, nossa grande mãe. Nós nos importamos muito e fazemos nossa parte todos os dias”, protestou Guajajara, agradecendo os primeiros passos dados, mas afirmando que é necessário avançar.

E o que o próximo período guarda após o ATL para os povos indígenas? “A perspectiva pro próximo período de luta do movimento indígena é continuar com a demarcação dos nossos territórios. Nós temos essa ideia de fomentar a relação política das mulheres, mas também do movimento indígena dentro da Câmara e do Senado. São coisas que estamos construindo aos poucos dentro do nosso movimento”, pontuou Alice Pataxó.

Há também uma mobilização já convocada pela Articulação dos Povos Indígenas do Brasil (APIB) dos dias 5 ao 9 de junho para acompanhar o julgamento do Marco Temporal no Supremo Tribunal Federal (STF). O julgamento poderá impactar futuras demarcações de terra em todo o país.

“Eu vou falar com o Lula para ele agilizar as demarcações. Mas vocês têm que defender o território para não deixar o garimpeiro e madeireiro entrar”, disse em seu pronunciamento Cacique Raoni, no encerramento do ATL.

Plenária final com presença de Lula e autoridades de estado e lideranças do movimento indígena l Foto: Pedro Ribeiro Nogueira

O que foi assinado por Lula

Também no encerramento do acampamento, o presidente Lula assinou dois decretos: a recriação do Conselho Nacional de Política Indigenista (CNPI) e a instituição do Comitê Gestor da Política Nacional de Gestão Territorial e Ambiental de Terras Indígenas (PNGATI), voltado para proteção, recuperação, conservação e uso sustentável dos recursos naturais nos territórios indígenas. O governo anunciou, além disso, a liberação de R$ 12,3 milhões à Fundação Nacional dos Povos Indígenas (Funai) para fortalecer comunidades indígenas.

As terras demarcadas: TI Arara do Rio Amônia (AC), com população de 434 pessoas e portaria declaratória do ano de 2009; TI Kariri-Xocó (AL), com população de 2.300 pessoas e portaria declaratória do ano de 2006; TI Rio dos Índios (RS), com população de 143 pessoas e portaria declaratória de 2004; TI Tremembé da Barra do Mundaú (CE), com população de 580 pessoas e portaria declaratória do ano de 2015; TI Uneiuxi (AM), com população de 249 pessoas e portaria declaratória do ano de 2006; TI Avá-Canoeiro (GO), com população de nove pessoas e portaria declaratória do ano de 1996.

LGBTQIA+ indígenas: “Sem nosso colorido não há demarcação”

Por Pedro Ribeiro Nogueira

A plenária “Parentes LGBT+: Decolonizando (r)existências” aponta união entre luta indígenas e LGBTQIA+ e demanda respeito

Em 1614, o indígena Tibira foi executado no Maranhão por não se enquadrar na ideia que os invasores portugueses tinham sobre masculinidade. Ele é considerado a primeira vítima da LGBTQIA+ do Brasil. Num país que segue assassinando tanto indígenas quanto todes aqueles que não se enquadram na norma cis heteronormativa, a plenária “Parentes LGBT+: Decolonizando (r)existências”, nesta terça-feira (25/04) no ATL ganhou ainda mais relevância, com um grito por respeito:

“Na minha terra mora uma cabocla, eu não sei se é homem ou se é mulher. É uma cabocla índia da pele morena que mora na aldeia de Itapinaré”, cantou Yakecan Potyguara, retomando a pluralidade da ancestralidade e mostrando que desde sempres indígenas LGBTQIA+ estiveram na linha de frente da luta por terra e território.

Vamos então aqui ecoar as vozes de indígenas que contaram sobre sua experiência LGBTQIA+, lembrando que “sem o colorido da resistência, não há demarcação”.

(Esq. para direita) Gualoy, Samanta, Yakecan, Kiga, Juão Nyn, Ayla, Fred Magno e Danilo Tupinikim l Foto: Mário Campagnani/Escola de Ativismo

“Estamos aqui para pedir que nos respeitem. O preconceito sempre chega na frente pois sou travesti e indígena. É um preconceito duplo. Basta. Estou aqui por direitos que não deveríamos ter que brigar por. Muitas já morreram, mas nós estamos aqui e não vamos desistir.”

– Samanta Terena, mulher trans indígena, acadêmica em Serviço Social

“Sou fundadora do Coletivo Caboclas, o primeiro do coletivo indígena LGBTQIA+ do nordeste, do Ceará. Sou uma mulher sapatão e estou emocionada mesmo por que não é fácil estar aqui hoje trazendo essa resistência, pedindo respeito. Ser indígena do nordeste e ser LGBT é muita coisa. Dizem que o movimento indígena não tem a ver com luta LGBTQIA+ e isso é uma mentira.”

– Yakecan Potyguara, Fundadora do coletivo Caboclas.

“Represento também um guerreiro. Os nossos maracás, a nossa luta não atrapalha as causas indígenas. Estamos lutando, lado a lado, pelo mesmo território. Me dói até hoje o quanto os LGBTQIA+ são agredidos em suas terras. Basta de violência! A gente não tem pode deixar os LGBTQIA+ de lado, fazem parte do movimento. Estamos aqui para lutar!

- Gualoy Guarani Kaiowá, que foi preso numa ação de retomada, é bissexual e fundador das retomadas LGBT Guarani Kaiowá

“Vocês acham justo a forma como vocês marginalizam nossos corpos? Me sinto marginalizada no meu corpo. Sou excluída da minha cultura por ser uma mulher trans. Se eu to lá para somar, porque eu não sou bem vinda na minha cultura? Qual é meu lugar se não junto do meu povo e da minha luta? Parem de nos matar. Vou ser resistência sim.”.

- Aya Nicácia Pataxó

“Muitas pessoas acham que nós não fazemos parte da cultura indígena. Precisamos estar inserides. Nós somos parte da comunidade, temos um time de futebol, fazemos um trânsito entre os espaços masculinos e femininos. O coletivo Tibira que eu faço parte homanegeia aquele que foi o primeiro assassinato por homofobia no brasil em 1600. Não é de hoje que resistimos. Dizem que somos fruto da colonização. Os não-indígenas dizem que somos do passado. As duas não são verdade.”

- Kiga, indígena do povo Boe/ Bororo, da aldeia meruri, Morro da Arraia

“Eu sou de um estado sem nenhuma terra demarcada. Nós temos muito a construir daqui pra frente. Somos povos de primeiro contato e os colonizadores nos colocaram para brigar entre si. Em 2020 lancei o livro “Tybyra: uma tragédia brasileira”. A gente não sabe se tibira era travesti, não-binária ou gay. E ele foi executado em praça pública em 1614, no forte de São Luís do Maranhão.”

- Juão Nyn, de Natal (RN),

“Eu contribuo na estrutura do Terra Livre. Eu também tô na secretaria executiva na APIB na luta pra incluir a pauta LGBT pra dentro do movimento indígenas. Lutamos também por educação e saúde. Quando falamos de indígenas LGBT acham que é algo a parte da nossa realidade, quando não é. A gente acampa, a gente contribui nessa construção coletiva realizar. Estar aqui é reconhecer que a gente existe e decolonizar o imaginário colonial do que é ser indígena, para além do estereótipo do selvagem, temos pluralidade sim e sofremos um duplo preconceito quando não correspondemos ao esteriótipo do que é ser indígena. Se conscientizar para não difundir preconceitos que a sociedade não-indígena passa para a gente.

Danilo Tupinikim, dos Tupiniquim do Espírito Santo.

Participação popular e democracia para além do Estado: três exemplos de autonomia

Por Luiza Ferreira

Os Munduruku, no Brasil, os zapatistas, no México e a Revolução Curda, no Oriente Médio, mostram na prática como participação social e democracia podem se aprofundar longe do Estado

Ao longo dos anos, muitos povos e comunidades à margem do Estado têm encontrado maneiras de resistir às estruturas de poder dominantes, lutando por seus direitos e buscando uma autogestão organizada de suas comunidades como uma alternativa aos governos tradicionais, que muitas vezes não atendem às suas demandas e necessidades.

Conversamos com alguns pesquisadores sobre alguns exemplos emblemáticos que resistem nos dias atuais enfrentando contextos bastante diversos e oferecendo “faíscas de esperança e faróis para novos mundo”.

Soldadas do exército curda se abraçam; experiência da revolução de Rojava aprofundou a democracia ao resistir contra o Daesh l Foto: Reprodução

Rojava: mais de dez anos apontando caminhos para outros mundos possíveis

Na região do Curdistão, o povo curdo tem lutado há décadas por sua autonomia e autodeterminação. Em 2012, os curdos do Norte-Nordeste da Síria iniciaram as investidas que resultaram na Revolução de Rojava ou Curdistão Sírio, se tornando um exemplo da construção de uma nova organização social e política, baseada em princípios de igualdade de gênero, democracia participativa e cooperação.

O advogado e pesquisador, Vitor Maia, é quem nos ajuda a contextualizar o acontecimento:

“Ainda que consideremos pouco tempo de território liberado, é um tempo importante demais para provar e provocar uma fissura no tempo, no espaço, na realidade. São dez anos de uma janela do possível, de um tensionamento do que conhecemos, de um avanço no horizonte das próprias possibilidades ditas reais. Isso, ninguém pode tirar ou tomar do povo curdo”, diz.

No movimento, o desenvolvimento de educação de gênero para crianças e adultos é tido como uma prática política de uma vida antipatriarcal, como menciona Vitor.

“Assim como em todos os âmbitos são priorizadas as participações femininas O YPJ (unidade de proteção da mulher) é o braço armado feminino, comandado, ocupado e gerido pelas mulheres. Em todas as instituições existem espaços mistos e espaços exclusivamente femininos, como fomento dessa participação e protagonismo”, diz.

LEIA MAIS NA ESCOLA DE ATIVISMO:

+ Ativismo, a palavra – a origem e a disputa pelo sentido do termo

+ Como o fim da fome passa pela luta por terra e território

Para o pesquisador, uma série de fatores tornaram a Revolução de Rojava possível, entre eles a resistência histórica do povo curdo, a situação caótica do Estado Sírio durante a guerra, e o trabalho de ativistas e da militância organizada, que propunha uma leitura crítica da realidade, do patriarcado e do Estado Nação.

“Os curdos representam um grande “problema” para a sociedade ocidental. Não reivindicam um Estado Nacional, mas querem reconhecimento de sua autonomia, da legitimidade de sua luta. Reconhecê-los seria um sinal de que outros mundos existem e são possíveis”, finaliza.

O Exército Zapatista de Libertação Nacional (EZLN) garante a proteção e as fronteiras dos “caracoles” l Foto: Juan Popoca

Zapatistas: uma forma originária de organização social no México

Os povos indígenas da América Latina têm contribuído enormemente na luta pela autogestão e pela liberdade de suas comunidades. Um grande exemplo são os zapatistas, que formam um movimento que veio a público a partir do levante do Exército Zapatista de Libertação Nacional (EZLN), de 1994, em Chiapas, no México. Segundo a antropóloga e pesquisadora Ana Paula Morel, os zapatistas foram “tecendo, ao longo dos anos, uma organização social autônoma que encontrou ressonâncias em muitos outros mundos”.

Com o levante do EZLN, os zapatistas disseram um “já basta” há centenas de anos de colonização e opressão, como comenta Ana Paula. Eles criaram suas próprias configurações: educação, saúde, comunicação e governo a partir da autogestão e da autonomia.

Raúl Ornelas, em seu artigo “A autonomia como eixo da resistência zapatista: Do levante armado ao nascimento de Caracoles”, reforça que a autonomia para os zapatistas não é só um projeto político “mas um processo de criação autogestiva da vida social nestas comunidades”, pois resistiram nas condições mais adversas possíveis, entre perseguição, hostilidade e pobreza.

No movimento, as mulheres zapatistas são vozes fundamentais na luta pela autonomia, tendo participado ativamente do levante armado, elas são a base da construção cotidiana nas comunidades, como afirma Ana Paula Morel.

“No entanto, a luta das mulheres zapatistas não pode ser lida somente à luz de uma abordagem feminista tradicional, pois mobiliza os modos de existência e as filosofias mayas, onde tudo é concebido como particular em sua multiplicidade”.

O ensino-aprendizagem autônomo dos zapatistas, comenta a antropóloga, acontece através do “engrandecimento do espírito e do pertencimento à terra”, e constrói uma poderosa crítica ao capitalismo e à colonização.

Frente à negligência do Estado em garantir os direitos dos povos originários, os Munduruku agem na proteção e demarcação de territórios l Foto: Movimento Iperegayu

Os Comitês Populares e a conquista da autonomia

O povo Munduruku, que habita a região amazônica do Brasil, no Baixo, Médio e Alto Tapajós, conserva as suas próprias formas de organização política baseadas em suas tradições e conhecimentos ancestrais. Entre uma dessas tradições está a participação social por meio de assembleias comunitárias, uma das principais formas de tomada de decisões coletivas.

“A assembléia tem o seu desenvolvimento com abertura formal, apresentação dos assuntos a serem abordados, espaço para os conselheiros exprimirem as suas opiniões, grupos de trabalho para aprofundar temas e elaborar propostas, apresentação das propostas pelos grupos, debate e aprovação das mesmas”, menciona o Levantamento Etnológico Munduruku, Terra Indígena Munduruku.

Em dezembro de 2020, uma assembleia reuniu mais de 200 Mundurukus de 47 aldeias, na região do Alto Tapajós, na Terra Indígena Munduruku e Sai Cinza, em um encontro que pretendia articular a defesa do território indígena frente a invasão, cada vez mais recorrente, do garimpo ilegal, e que resultou em uma carta, reinvindicando o território livre de mineração, garimpo e todos os empreendimentos que decorrem na destruição ambiental de suas terras.

Das assembleias também saíram expedições autogestionadas em cada povoado para fiscalizar os territórios e expulsar invasores, cuja presença nos territórios explodiu durante o governo Bolsonaro. Em sua tese “Governo Karodaybi: o movimento Ipereğ Ayũ e a resistência Munduruku”, a pesquisadora Rosamaria Loures mostra como da memória ancestral e da cosmologia surgiu a noção de um governo, batizado de Karodaybi, inspirado na missão ancestral de proteção coletiva das terras.

Foram os Munduruku do Médio Tapajós que começaram a autodemarcação da Terra Indígena Sawré Muybu, em 2014, através de expedições de indígenas demarcando os limites da Terra Indígena e com isso pressionando o governo a acelerar a publicação de um relatório da Funai, pronto desde 2013. Mobilizações como essa foram fundamentais para a suspensão da construção do Complexo Hidrelétrico do Tapajós, que viria a alegar a TI em vias de ser regularizada.

“Karodaybi era o primeiro guerreiro Munduruku. O mais antigo. Caçava cabeça de inimigos. Esse é o nosso governo. É o Governo Karodaybi, o nosso governo próprio. A nossa terra é ele que governa”, disse uma liderança Munduruku cita por Loures ao explicar escrito “Governo Karodaybi” nas placas por eles elaboradas para a autodemarcação da Terra Indígena Sawre Muybu

No Brasil, existem ainda muitos movimentos que lutam por ampliar o que há de democrático e participativo nas políticas públicas, como reforça Ana Paula Morel, e que “buscam compor nas diferenças a partir das lutas por autonomias dos povos, como a Teia dos Povos”. A pesquisadora ainda acredita que sociedade, participação popular e democracia não são sinônimos de Estado, como no caso do movimento zapatista, que “vivencia um tipo de democracia que é radicalmente participativa e coexiste com as forças estatais muitas vezes no mesmo território”.

Experiências como as do povo curdo, dos zapatistas e dos Mundurukus, podem ser inspiradoras para movimentos sociais no mundo todo, pois buscam romper com as estruturas políticas tradicionais e inaugurar novos caminhos possíveis. Ou, como diria Vitor Maia, “[experiências que] oferecem não só uma faísca de esperança, mas um farol que nos mostre outros mundos”.

—

Luiza Ferreira é repórter da Escola de Ativismo.

Guia para fazer uma avaliação de risco e adotar medidas de segurança

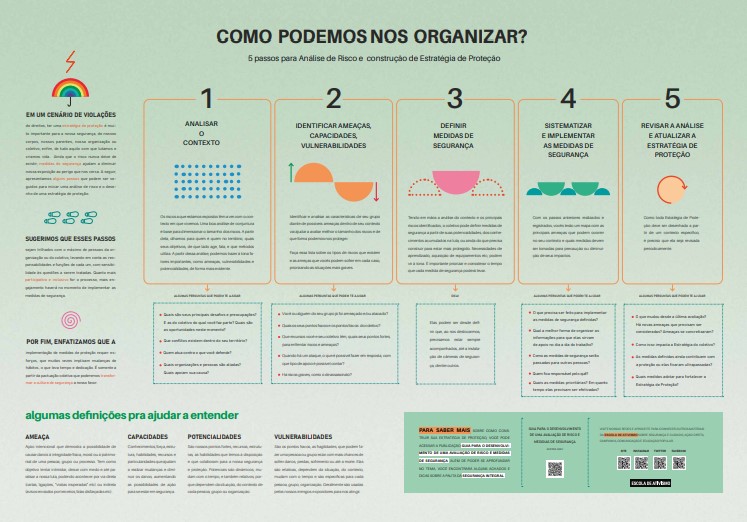

Este documento é fruto do trabalho realizado pela Escola de Ativismo nos últimos anos junto a organizações parceiras. A ideia é oferecer instrumentos com orientações práticas para auxiliar na construção de uma Estratégia de Proteção de organizações, coletivos e pessoas ativistas. Acompanha esse material uma tabela chamada Matriz de Análise de Risco para sistematizar algumas informações da Estratégia. Para dar suporte a esse processo, na seção “Referências” do Guia, apresentamos uma seleção de manuais de segurança integral produzidos por diversas organizações e que foram referência para a construção deste.

Dividimos estas orientações em três seções, a saber:

Seção A: Apresentação das etapas para a construção de uma estratégia de proteção dando ênfase à análise de risco, foco desse material.

Seção B: Orientações sobre como preencher a Matriz de Análise de Risco e;

Seção C: Quadro com definições de termos comuns no campo da proteção e segurança que pode ser útil para facilitar o processo.

Bom trabalho!

A – Etapas para Análise de Risco e Construção de uma Estratégia de Proteção

Ter uma estratégia de proteção é importante para possibilitar uma atuação mais segura dentro de um cenário de violações. Ainda que o risco não deixe de existir, medidas de segurança podem contribuir na diminuição e/ou redução da exposição a ele. A seguir, apresentamos alguns passos que podem ser utilizados para iniciar uma análise de risco e o desenho de uma estratégia de proteção.

Sugerimos que a análise seja coletiva, que o máximo de pessoas da organização participe a seu modo, a partir de sua visão e atuação. Quanto mais participativo e inclusivo for o processo, mais engajamento a equipe terá no momento de implementar as medidas.

A organização poderá conduzir o processo em etapas, escolher temas ou setores prioritários, a depender do tempo e da necessidade.

(1) Análise do Contexto

Os riscos aos quais estamos expostos estão relacionados ao contexto no qual estamos inseridos. Uma boa análise conjuntural e de contexto servem de base diagnóstica a partir da qual pode-se realizar uma avaliação de risco consistente, na medida em que devem ser apontados os diferentes atores agindo no território, seus objetivos, posicionamentos e métodos que utilizam. A partir dessa análise, a identificação de fatores como ameaças, vulnerabilidades e potencialidades se torna mais evidente.

Fazem parte do contexto o cenário político, econômico e social, bem como os atores e os interesses em jogo que se relacionam com a atuação da organização em um determinado momento. O contexto é dinâmico, muda constantemente, fazendo variar também os riscos. Logo, a estratégia de proteção deve ser atualizada constantemente para que possamos responder adequadamente aos riscos.

Para análise do contexto, é importante refletir e dialogar sobre:

- Como está o contexto (considere o contexto nacional, regional, local)? Quais são os principais desafios e preocupações de sua organização? Quais são as oportunidades neste momento?

- Quais direitos a organização defende?

- Quais conflitos existem no campo de atuação?

- A quem interessa que as pautas não sejam alcançadas? (atores contrários)

- Quais organizações e indivíduos apoiam sua causa? (atores aliados)

- Quais são os atores que não é possível identificar se atuam a favor ou contra a causa que a organização defende, ou ainda, que as vezes se posiciona a favor e as vezes contra, dependendo da situação? (atores ambíguos ou em disputa)

- Quais os interesses a favor, contrários e desconhecidos no seu campo de atuação? A quem eles servem e qual a força deles?

(2) Identificação das ameaças, capacidades, vulnerabilidades e definição do grau de risco

Nesta etapa, devem ser identificadas as características da organização frente a possíveis ameaças dentro do contexto analisado. Uma análise de risco é uma avaliação que deve levar em conta uma série de fatores como a natureza da ameaça, a probabilidade dela se concretizar, o impacto que ela pode causar, as condições que vulnerabilizam a organização frente a ela, assim como os recursos que a organização possui para lidar com ela.

O risco pode ser representado figurativamente da seguinte maneira:

Risco = Ameaça x vulnerabilidades x impactos x probabilidade

_____________________________________________________

Recursos

Muitas das avaliações contidas nesse processo são subjetivas, na medida em que dependem de interpretações a partir de estudos de contexto e de uma variedade de fontes de informação. Tal subjetividade abre espaço para uma gama de interpretações alternativas, mas isso não deve ser tomado como ausência de rigor. Ao contrário. A subjetividade coloca o sujeito no centro do processo de construção de um conhecimento que diz respeito a si próprio, reforçando sua importância. Por isso, o aspecto coletivo também é central no sentido de dar maior consistência para as estimativas que compõem essa análise na medida em que agrega diferentes percepções, experiências e pontos de vista.

Para uma representação mais intuitiva do cálculo do risco que pode ser usada em formações, recomendamos a leitura do método desenvolvido por Lina Selano apresentado no Anexo 3 (páginas 70 e 71) do Manual de segurança: medidas práticas para defensores de direitos humanos em risco (Front Line Defenders 2011)

Neste momento sugerimos um tempo de qualidade para a escuta da equipe. Muitas vezes o trabalho corrido do dia a dia faz com que não tenhamos tempo para realizar uma partilha das situações de risco vivenciadas, à medida que não visualizamos e analisamos tais situações, passamos a naturalizá-las, comprometendo consideravelmente as chances de construir análises de risco qualificadas.

Para avaliação do risco, é importante refletir e dialogar sobre:

- Quais os tipos de ameaças e violações mais comuns no contexto de atuação da organização? Considere as diversas dimensões da proteção, como física, psicossocial, digital, política, jurídica, institucional, de reputação e imagem etc.;

- Já vivenciaram alguma ameaça ou violação? Integrantes de organizações parceiras do mesmo campo de atuação já sofreram alguma ameaça ou violação? (no caso de ameaças e violações já terem ocorrido, a probabilidade delas voltarem a ocorrer é maior, fazendo com que o risco também seja mais alto);

- Qual a probabilidade de que aquela determinada ameaça se concretize?;

- Se a ameaça em questão vier a se concretizar, qual impacto ela causará no trabalho da organização e/ou na vida das pessoas?

- Frente a cada ameaça identificada, quais são as vulnerabilidades que o coletivo apresenta que podem ser usadas por opositores para os atingir?

- O que a organização já está fazendo para lidar com as ameças e as situações e risco? Levantar todas as potencialidades dentro do coletivo e sua rede de apoio: equipe, ferramentas, instrumentos, práticas, métodos, formações realizadas;

Após identificar os aspectos acima, a organização terá uma percepção do quão exposta aos riscos elá está. Ela identificará o grau das suas vulnerabilidades e capacidades para lidar com as ameaças e isso indicará as medidas que precisarão ser desenhadas para fortalecer a segurança.

Definidos os graus de risco, o coletivo deve priorizar o tratamento e desenvolvimento de medidas para as ameaças de maior risco correspondente.

(3) Definição de Medidas de Segurança

Neste momento, é importante que a organização perceba aquilo que pode realizar a partir de seu próprio repertório e conhecimento, bem como aquilo que precisa ainda desenvolver ou construir. A organização poderá se deparar com necessidades formativas, aquisição de equipamentos, estudos etc. Por isso, nesse momento, é importante priorizar e considerar o tempo que cada medida poderá levar.

Para desenhar as medidas de segurança que devem ser adotadas pela organização, considere:

- Que medidas devem ser tomadas para diminuir as vulnerabilidades?

- Que medidas devem ser tomadas para transformar as vulnerabilidades em capacidades?

- Que medidas devem ser mantidas para que as capacidades continuem fortes e estáveis?

- Para cada ameaça identificada, como articular e engajar os diferentes atores aliados para fortalecer a estratégia de proteção?

- Para cada ameaça identificada, quais estratégias podem ser utilizadas para que os atores ambíguos/imparciais se tornem aliados?

- Que medidas emergenciais devem ser tomadas caso uma ameaça se concretize?

A Matriz de Análise de Risco ajudará a sistematizar essas medidas, identificando medidas preventivas e medidas de reparação para cada possível ameaça.

É importante lembrar que os riscos aos quais um indivíduo ou organização estão expostos pela natureza da sua atuação podem se estender a outras pessoas e instituições que fazem parte de sua vida, em diferentes esferas (profissional, pessoal, familiar etc). Por isso as medidas de segurança devem ser implementadas individual e coletivamente pelas pessoas e suas organizações. Quanto mais de nós adotarmos as medidas de segurança, mais alto será nosso grau de proteção, também do grupo e de parceiros.

(4) Sistematização e Implementação das Medidas de Segurança

Com a Matriz de Risco preenchida a organização terá um mapa com as principais ameaças que podem ocorrer no seu contexto de atuação e as medidas que devem ser tomadas para se precaver delas, além de medidas para lidar com os impactos caso essas ameaças se concretizem. Para que cada uma das medidas desenhadas sejam implementadas é preciso planejamento e definição de responsáveis.

Sugerimos nessa etapa agrupar as medidas de acordo com a dimensão da proteção na qual ela incide – digital, patrimonial, física, de gestão, psicoemocional, jurídica, etc. E, se possível, registrar essas medidas em documentos específicos, com mais detalhes. No Guia de Proteção para Defensores e Defensoras de Direitos Humanos, da Justiça Global, são sugeridas três dimensões para pensar medidas de proteção: a proteção física, o cuidado e autocuidado e a comunicação segura. A organização poderá inserir outros campos de acordo com a sua necessidade ou prioridade.

O registro em documentos é importante para ajudar a recordar as medidas de proteção, dar mais detalhes, com um passo-a-passo do que deve ser feito, além de orientar novos integrantes da organização. O formato desses registros vai depender da necessidade e da complexidade da organização (política, protocolo, acordo, manual, orientação etc). Alguns exemplos para a sistematização são:

- Protocolo de Segurança da Informação e de Cuidados Digitais;

- Acordo Coletivo de Viagens de Campo;

- Política de Segurança da Sede;

- Protocolo de Cuidados na Gestão;

- Manual de Boas Práticas Digitais; etc.

Esses documentos devem ser armazenados em local seguro para que só as pessoas da organização tenham acesso.

Para que a estratégia de proteção seja eficaz é fundamental que todas as pessoas se comprometam com a adoção das medidas definidas. Processos participativos facilitam a compreensão da importância da estratégia, assim como estimulará as pessoas a pensarem conjuntamente as mudanças que devem ser feitas para atuar de forma mais segura dentro de um contexto específico.

Perguntas para essa etapa:

- Para implementar as medidas definidas na Matriz de Risco, o que precisa ser feito?

- Qual a melhor forma de organizar a informação para que possa servir de apoio no dia-a-dia do trabalho.

- Como as medidas de segurança serão passadas para novos integrantes da organização?

- Quem fica responsável pelo quê?

- Quais as medidas prioritárias? Em quanto tempo precisamos efetivá-las?

(5) Revisão da Análise e Atualização da Estratégia de Proteção

Como a Estratégia de Proteção e, consequentemente, os documentos que a compõem são desenhados a partir de um contexto específico é preciso que eles sejam revisados periodicamente, visto que o contexto, os atores, as forças e as ferramentas de proteção estão em constante mudança. Defina uma periodicidade para realizar a atualização da estratégia e repita os passos até aqui. É importante que novos membros da equipe conheçam estes procedimentos e acordos e assumam compromisso com a efetivação dos mesmos.

É importante refletir e dialogar sobre:

- O que mudou desde a última avaliação?

- Há novas ameaças que precisam ser consideradas?

- Ameaças se concretizaram?

- Como isso impacta a Estratégia da organização?

- As medidas definidas ainda contribuem com a proteção ou elas ficaram ultrapassadas?

- Quais medidas adotar para fortalecer a Estratégia de Proteção?

[CLIQUE NA IMAGEM PARA AUMENTAR]

B – O preenchimento da matriz de análise de risco

A Matriz de Análise de Risco que segue é um instrumento elaborado pela Escola de Ativismo com o objetivo de promover, nas organizações apoiadas, o desenvolvimento e utilização de instrumentais práticos de promoção da segurança. Ela compõe um conjunto de instrumentos que devem fazer parte da Estratégia de Proteção da organização (como acordos, protocolos, planos e/ou políticas). A Matriz auxilia na organização e visualização da informação, uma vez que potencialidades e vulnerabilidades da organização são identificadas e relacionadas a cada ameaça existente no seu contexto de atuação. Com isso, medidas podem ser desenhadas para elevar o grau de proteção e diminuir a probabilidade das ameaças se concretizarem. Ela também oferece um espaço para que sejam estabelecidos mecanismos para lidar com os danos uma vez que a ameaça se concretize.

No modelo da Matriz proposto há uma aba com exemplos para ilustrar o que poderia ser preenchido em cada campo. Seu preenchimento, no entanto, deve levar em consideração o contexto de atuação da organização e suas especificidades, pois cada estratégia de proteção é única e deve estar adaptada às circunstâncias de quem a desenhou.

Segue abaixo um passo a passo, um guia, no qual destacamos a função de cada campo a ser preenchido na matriz:

Tendo esse exercício de análise um aspecto conjuntural e periódico, o preenchimento dos campos do cabeçalho visa o registro das datas de realização e previsão de revisão bem como aponta quem foi responsável pela condução do processo de análise de risco relativo a organização naquele momento específico.

FATORES

Ameaça: Geralmente ameaças vêm de opositores que têm interesse em que a organização não cumpra suas atividades. Para uma boa análise das ameaças, que possibilite o coletivo pensar em fatores que vão indicar o grau de risco que ela representa, é importante que se acumule o máximo de informações sobre o fato que gera o conhecimento daquela ameaça, os atores por trás dela, seus objetivos, locais, modos de atuação e possíveis padrões. Tendo isso em mente, é preciso descrever possibilidades (ou cenários) de ameaças o mais detalhadamente possível. Partindo do princípio da precaução, registraremos neste campo mesmo as ameaças indiretas e os incidentes de segurança (ver definição abaixo), de modo a acumular a maior quantidade de informação sobre eventos que podem representar risco a organização.

Vulnerabilidades: As vulnerabilidades aqui listadas devem ser pensadas enquanto pontos fracos da organização em relação à ameaça em análise. O coletivo deve pensar quais são as fragilidades que opositores podem usar para atingir a organização.

Potencialidades (recursos existentes): As potencialidades aqui listadas devem ser pensadas enquanto pontos fortes da organização, que podem ser usados para diminuir a possibilidade de que as ameaças se concretizem. As potencialidades também são recursos que podem ser acessados para cessar ou diminuir o impacto causado por um dano feito à organização e/ou seus profissionais.

CRITÉRIOS

Probabilidade: avaliação subjetiva que deve levar em conta uma análise do contexto no qual se insere a organização. O histórico em relação a outros casos semelhantes pode ser um bom indicador para avaliação da probabilidade de que uma ameaça se concretize. Para a classificação da probabilidade observar a aba “critérios”.

Impacto: avaliação subjetiva que deve levar em conta o quanto a concretização de um potencial dano pode interferir nas atividades da organização e/ou na vida dos profissionais. Para a classificação do impacto observar a aba “critérios”.

Risco estimado: o risco representa a relação entre os diferentes fatores analisados anteriormente na tabela (ameaça, vulnerabilidades e potencialidades), pesados em relação a estimativas da probabilidade de concretização da ameaça e do impacto que causaria na organização caso aconteça. Sendo assim, estimar o risco permite a priorização na hora de criar e implementar medidas que possam proteger a organização e seus trabalhadores. Para a classificação do risco observar a aba “critérios”.

MITIGAÇÃO

Medidas Preventivas (para redução da probabilidade): este campo se destina a listar as medidas a serem tomadas para evitar que a ameaça se concretize. Deve ser pensado tendo em vista a utilização das potencialidades de modo a suprir as vulnerabilidades verificadas.

Prazo: classificar em curto, médio ou longo prazo o tempo em que as medidas listadas devem ter sua implementação efetivada. Para uma estimativa de prazo, considerar o grau atribuído ao risco correspondente.

Responsável: para que as medidas listadas sejam efetivamente implementadas deve-se indicar uma ou mais pessoas responsáveis por sua implementação, monitoramento e avaliação.

Medidas Reparatórias (para redução do impacto): este campo se destina a listar medidas que visem a diminuição do impacto causado por um dano que já ocorreu à organização ou a trabalhadores da organização. São medidas que buscam solucionar o problema ocorrido e evitar que se repita. No caso desse exercício de análise de riscos, podemos também antecipar medidas reparatórias a serem tomadas quando da eventualidade de ocorrência de um dano. Não estipularemos prazo para essas medidas, pois referem-se a medidas de implementação imediata.

Responsável: para que as medidas listadas sejam efetivamente implementadas deve-se indicar uma ou mais pessoas responsáveis por sua implementação, monitoramento e avaliação.

ACOMPANHAMENTO

Responsável pelo acompanhamento: a pessoa responsável pelo acompanhamento e análise da implementação das medidas e pela revisão periódica do processo de avaliação de riscos, podendo coincidir ou não com as pessoas responsáveis pela condução do espaço coletivo de análise e pela implementação das medidas. Recomenda-se que o processo de acompanhamento se dê na periodicidade trimestral e que a revisão do processo de avaliação de riscos aconteça semestral ou anualmente, devendo estes prazos serem avaliados e adaptados conforme avaliação coletiva do grupo.

Implementado: indicar se a/as medidas correspondentes foram implementadas ou não ou se foram implementadas parcialmente.

Detalhamento: neste campo devem ser relatadas as dificuldades e/ou os resultados positivos obtidos com a implementação das medidas.

Data atualizada: registar aqui as datas em que foram feitas as avaliações de acompanhamento.

C- Algumas definições:

[Com base em Manual de Segurança Holística (Tactical Technology, 2016) e Manual de Segurança e Medidas Práticas para DDH (Front Line Defenders, 2011)]

Ameaça: Acontecimento, ato, declaração, suspeita ou sugestão de que existe a possibilidade de infringir dano, destruição, punição ou ferimento a uma ou mais pessoas, sistema(s), processo(s) ou organização(ões) podendo advir de diferentes formas, sejam elas naturais, humanas ou tecnológicas. O conceito de ameaça extrapola a ideia de ameaça física, digital ou patrimonial. Consideramos ameaças também as formas de violência estrutural, pouco perceptíveis, o assédio, a difamação, a criminalização e intimidação. Processos como instabilidade financeira, alta carga de trabalho demandada por superiores, estresse, perseguição em mídias sociais e experiências traumáticas também são compreendidos como ameaças. Ou seja, classificamos ‘ameaça’ como qualquer ação que cause algum nível de impacto sobre o bem-estar da pessoa e/ou de entes próximos, afetando seu espaço físico, territorial e/ou digital, suas atividades, processos, sua mente e saúde.

Vulnerabilidade: “qualquer fator que aumente a probabilidade de que um dano se concretize ou resulte em um dano maior”. Ela existe independente de ameaças. Mas para uma análise de risco, por exemplo, a vulnerabilidade deve ser sempre considerada a partir das ameaças. Ou seja, frente a uma ameaça, podemos ter uma ou mais vulnerabilidades. Quando conseguimos identificar as ameaças, é possível trabalhar para eliminar ou reduzir as vulnerabilidades existentes.

Risco: Temos algumas definições possíveis, como: “Possibilidade de perigo, fato que ameaça as pessoas ou o meio ambiente”. “É a possibilidade de que um determinado evento ou incidente resulte em danos”. O risco depende de fatores internos como as vulnerabilidades, fatores externos como o contexto político e socioeconômico ou ainda dos interesses de diversos atores. Como esse contexto é dinâmico, o risco também é. Também depende dos recursos disponíveis e capacidades da pessoa ou grupo ameaçado. As decisões sobre o risco que cada pessoa aceita correr são individuais, mesmo em uma organização.

“Em situações de alto risco e impacto, é importante aumentarmos o diálogo tanto em reuniões quanto em espaços informais sobre o bem-estar atual, sobre estresse e como também elevar a receptividade geral para conversar sobre segurança num ambiente acolhedor”.

Incidente de segurança: são acontecimentos que geram insegurança, mas em que não comportam elementos suficientes para determinar que se configura em ameaça. Por exemplo: um carro suspeito que estaciona diversas vezes na frente da casa; o furto de um caderno ou HD com informações sensíveis etc. Esses incidentes devem ser registrados para que possam ser analisados periodicamente e subsidiar a avaliação de risco e as medidas de proteção.

Recursos: “qualquer fato/fator que possa aumentar o nível de segurança”. Podem ser materiais, financeiros, relacionais, sociais, informacionais, emocionais ou simplesmente o nosso tempo.

Segurança integral: capacidade de se sentir seguro física e emocionalmente enquanto trabalha ou pratica sua militância/ativismo. É composta por aspectos de segurança física, patrimonial, informacional (inclui digital) e psicossocial. Todos esses aspectos precisam ser considerados para manter ou aumentar o nível de segurança da pessoa, grupo ou organização. Sua compreensão demanda análises, planejamentos e visão sistêmica para que a segurança seja efetiva e permanente. Também conhecida pelo termo ‘segurança holística’.

Proteção: na língua portuguesa podem ser encontradas as definições “Ato de proteger alguém ou algo de um perigo, de um mal” ou “Cuidado ou assistência especial dispensados a alguém”. O termo pode ser usado em conjunto e até confundido com segurança ou ser específico para ações e medidas que visam proteger uma pessoa, uma comunidade e seus bens materiais e/ou territoriais. Neste caso, o termo segurança costuma ser mais utilizado para ações cotidianas que possam causar algum risco de dano ou ferimento a pessoa, como, por exemplo: medidas de segurança contra-ataque de animais peçonhentos em atividades na floresta.

Para terminar… enfatizamos que a implementação de medidas de proteção requer mudanças de hábitos. É preciso compromisso das pessoas e da organização para se criar caminhos rumo à consolidação de uma cultura de segurança. O processo de desenvolvimento de uma cultura organizacional para segurança deve tomar o tempo que seja avaliado como necessário para cada passo, evitando que se torne um momento pontual a se perder no tempo. Para isso, é preciso se estabelecer tempos para análise, discussão e desenvolvimento de cada ponto, com uma periodicidade fixa e atribuições estabelecidas dentro da equipe de modo que seja incorporada nas atividades e responsabilidades cotidianas da organização.

REFERÊNCIAS:

Trazemos abaixo indicação de materiais que podem ser usados para o aprofundamento do estudo sobre os pontos abordados e que nos serviram de suporte para esta sistematização.

Guia de Proteção para Defensores e Defensoras de Direitos Humanos (Justica Global, 2016)

Guia de Proteção para Defensores e Defensoras de Direitos Humanos (Justica Global, 2021)

Guia de Proteção e Segurança para Comunicadores e Defensores de Direitos Humanos (Artigo 19)