Meu perfil nas redes foi invadido. E agora?

Ataques e roubo de perfis nas redes sociais têm se tornado cada vez mais comuns. Para evitar que você ou sua organização caiam nesse tipo de fraude, preparamos uma série de conteúdos sobre cuidados digitais e integrais.

Imagine que um certo dia você acorda e suas contas nas redes sociais foram invadidas. As pessoas que invadiram têm acesso a todas as suas mensagens privadas, à lista de amigos, aos conteúdos arquivados e, claro, à sua senha. Aquela que você não liga muito e usa em vários outros sites e serviços rede afora pra economizar tempo e cabeça.

Você tenta logar e a senha já foi alterada. Você tenta recuperar a conta, mas a plataforma leva dias pra responder. Enquanto isso, as suas informações pessoais estão sendo usadas sabe-se lá como.

Qual é a sua sensação?

Não sei vocês, mas por aqui o sentimento é de impotência e falta de ar. A ansiedade grita quando pensamos na possibilidade de ter o nosso corpo digital violado dessa forma e informações tão privadas na mão de gente que não fazemos ideia de quem seja.

Mas não precisa fritar (aliás, se a ansiedade não passar e perdurar por um período, vale procurar ajuda de profissionais da saúde mental para lidar com isso!). Casos de invasões e fraudes em redes sociais são mais comuns do que se imagina.

O Brasil é um dos países com mais fraudes virtuais do mundo. Em 2021, o país registrou quatro tentativas de fraude por minuto. O Instagram tem sido a rede preferida para ataques. O Ministério Público de Minas Gerais reportou que o número de denúncias de invasões de perfis nas redes sociais foi quatro vezes maior em janeiro de 2022 do que a média do segundo semestre de 2021. A bruxa tá solta!

Para ativistas e organizações de direitos humanos, o risco de ter sua conta invadida é ainda maior. Por estarem na linha de frente das lutas sociais, o acesso indevido a informações confidenciais pode colocar em risco a vida de ativistas e o funcionamento da organização, bem como impactar eventuais parceires da sua rede.

Mas você pode ser uma bruxona das tecnologias e se proteger de situações como essa!

Para evitar que você ou sua organização caiam nesse tipo de ataque, preparamos uma série de conteúdos sobre cuidados digitais e integrais. Nesta primeira parte, vamos falar sobre as principais formas de invasão de perfis e algumas medidas importantes que você pode tomar para protegê-los.

Engenharia social: a arte da fraude

Os principais ataques na internet se utilizam de um conjunto de práticas chamado “engenharia social”. Essas práticas consistem no uso da persuasão e da influência para enganar pessoas. Os atacantes apelam à solidariedade, à ansiedade e outros afetos para manipular e conseguir o que desejam. A engenharia social pode ser executada por meio da tecnologia ou não.

Uma boa referência pra saber como a engenharia social é empregada em ataques virtuais é o livro “A arte de enganar”, de Kevin Mitnick, programador que foi perseguido pelo FBI durante anos por conta de invasões a sistemas e furto de documentos. Ele cumpriu pena de cinco anos na prisão e hoje atua como consultor de segurança na internet.

No seu livro, Mitnick aponta que, em um ataque, o elemento humano é o fator mais importante exatamente porque é o mais vulnerável. Se uma pessoa for “conquistada” por agentes maliciosos, ela pode facilmente comprometer a sua própria segurança ou da sua organização, ainda que sem a intenção.

Relatos de ativistas, coletivos, movimentos e organizações da sociedade civil que têm seus perfis nas redes sociais invadidos, suas senhas roubadas e sua segurança comprometida têm pipocado nos últimos anos. Em um ano eleitoral, como este em que estamos, o risco de ter sua conta invadida por motivos políticos aumenta consideravelmente.

“Mãe, me ajuda!”

Sabe aquele golpe clássico da ligação que anuncia um falso sequestro de um parente? Apesar de bastante conhecido, ainda hoje esse tipo de golpe faz vítimas e é um exemplo de como a engenharia social é usada. Neste caso, para ganhos financeiros. Mas nem sempre é esse objetivo.

Caiu na rede é peixe!

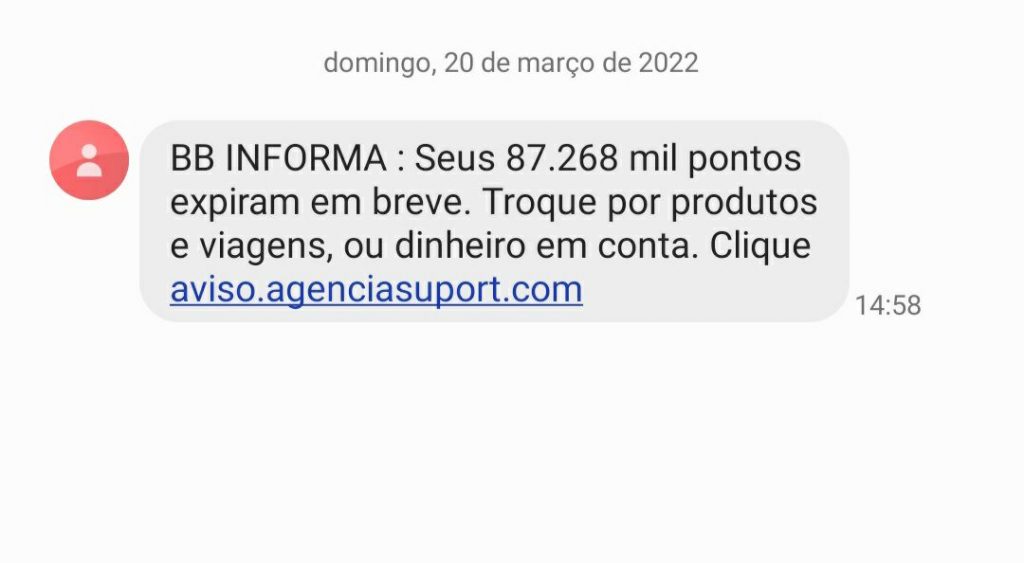

Uma das técnicas mais conhecidas para roubo de dados é o “phishing”, neologismo derivado de “fishing” (pescaria em inglês). O phishing se apresenta por meio de emails, ligações telefônicas, SMS e mensagens de origem duvidosa.

Essas mensagens têm algumas características em comum. Entre elas, o senso de urgência (“atualize agora o aplicativo” ou “não perca essa promoção”) e o chamado para ação, seja clicar em um link, confirmar um código recebido ou mesmo fornecer dados pessoais para executar determinada operação.

Um exemplo clássico de smishing, mistura de SMS com phishing. É possível perceber que o site informado na mensagem não tem nada a ver com o endereço do site do banco. Esse é um dos indícios de fraude.

Ao clicar no link, você pode ser enviado para um site falso e acabar fornecendo login e senha para os atacantes. Outra ação comum é pedirem para baixar um “malware”, que é um programa de computador malicioso, um vírus, que vai executar tarefas prejudiciais. Ele pode roubar e criptografar seus arquivos ou mesmo controlar o seu dispositivo remotamente.

Se você olhar na caixa de spam do seu email neste momento, é capaz de encontrar uma série de exemplos.

As redes sociais são um prato cheio para os invasores. Isso porque muitas informações pessoais ficam expostas, como fotos, pessoas com as quais você se relaciona, rotina diária, dados pessoais, lugares que frequenta, lugar de trabalho, familiares, etc. Não é difícil descobrir datas de aniversário, nomes de ~conjes~, filhes, pais, pets. A combinação desses dados fornece um retrato fiel de cada usuárie, que podem facilitar os ataques.

“Mãe, me ajuda!”

Sabe aquele golpe clássico da ligação que anuncia um falso sequestro de um parente? Apesar de bastante conhecido, ainda hoje esse tipo de golpe faz vítimas e é um exemplo de como a engenharia social é usada. Neste caso, para ganhos financeiros. Mas nem sempre é esse objetivo.

Como alguém pode descobrir a minha senha?

Além do phishing, as suas senhas podem ser comprometidas de muitas maneiras. Os ataques de força bruta são os mais comuns e consistem em um processo de tentativa e erro intensivo utilizando ferramentas de descriptografia. Como são infinitas as possibilidades de combinação de senhas, a eficácia da ação vai depender da capacidade de processamento da máquina e dos recursos que serão empregados.

É muito comum esse tipo de ataque utilizar dicionários e listas de palavras como fonte. Para aumentar a segurança da sua senha, use palavras não dicionarizadas, como gírias, dialetos, línguas indígenas, Iorubá, Pajubá, entre outras. E nada de usar uma só palavra como senha! Ela pode ser descoberta em poucos segundos por meio de ataques simples.

Vale olhar para a tabela feita pela Hives Systems que mostra em quanto tempo a sua senha pode ser descoberta por meio de ataques de força bruta:

Outra forma de ter sua senha violada é por meio dos vazamentos de bancos de dados de empresas e órgãos públicos. Os invasores adquirem essas listas por meio de fóruns especializados. Com as credenciais em mãos, eles podem tentar logar com o mesmo usuário e senha em diferentes sites e serviços. É o chamado “stuffing” de credenciais.

Por isso, é muito importante que você não use a mesma senha para diferentes sites e serviços! Senhas devem ser únicas. Também vale fazer uma boa limpa nos sites que você tem cadastro. Provavelmente, você vai encontrar sites que se cadastrou há anos, que não fazem mais sentido, mas os seus dados estão armazenados ali e podem cair nas mãos erradas.

Pois bem. Agora já sabemos um pouco sobre como podemos ser atacades na internet e ter nossa privacidade violada. Mas não precisa se assustar! Existem formas eficazes de proteção contra os ataques. Ao longo do texto já mencionamos algumas, mas tem mais.

Prevenir é o melhor remédio!

Se liga nesses links de ouro:

Infográfico pra descobrir se sua senha é segura

Minha conta nas redes foi invadida. E agora?

Respire fundo. Agir sob estresse e ansiedade pode ser ainda mais danoso pra você. Se estiver difícil enfrentar sozinhe, peça ajuda a alguém de sua confiança.

Em primeiro lugar, verifique se recebeu um e-mail da rede social avisando que suas informações pessoais foram alteradas (e-mail ou telefone). Se tiver recebido, reverta a alteração clicando no link informado no próprio e-mail (antes, verifique se o conteúdo e o remetente são verdadeiros!). Depois de reverter, troque imediatamente suas senhas (instruções abaixo!).

Confira os caminhos para trocar as senhas:

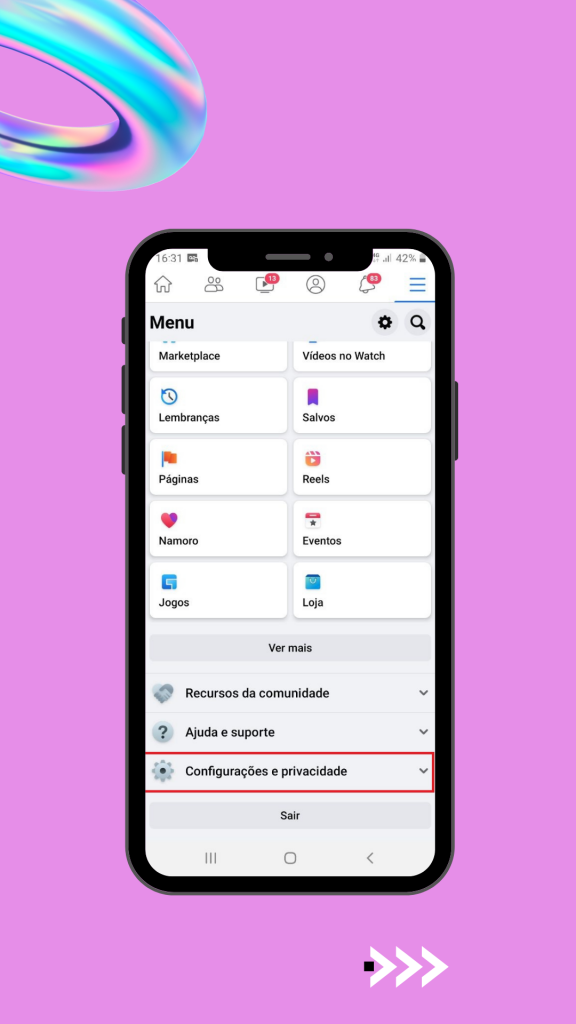

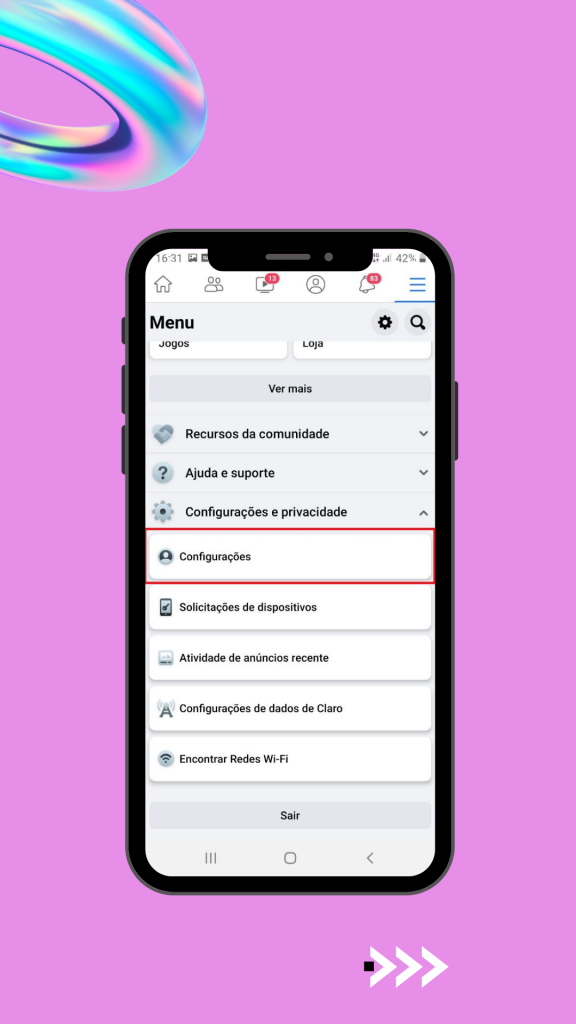

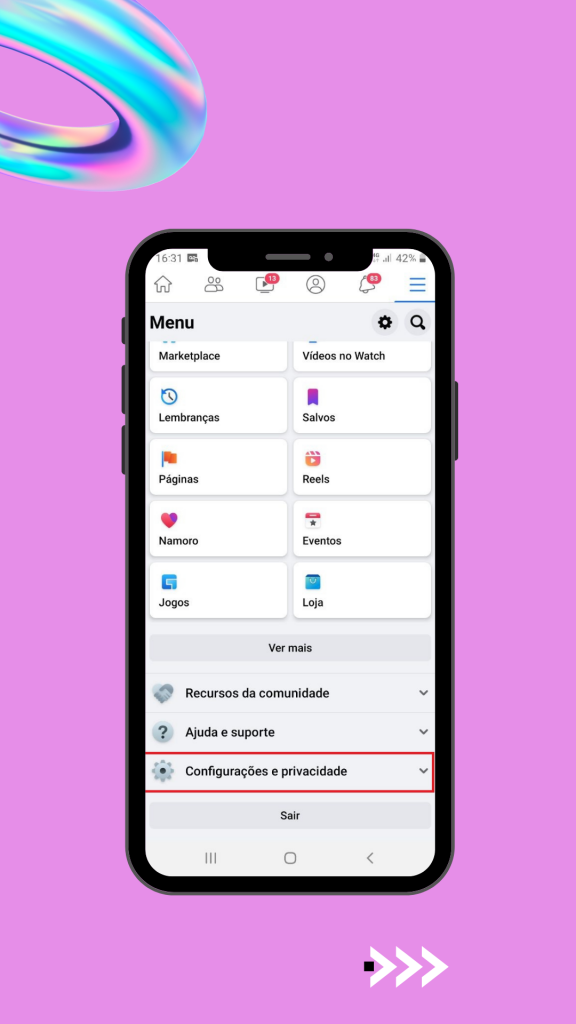

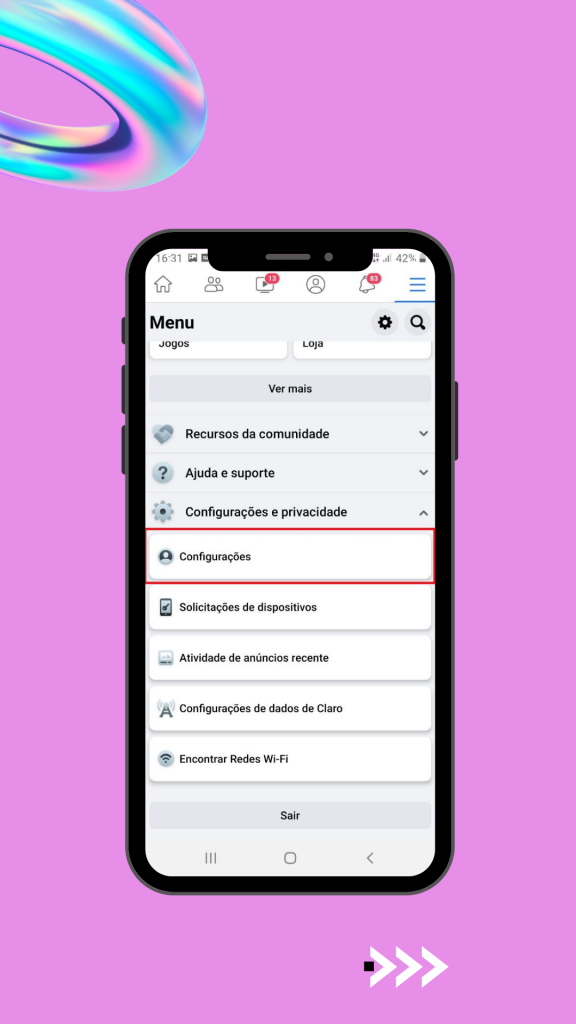

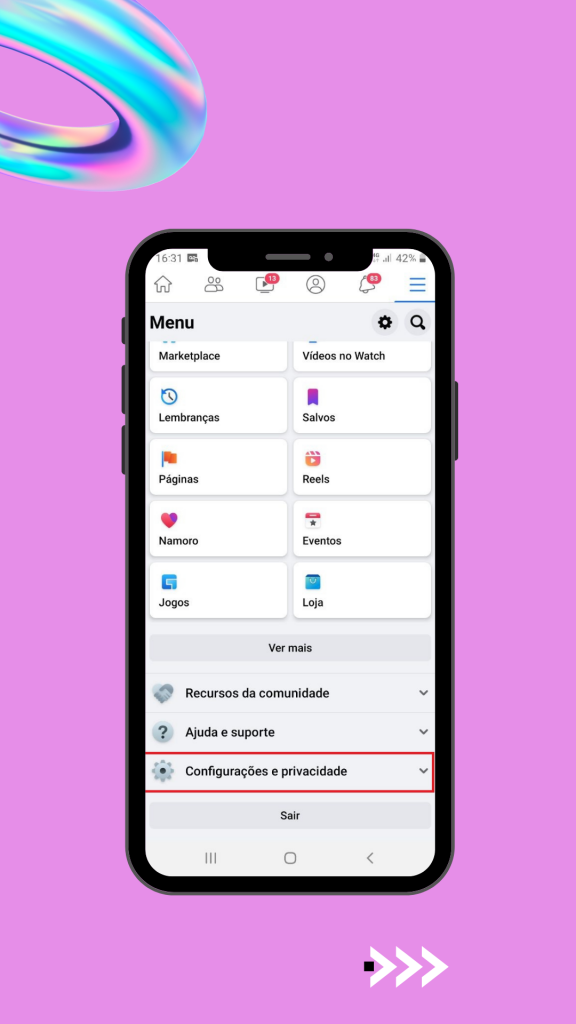

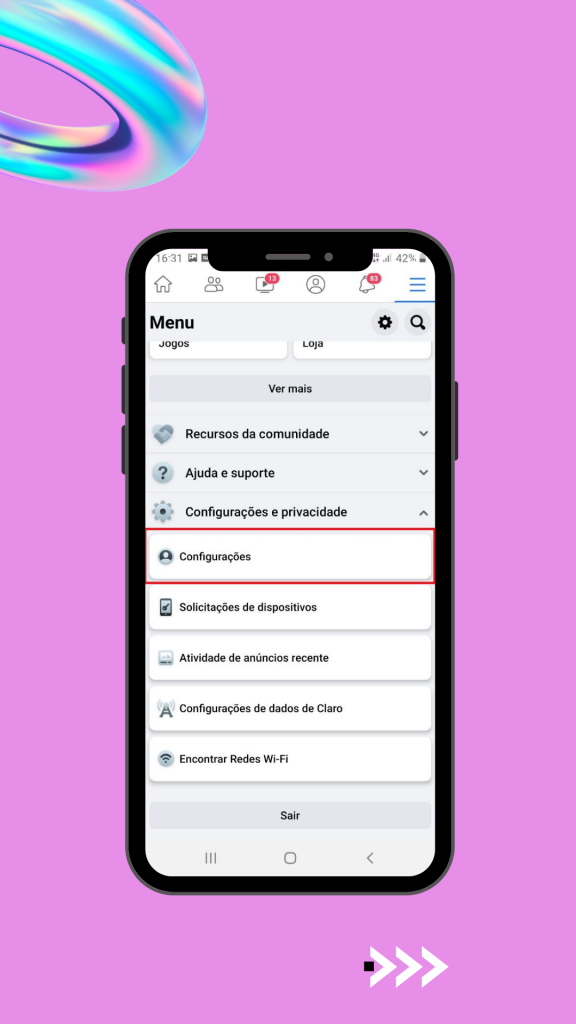

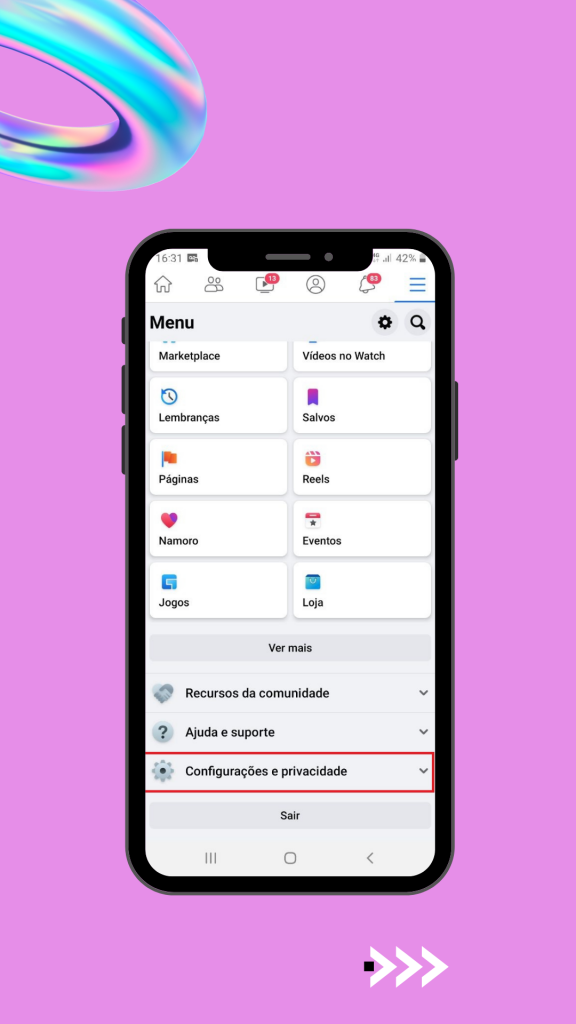

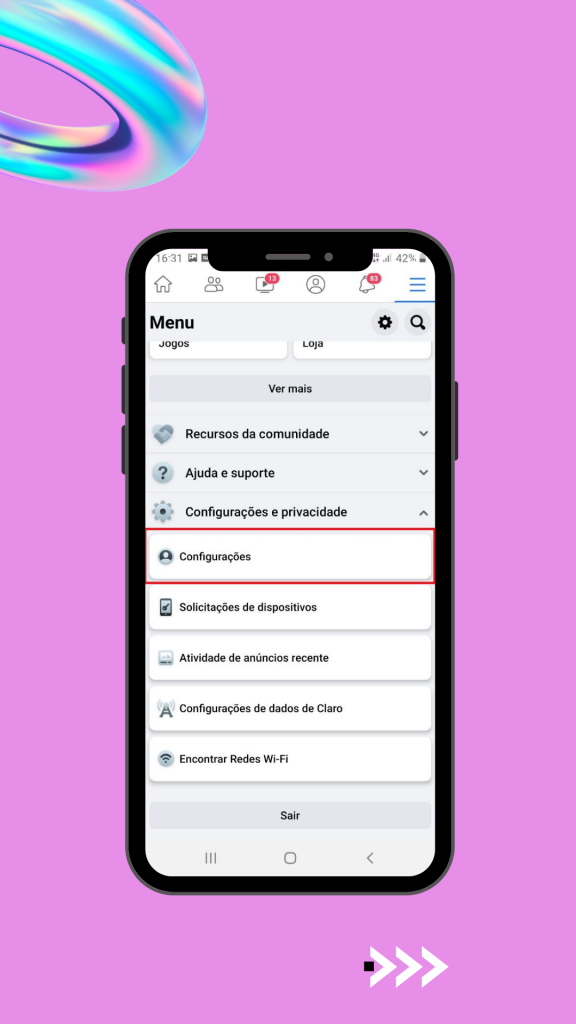

Facebook

Vá em “Configurações e privacidade” -> “Configurações” -> “Segurança e login” -> “Alterar senha”.

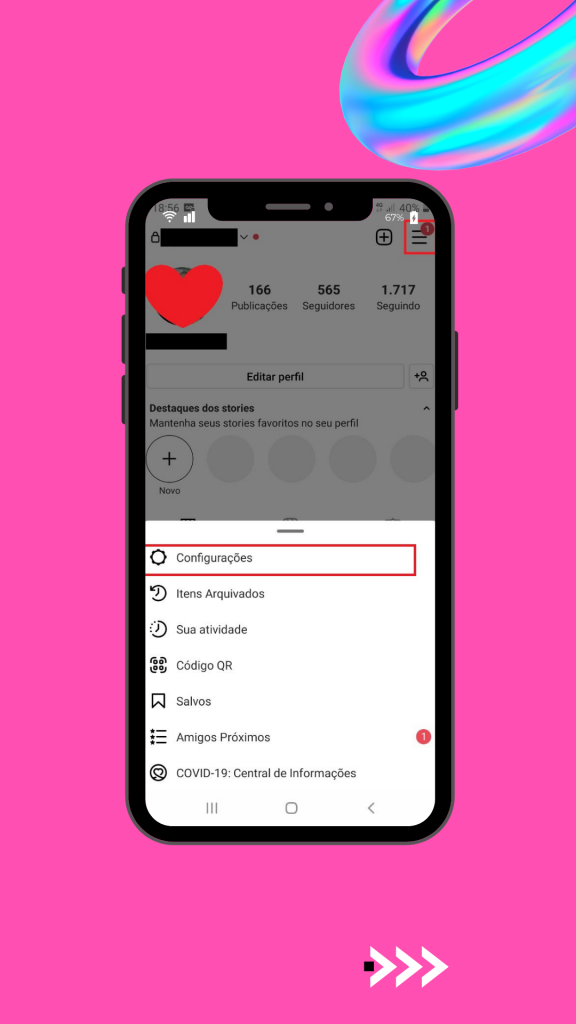

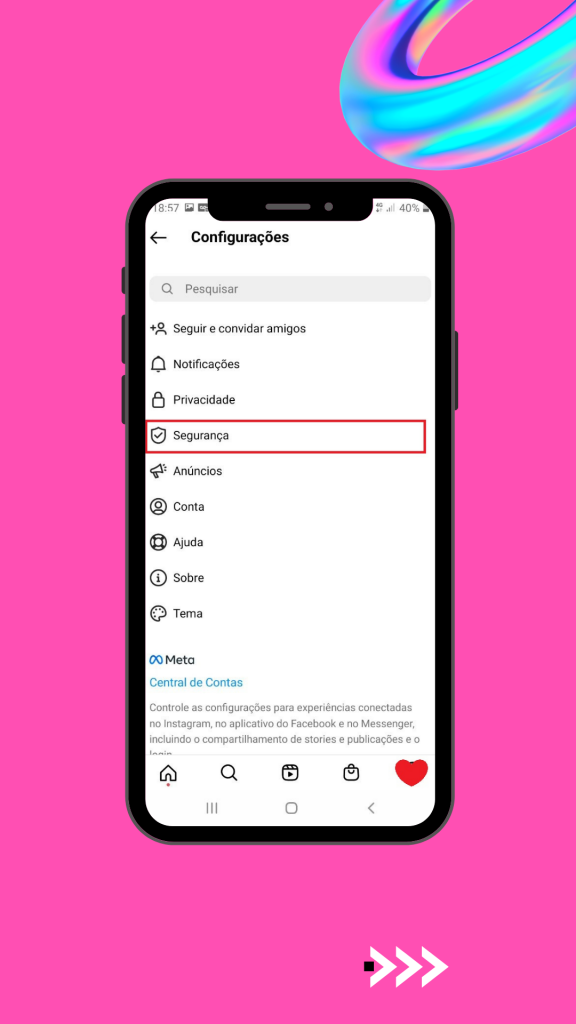

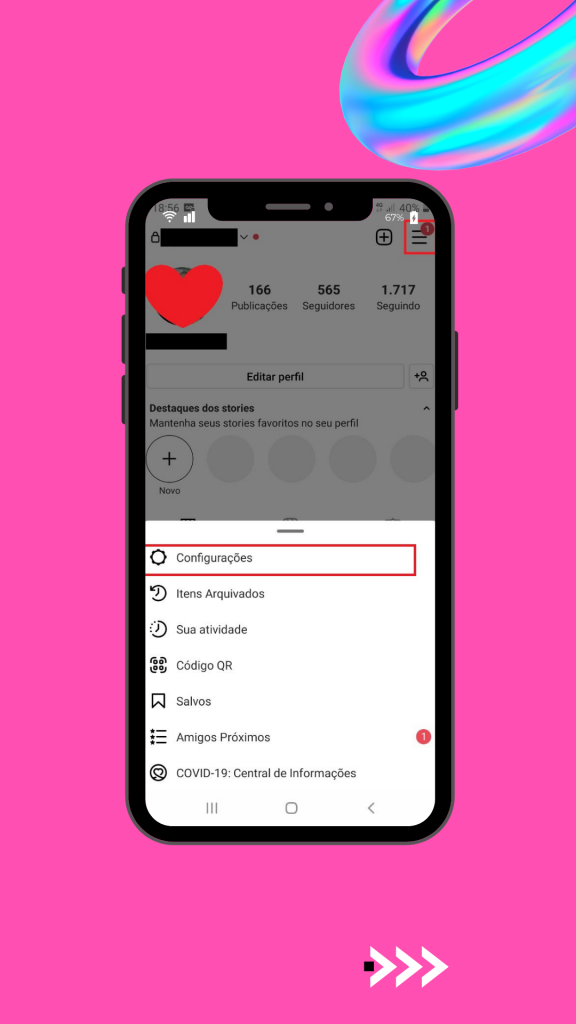

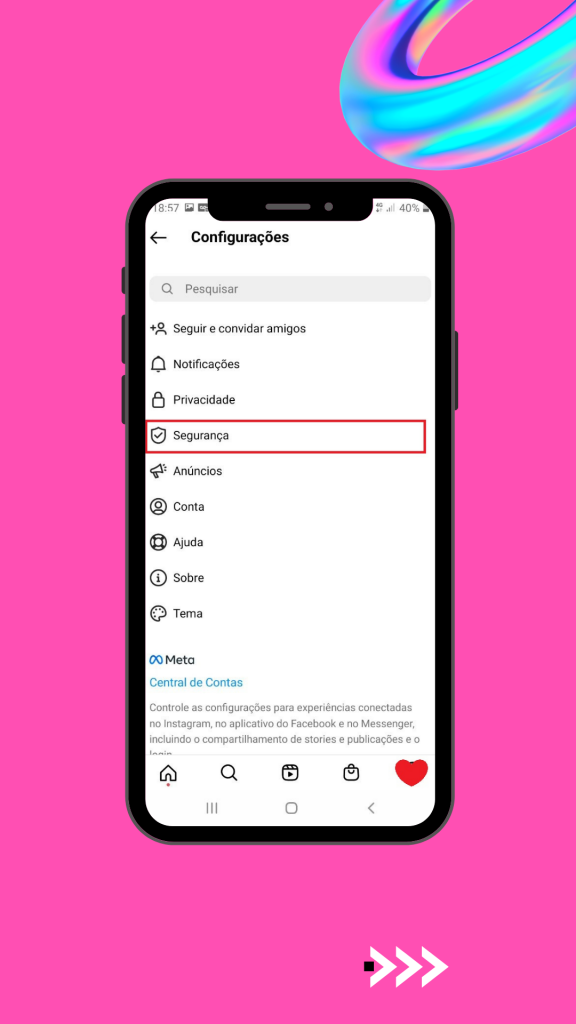

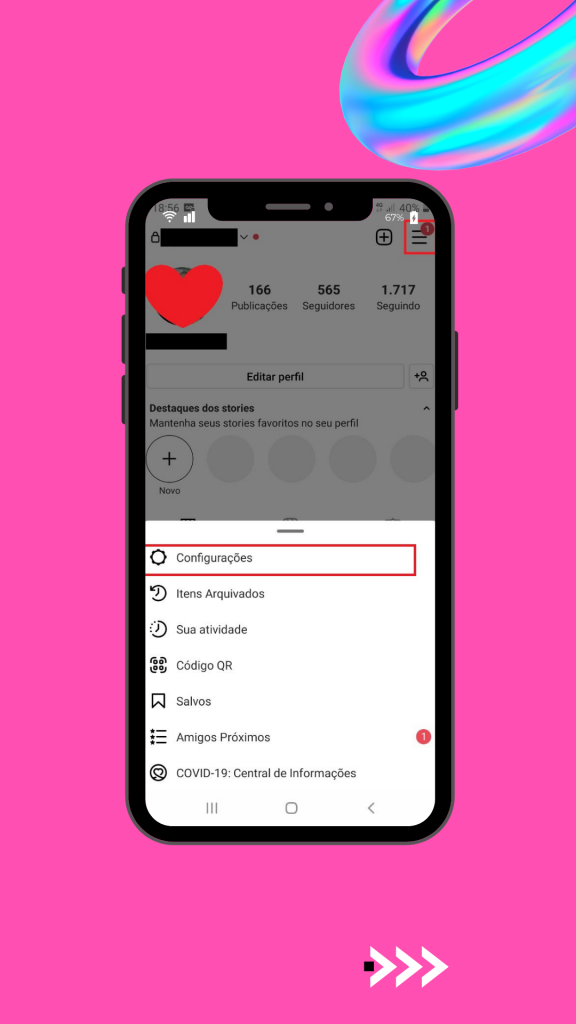

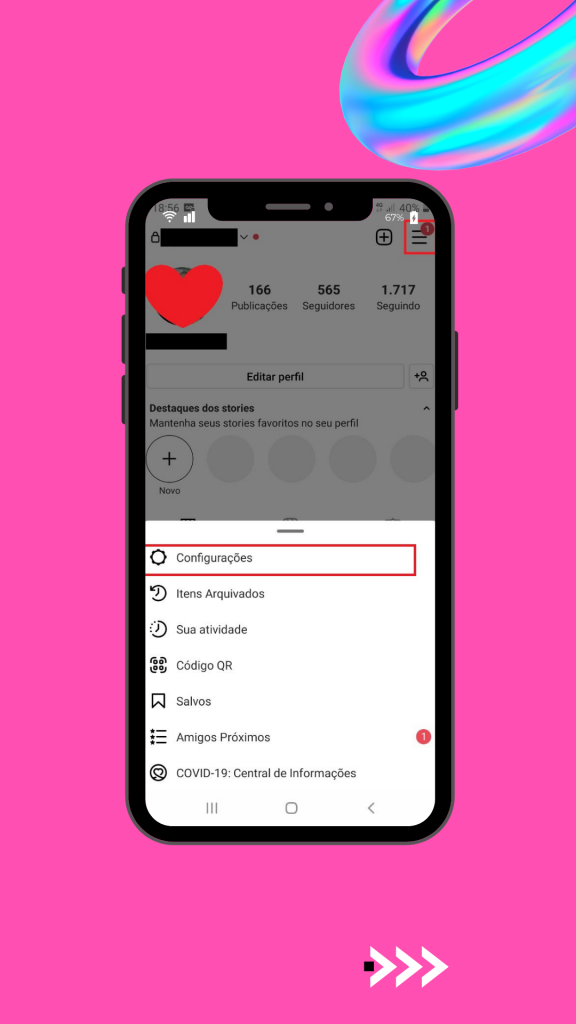

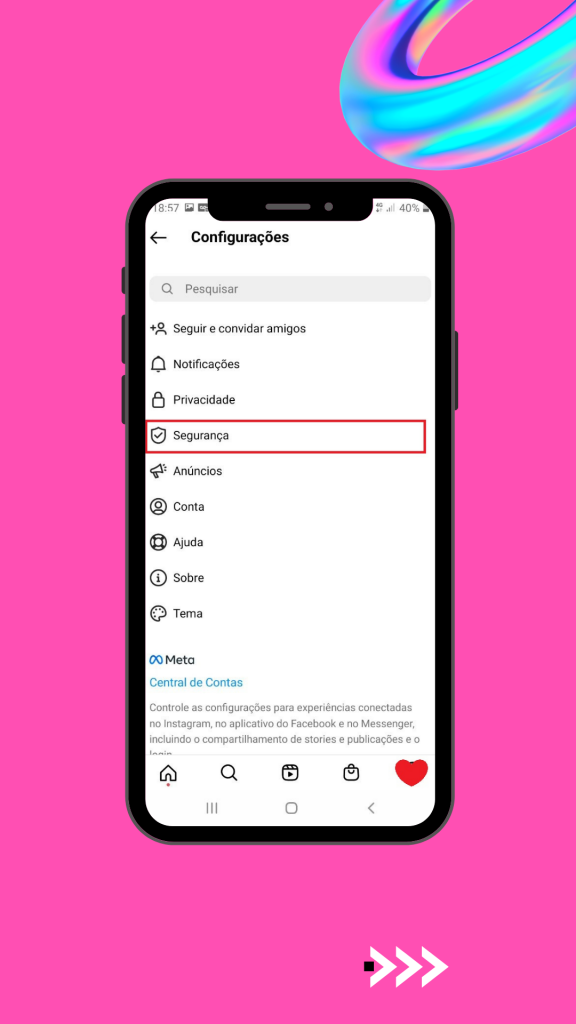

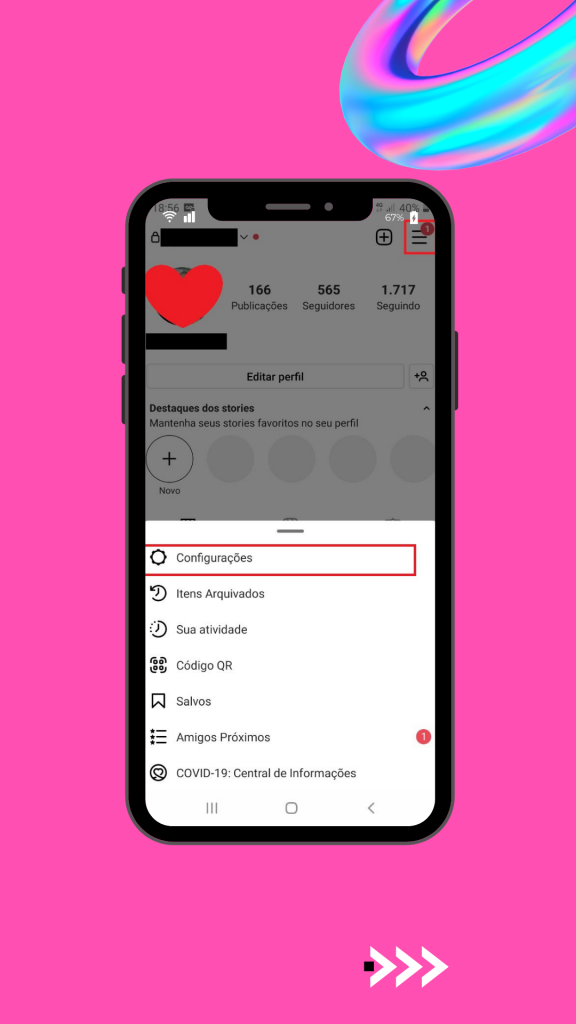

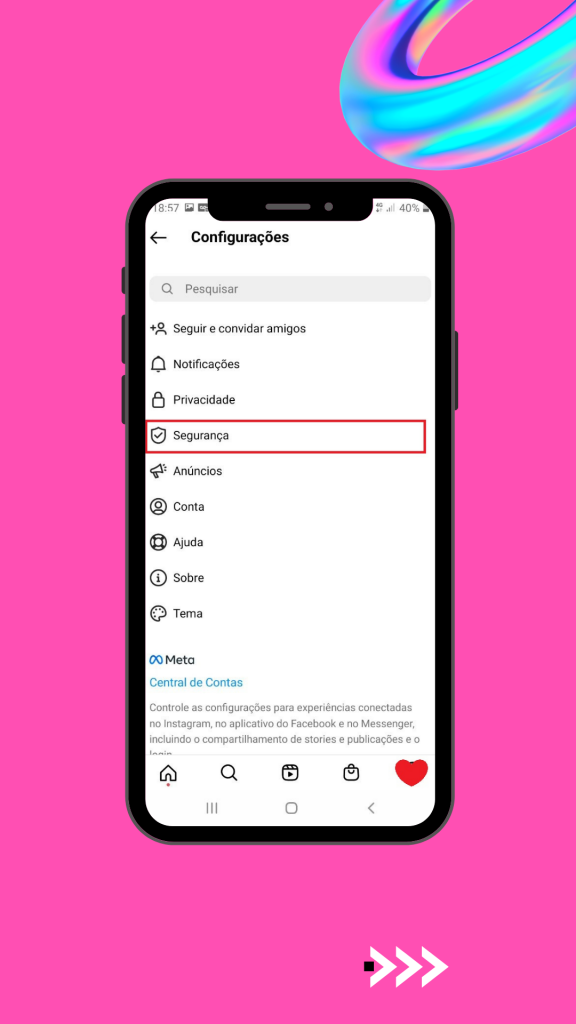

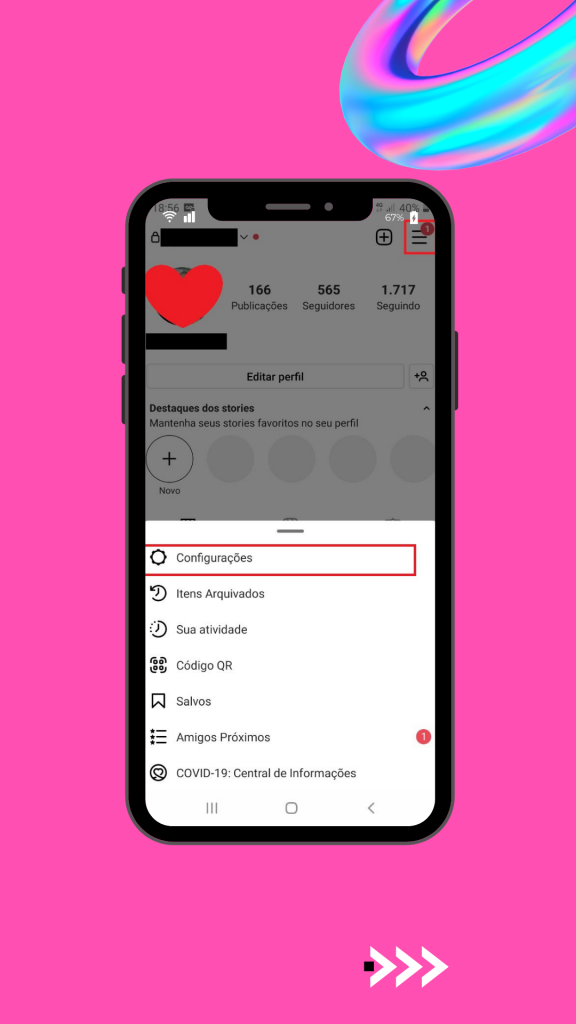

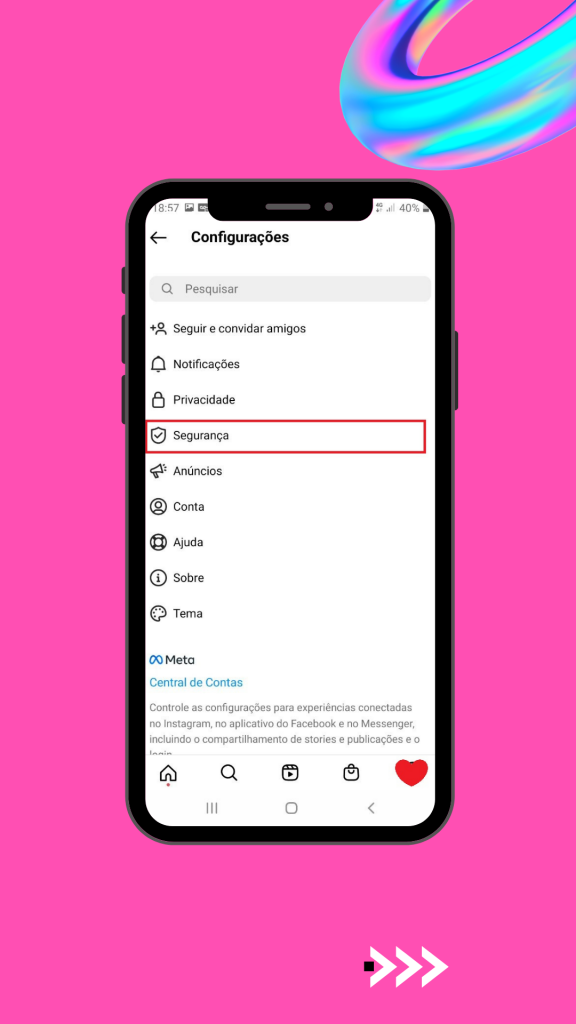

Instagram

Clique nos três tracinhos no canto superior direito da sua tela e vá em “Configurações” -> “Segurança” -> “Senha”.

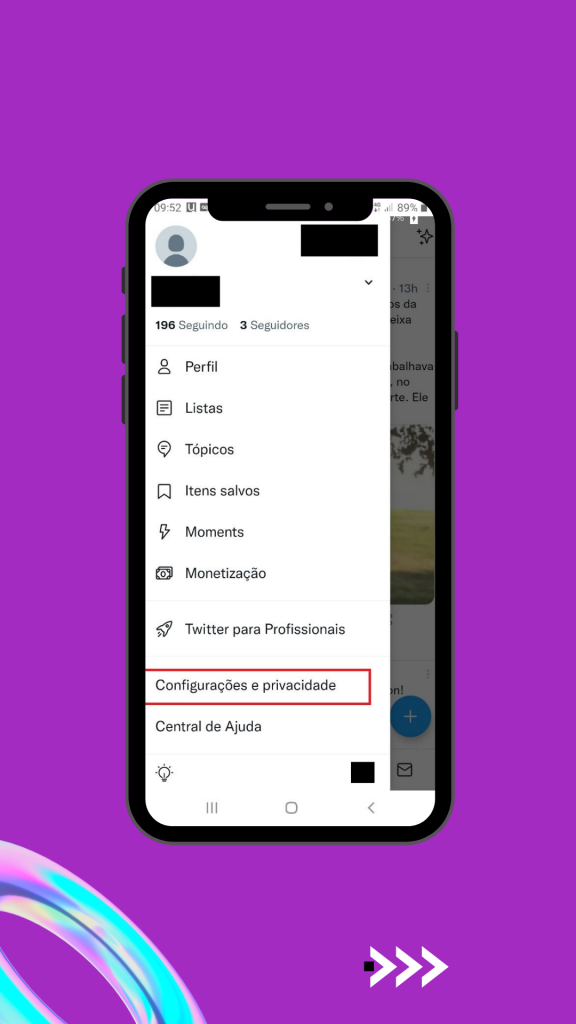

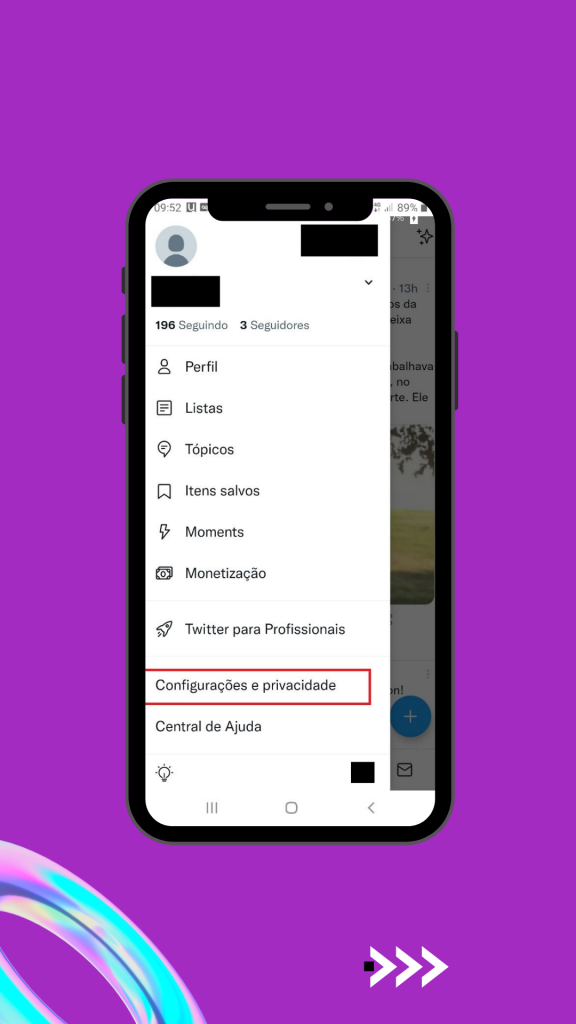

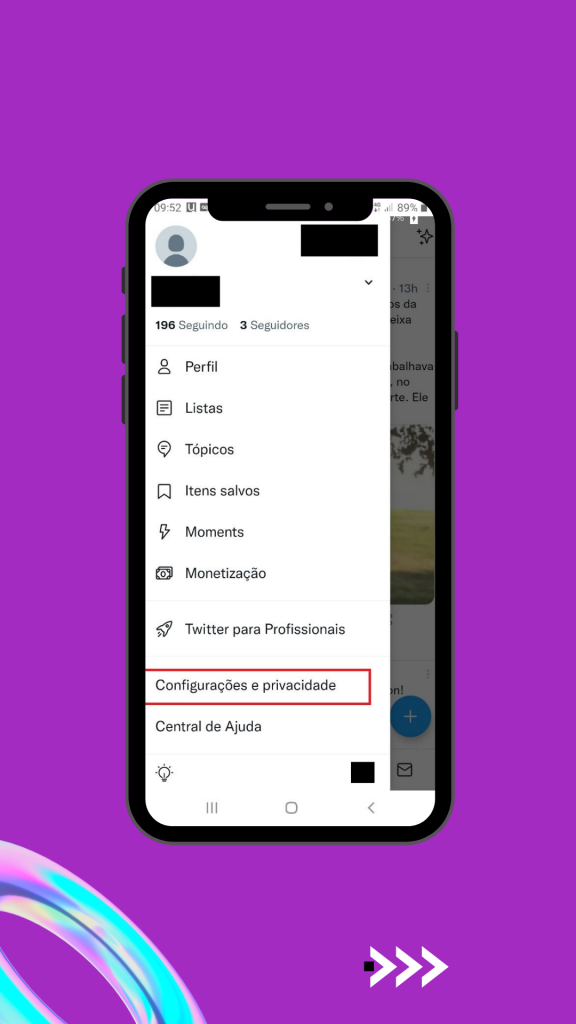

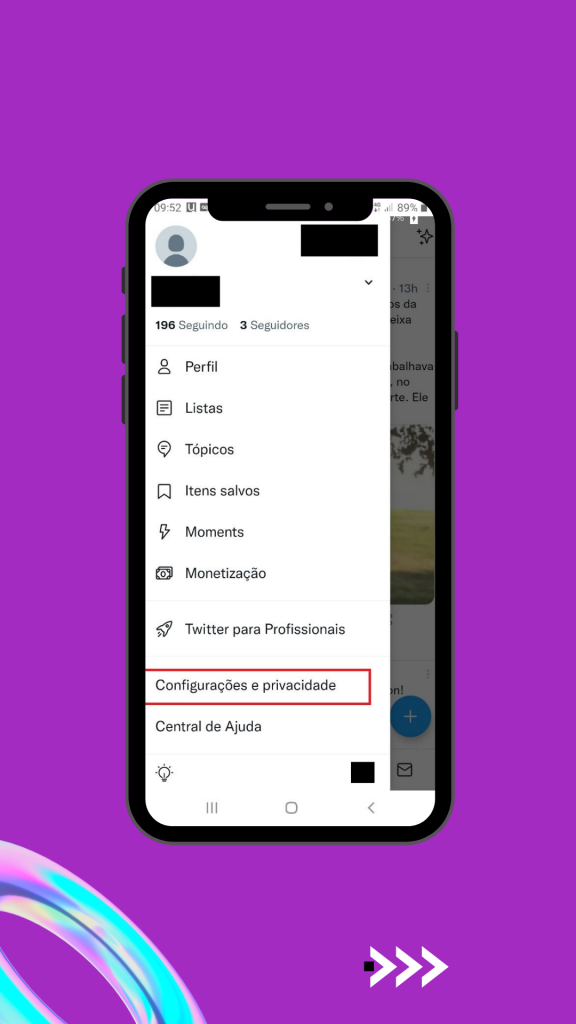

Twitter

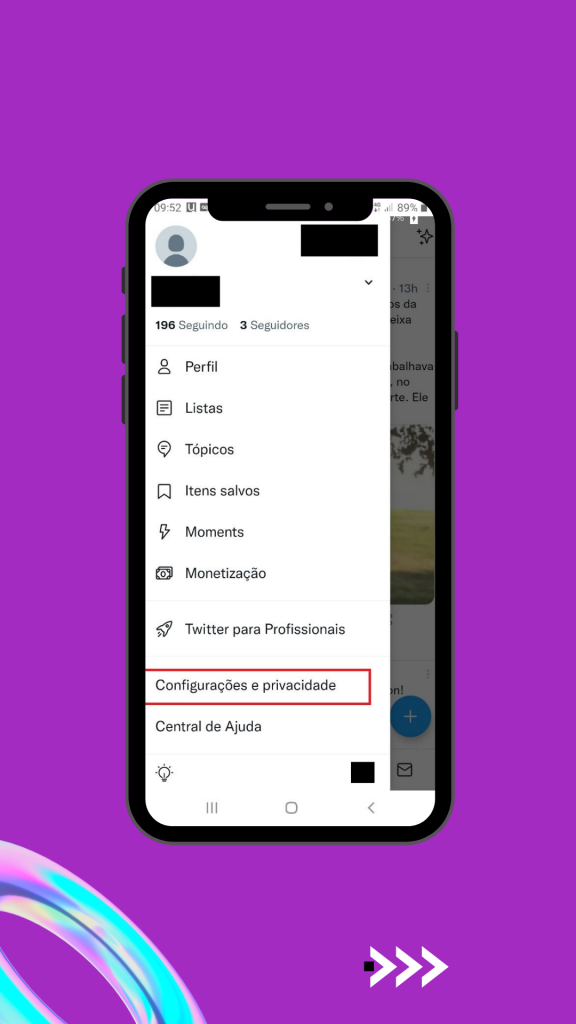

Clique em “Configurações e privacidade” -> “Sua conta” -> “Alterar sua senha”.

Facebook

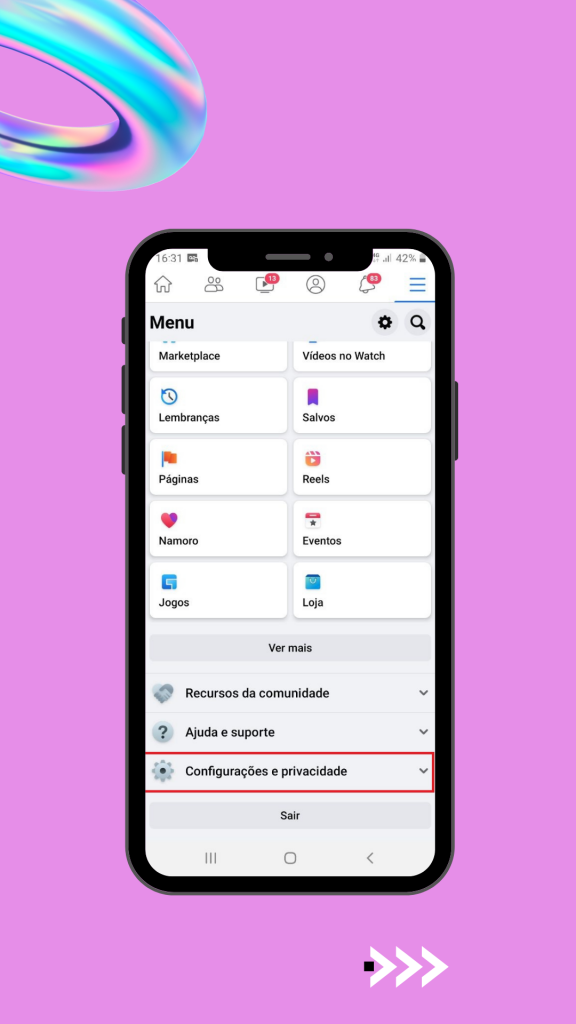

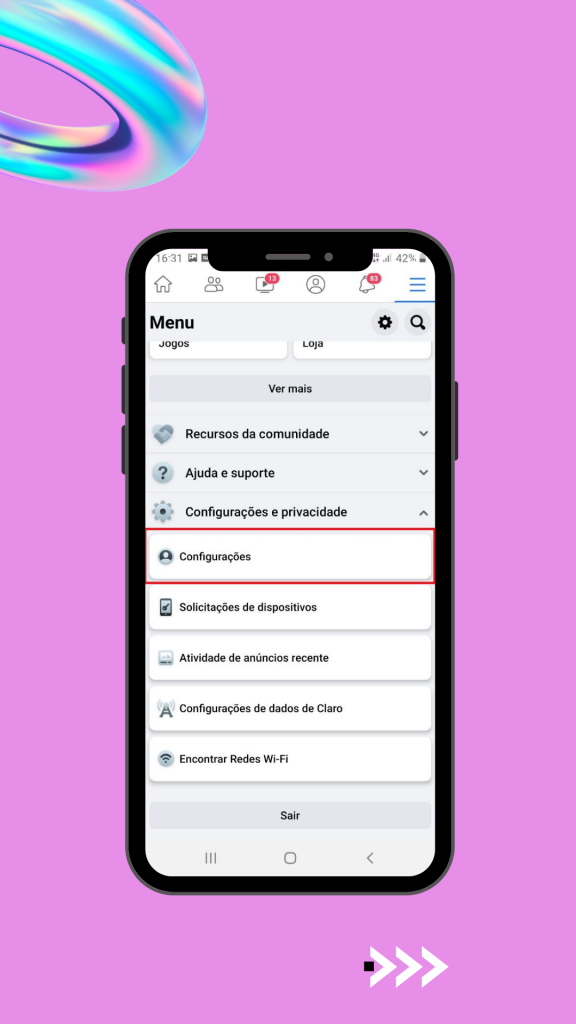

Vá em “Configurações e privacidade” -> “Configurações” -> “Segurança e login” -> Onde você fez login”. Clique nos três pontinhos do login desconhecido e vá em “Sair”.

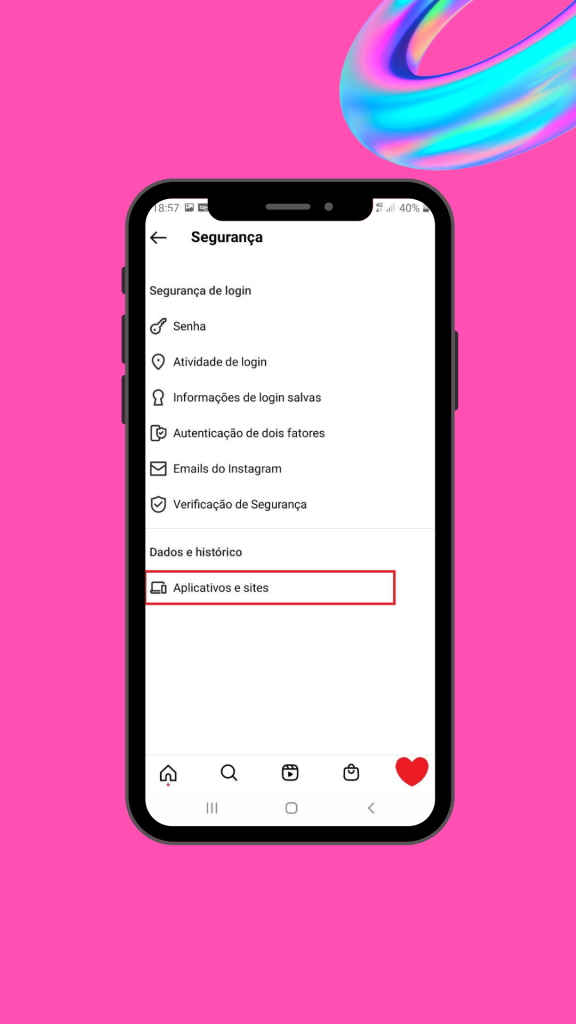

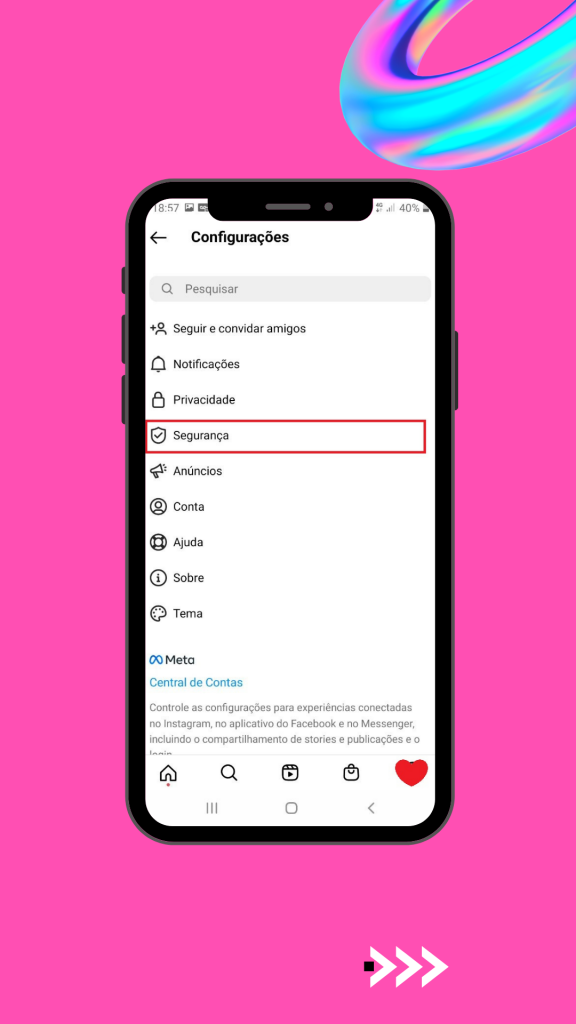

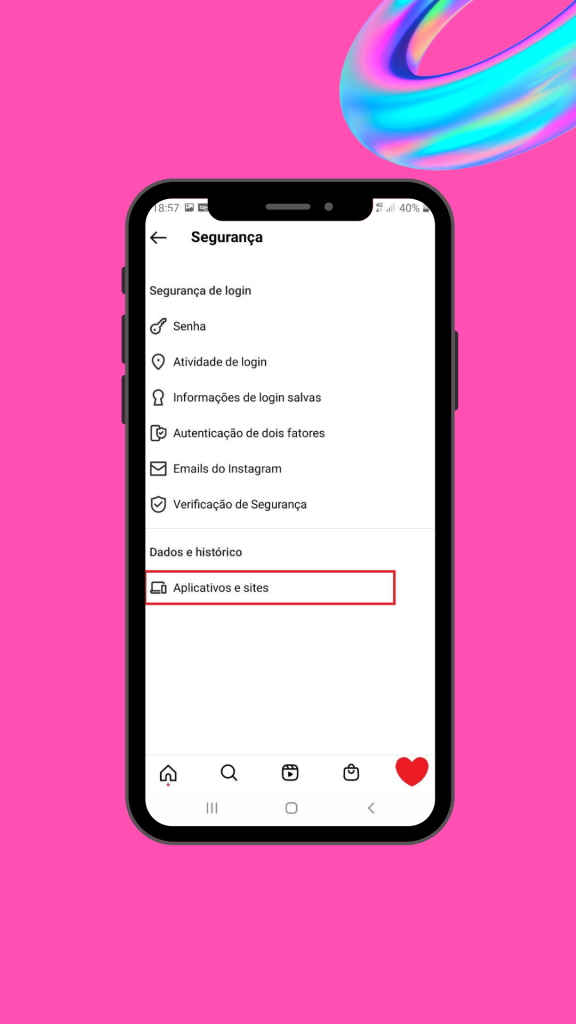

Instagram

“Configurações” -> “Segurança” -> “Atividade de login”. Clique nos três pontinhos dos dispositivos desconhecidos e vá em “Sair”.

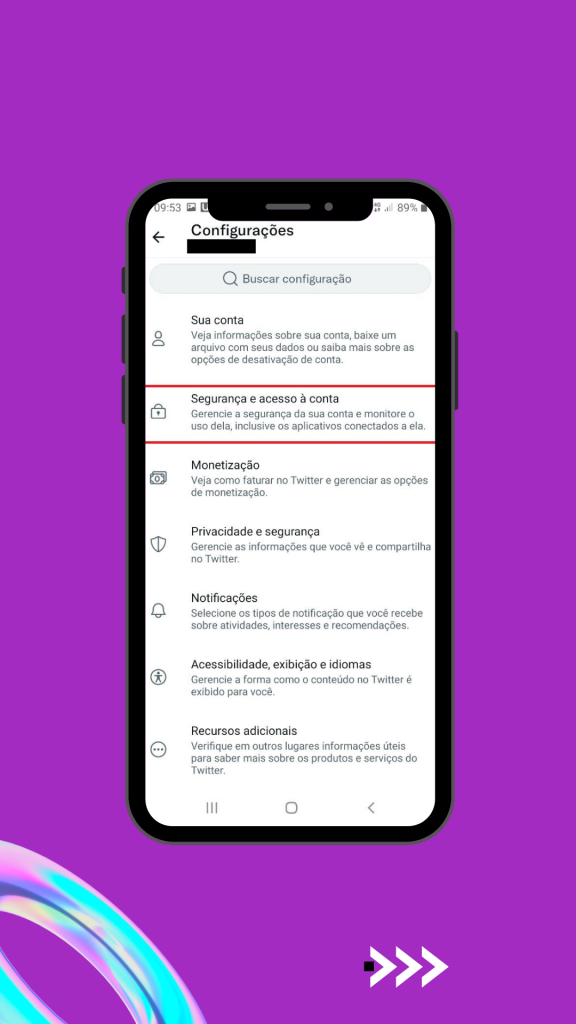

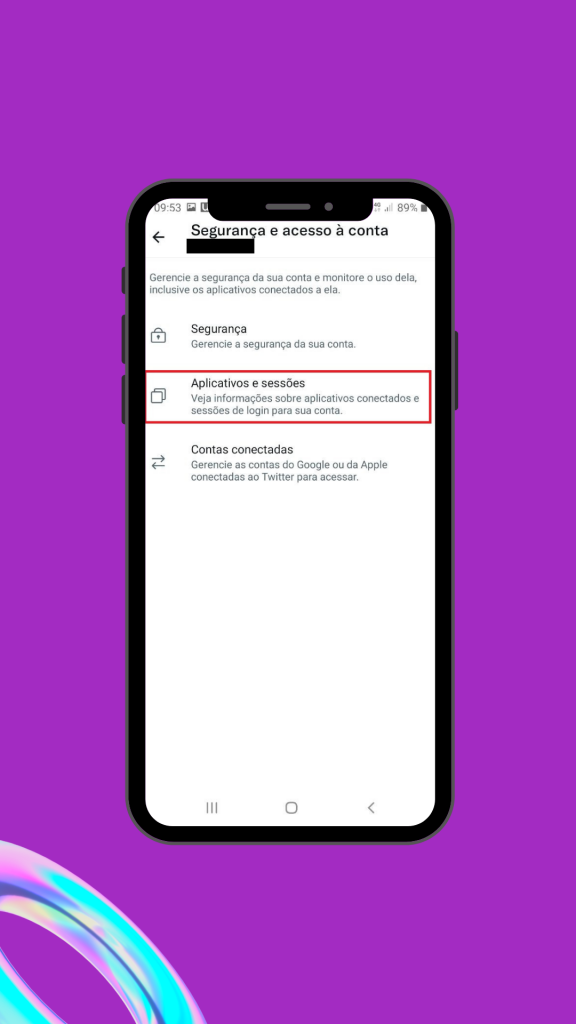

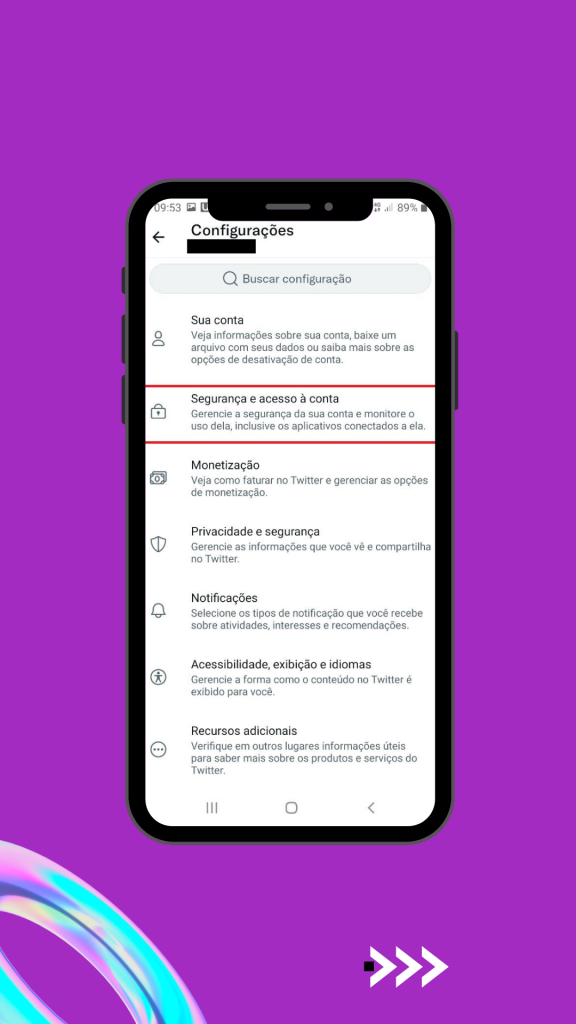

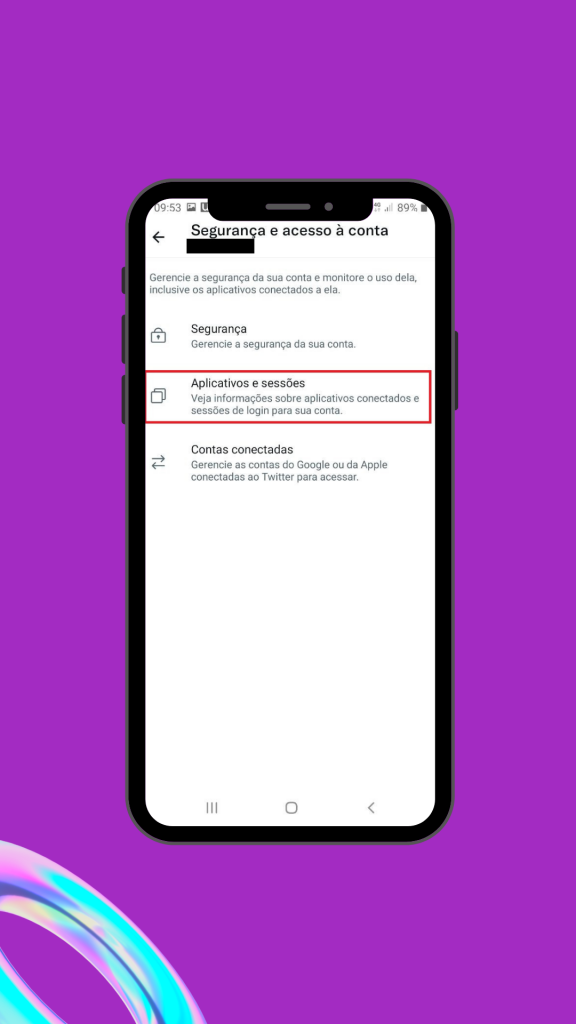

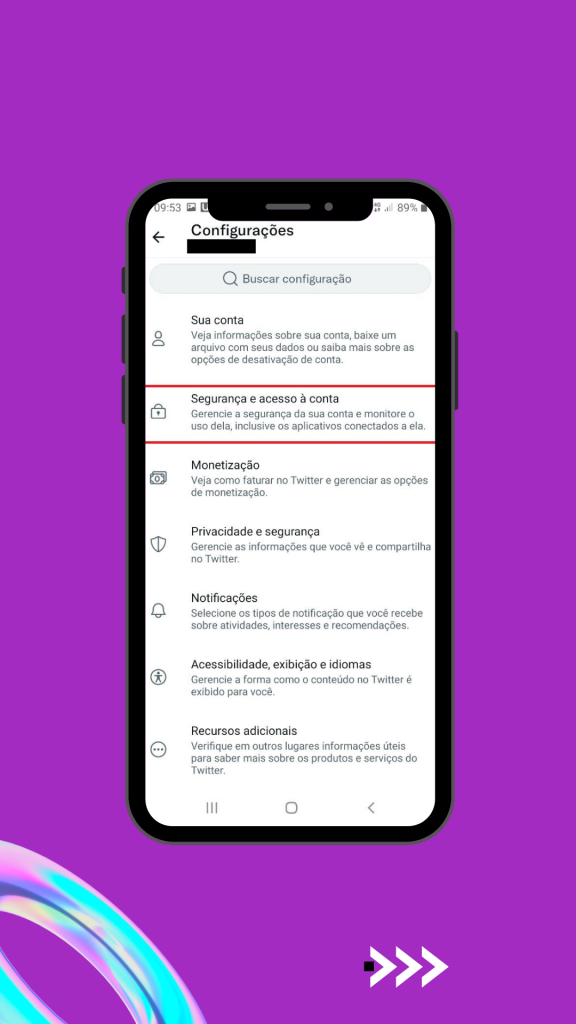

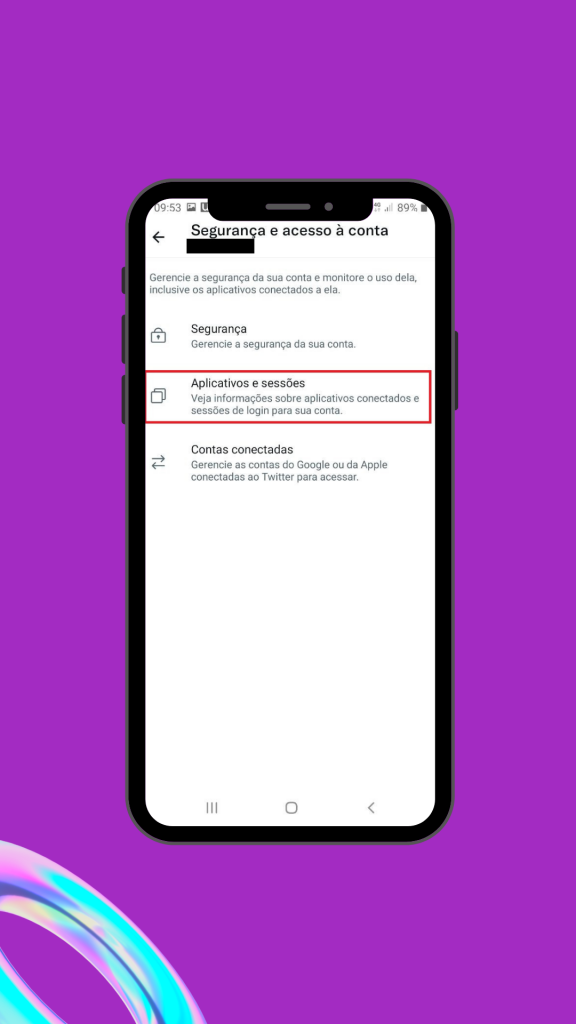

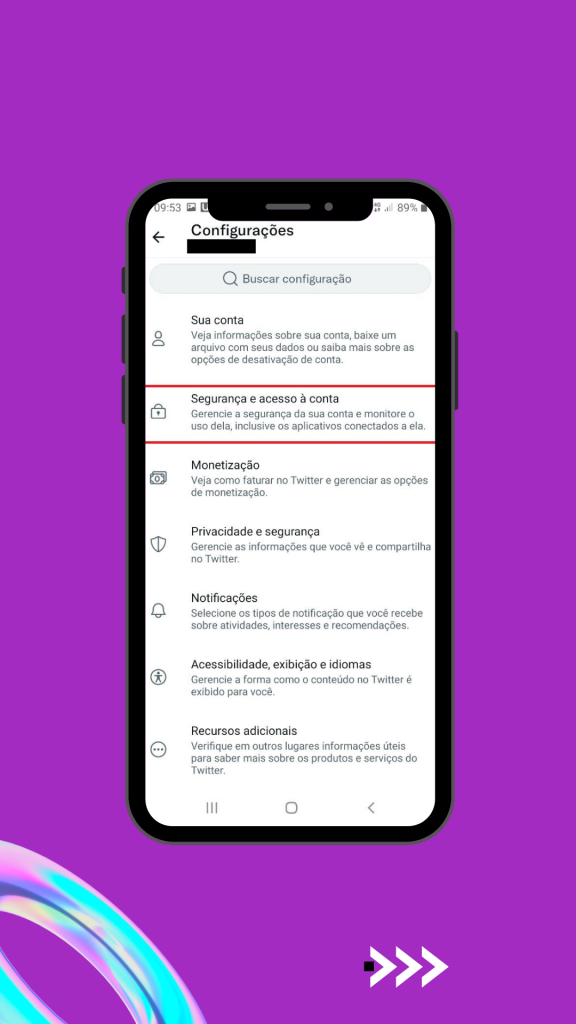

Twitter

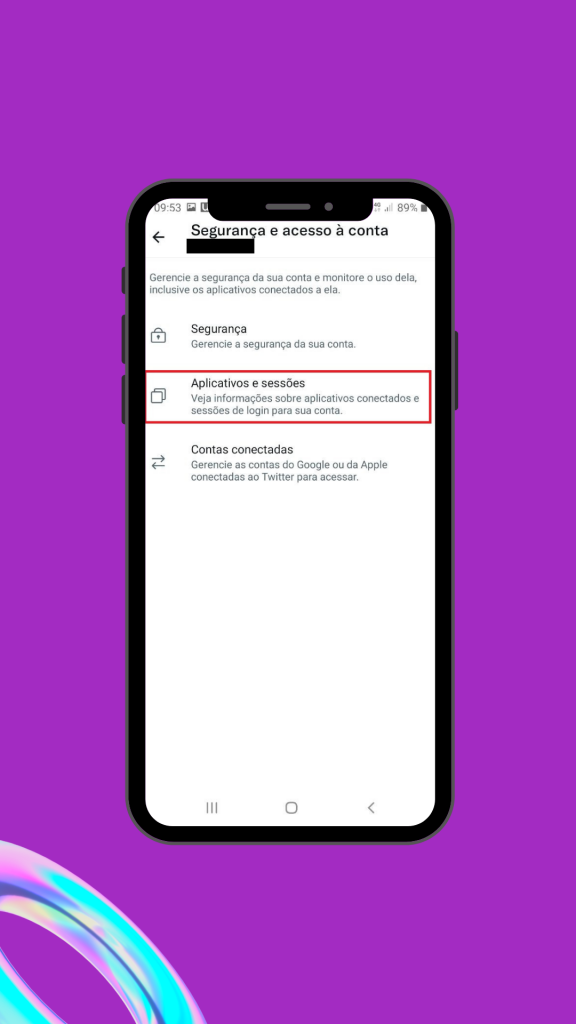

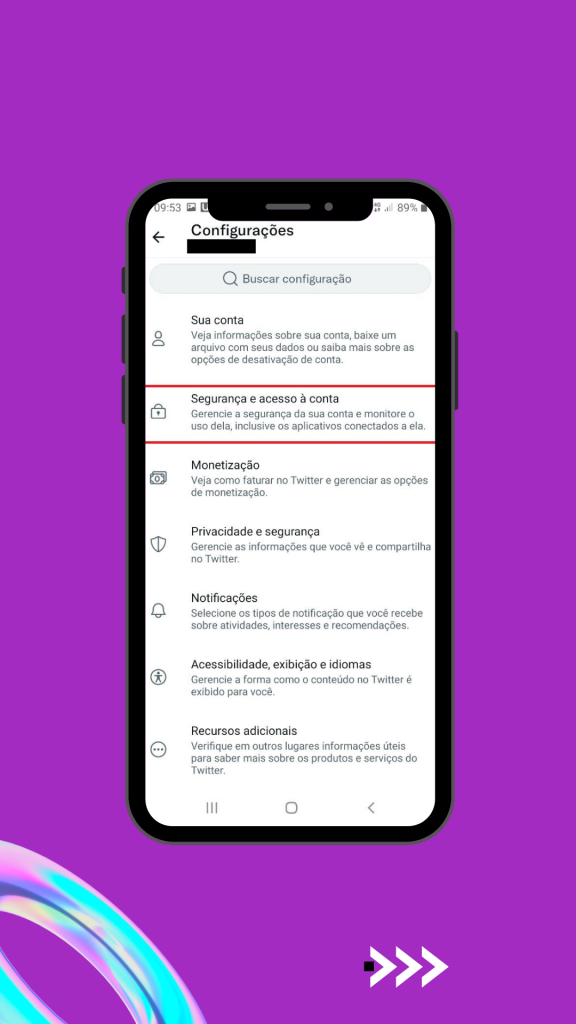

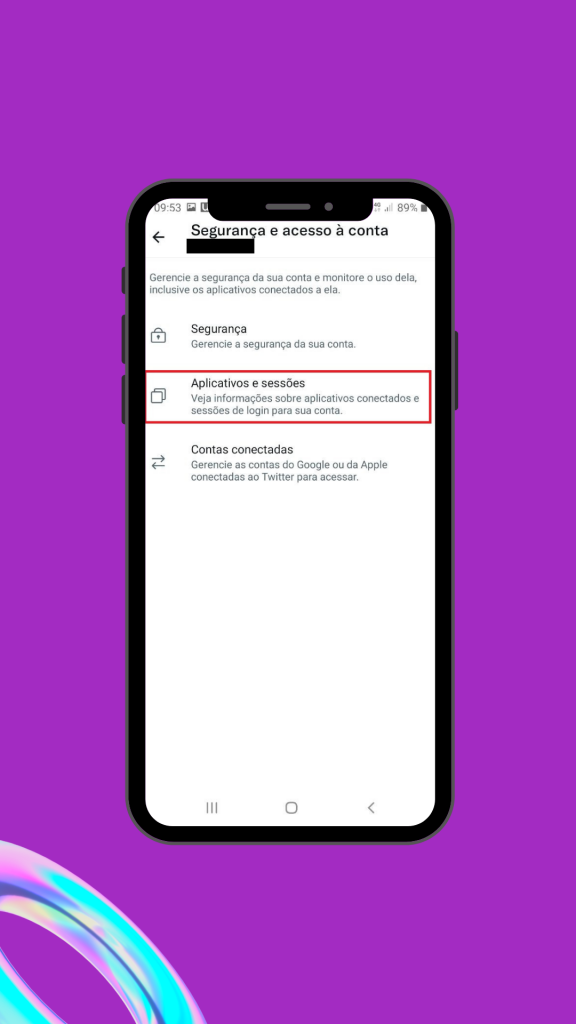

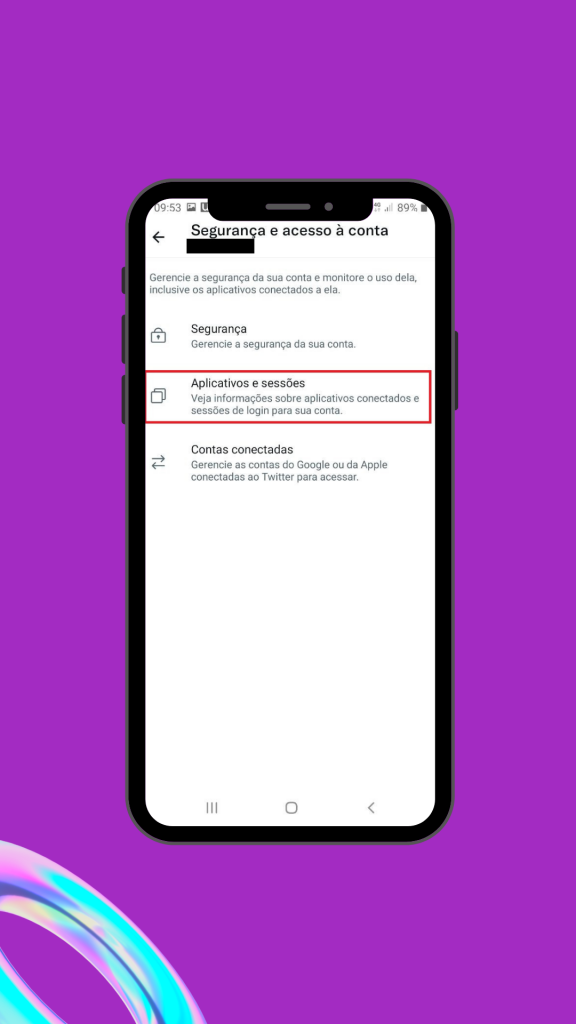

“Configurações e privacidade” -> “Segurança e acesso à conta” -> “Aplicativos e sessões” -> “Sessões” -> “Sair de todas as outras sessões”.

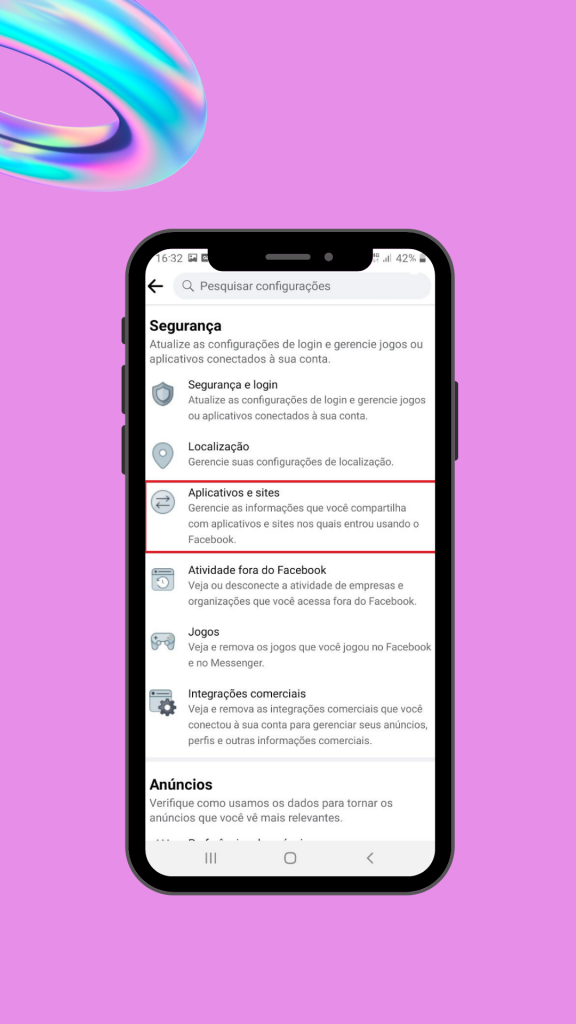

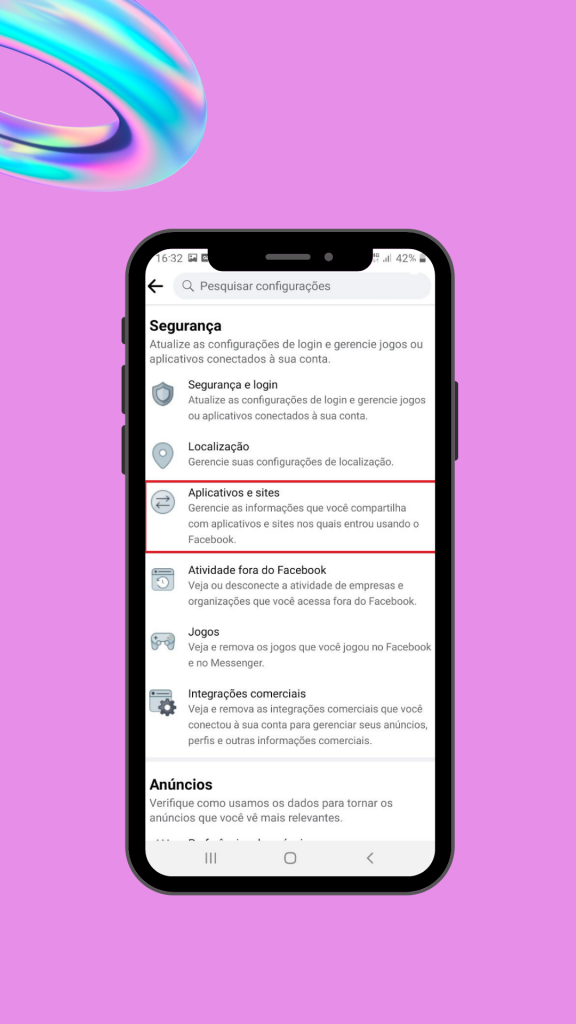

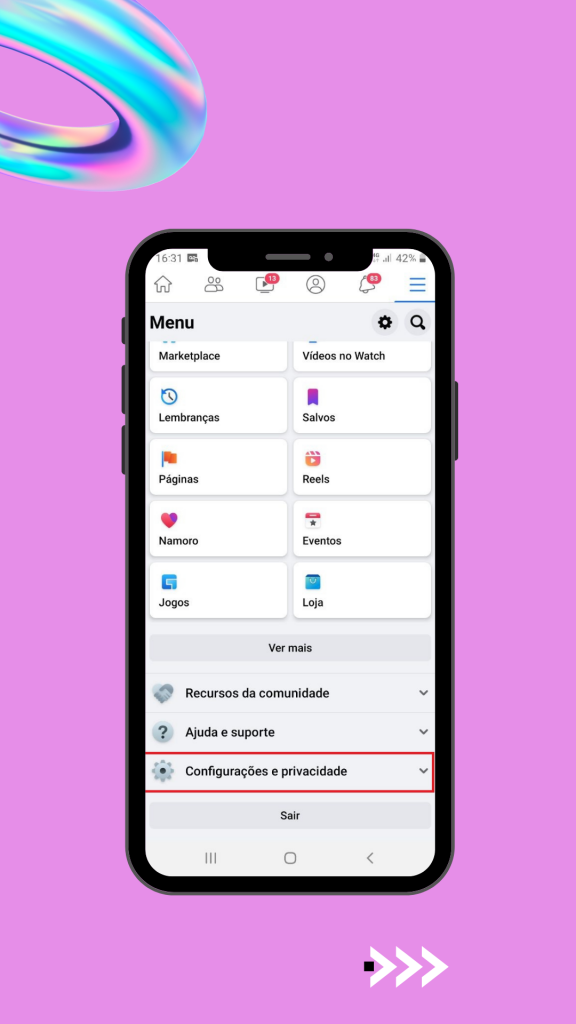

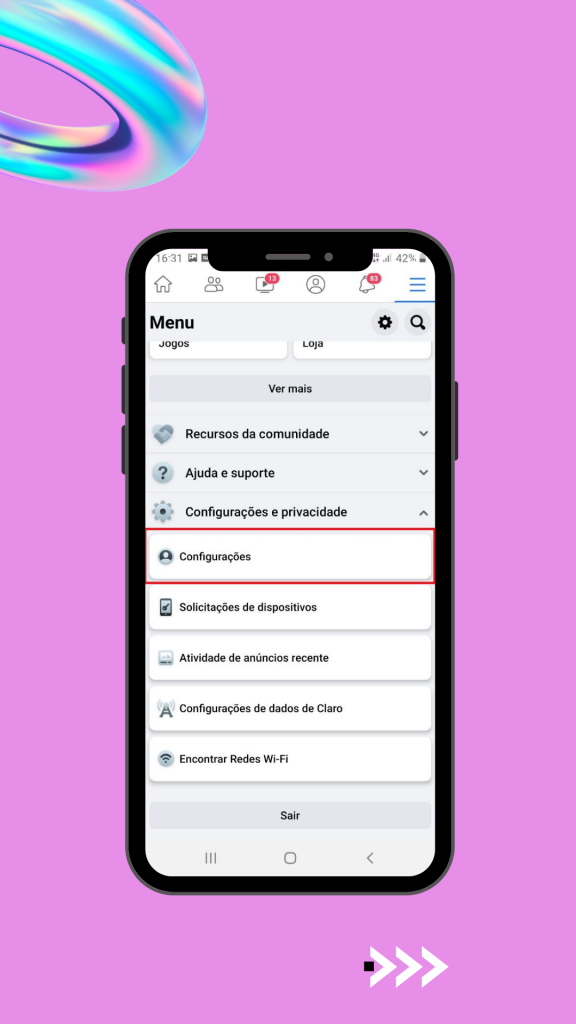

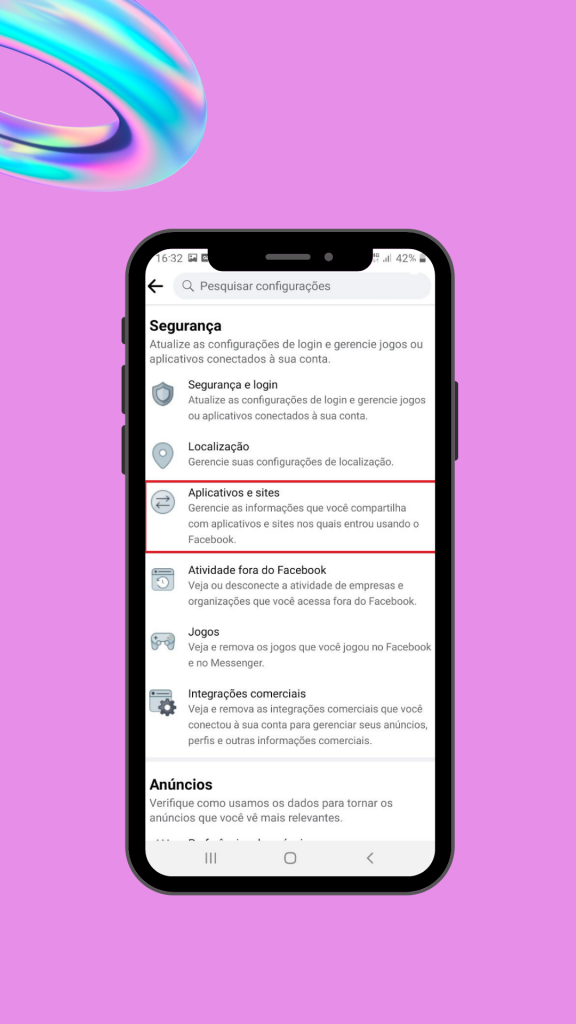

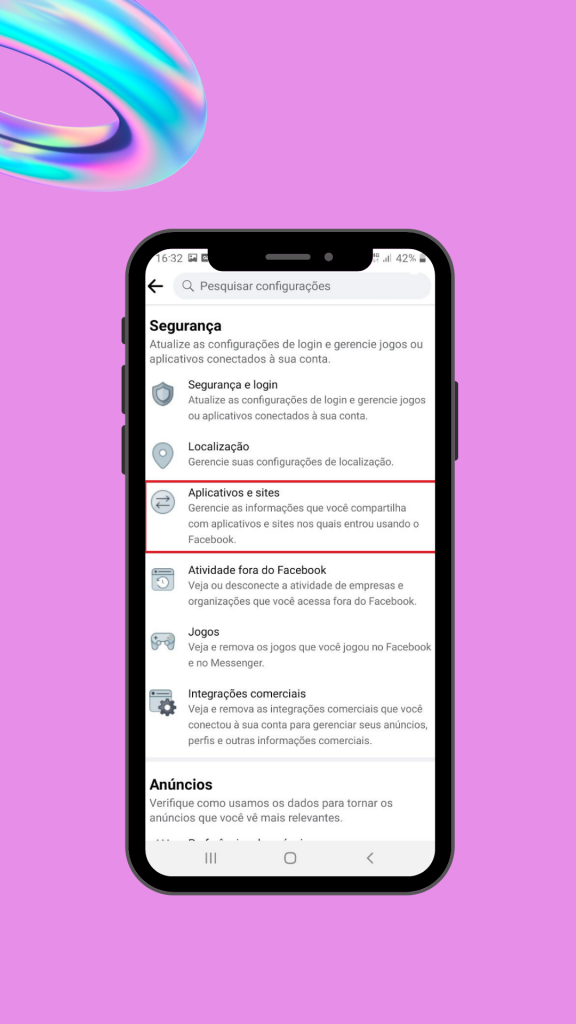

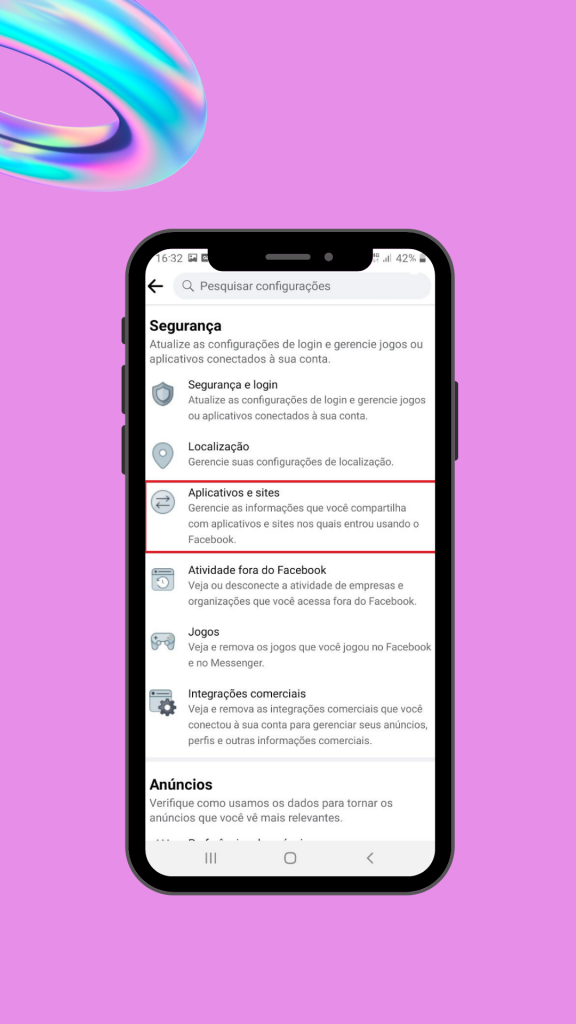

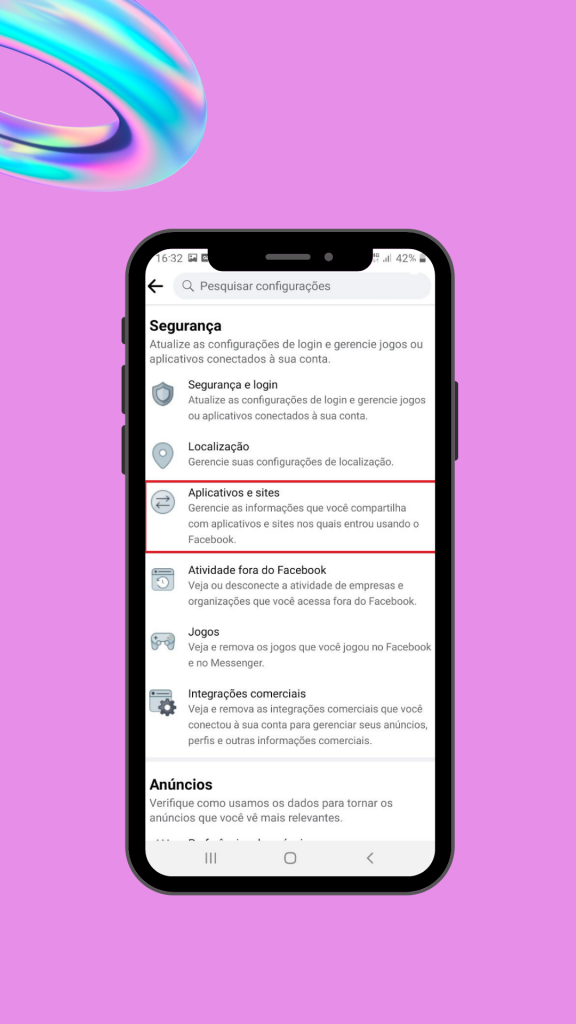

Facebook

“Configurações e privacidade” -> “Configurações” -> “Aplicativos e sites” e remova os acessos.

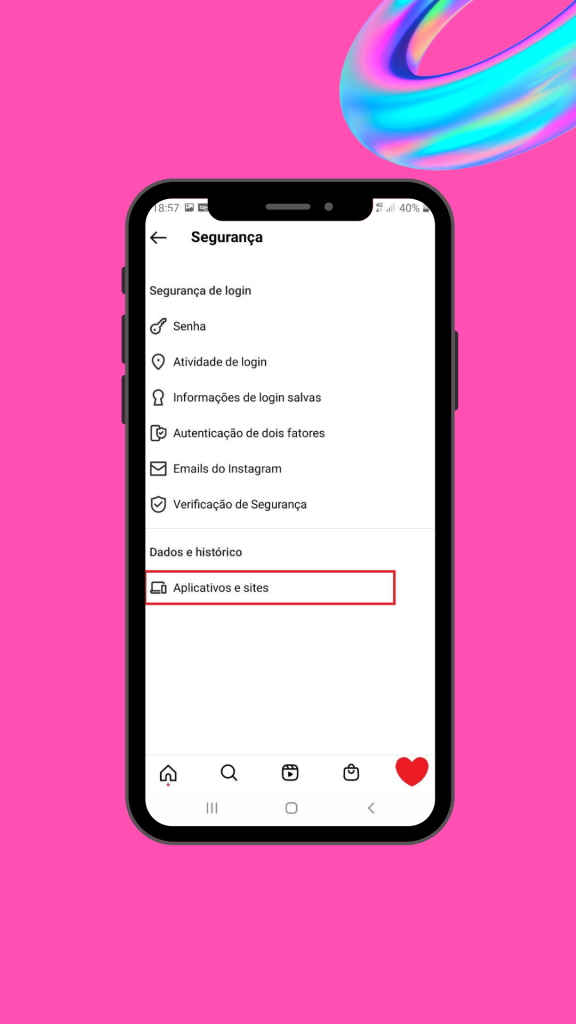

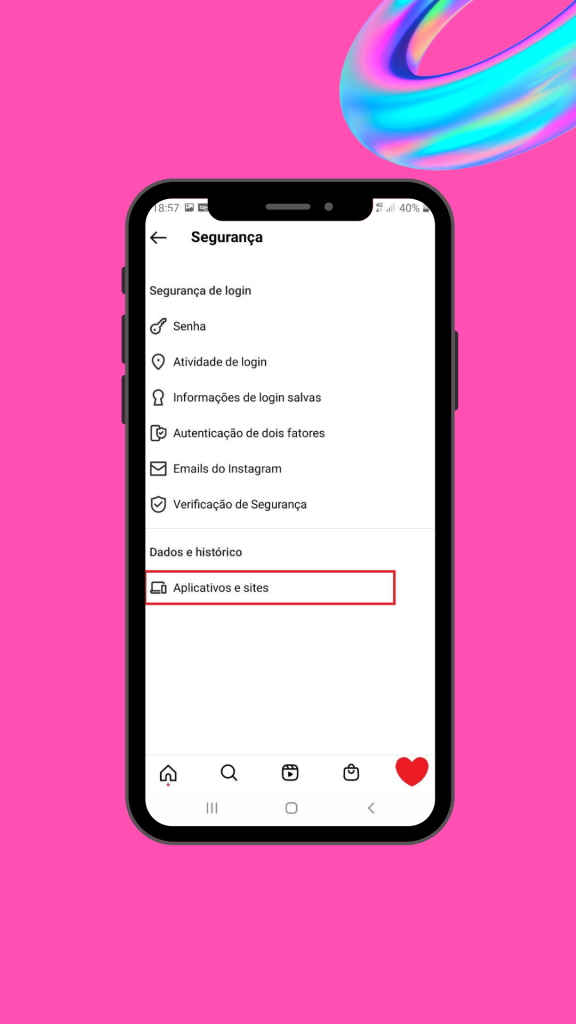

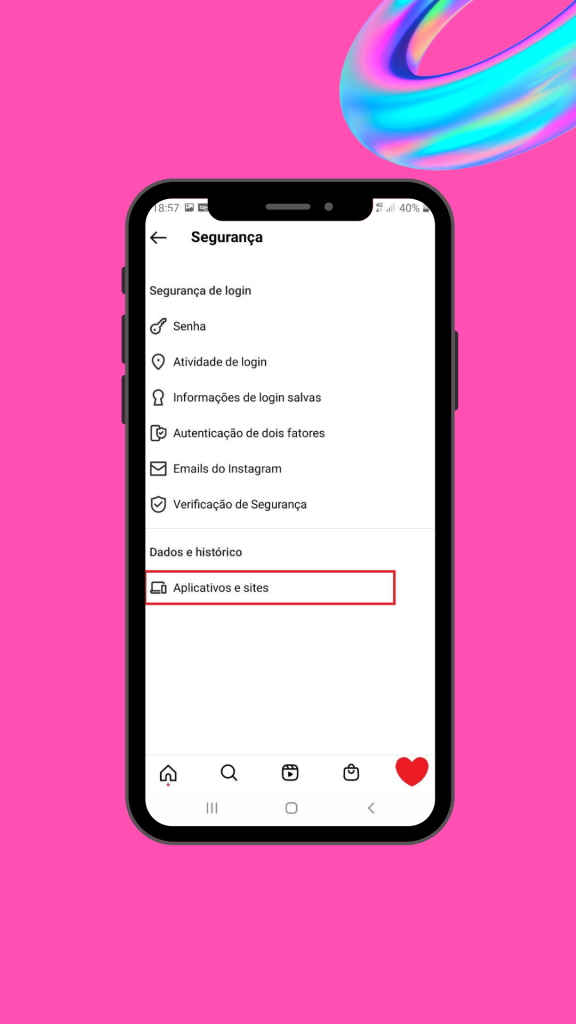

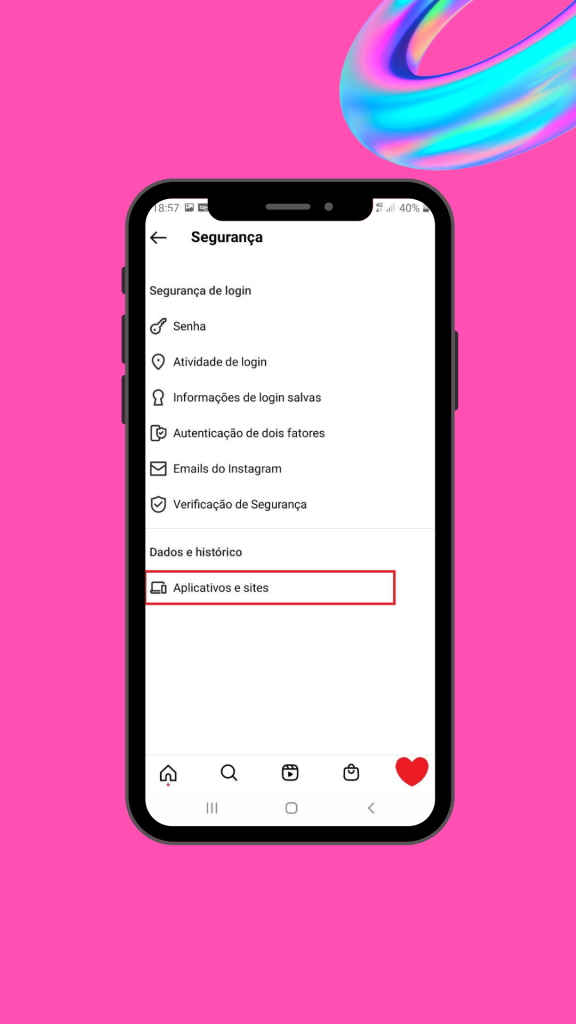

Instagram

“Configurações” -> “Segurança” -> “Aplicativos e sites” e remova os acessos.

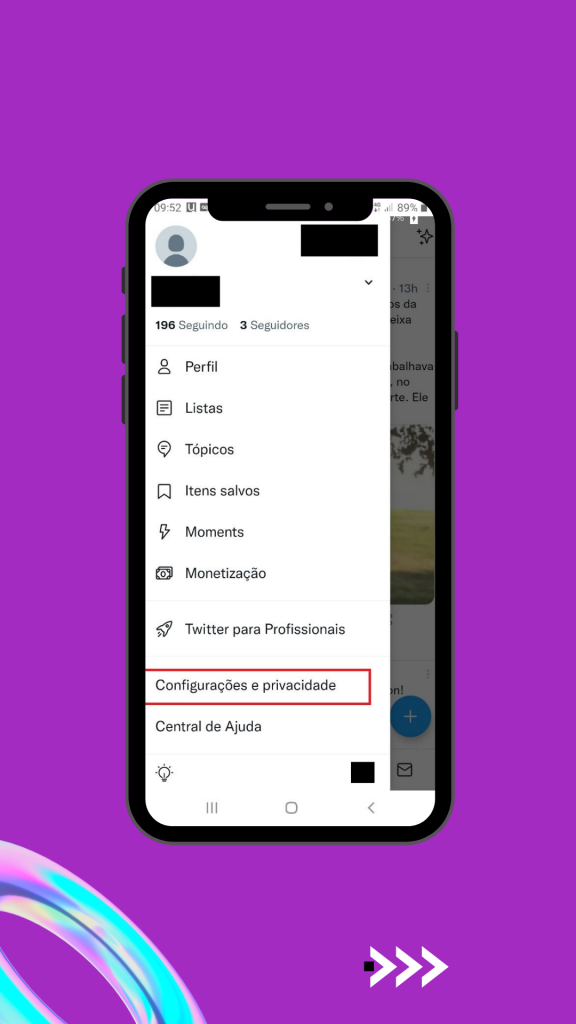

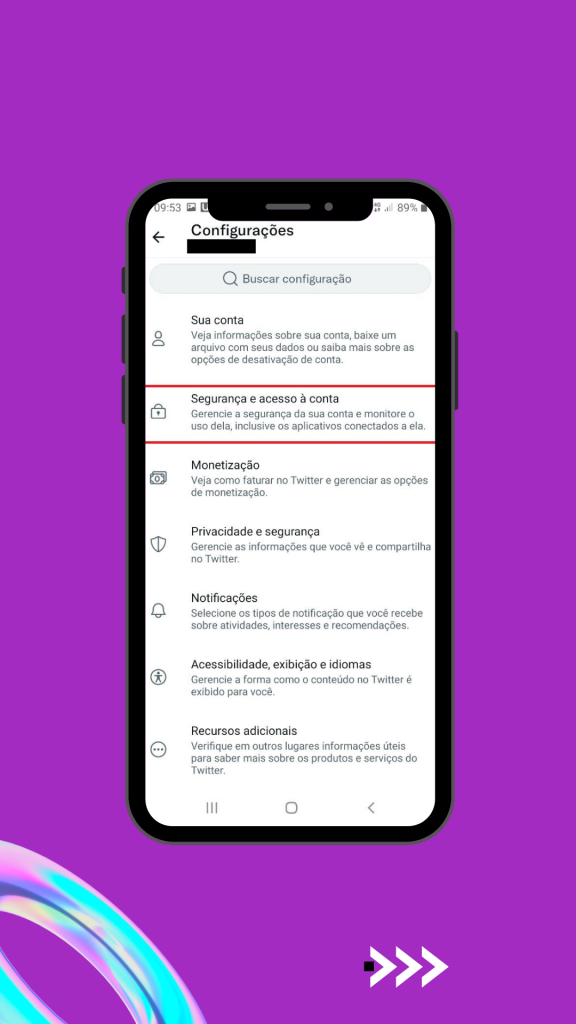

Twitter

“Configurações e privacidade” -> “Segurança e acesso à conta” -> “Aplicativos e sessões” -> “Aplicativos conectados” e revogue os acessos.

Agora, vamos configurar a autenticação de dois fatores e criar mais uma camada de proteção pra sua conta. Assim, sempre que alguém tentar acessá-la, você receberá uma notificação para autorizar o login. A forma de autenticação mais segura é por meio de uma chave de segurança física ou aplicativo de autenticação (falaremos mais sobre isso no próximo conteúdo!), mas você pode utilizar a opção “SMS” e cadastrar o seu número de telefone.

Facebook

Vá em “Configurações e privacidade” -> “Configurações” -> “Segurança e login” -> deslize a tela até “Autenticação de dois fatores” e siga o passo a passo para configurar.

Instagram

Clique nos três tracinhos no canto superior direito da sua tela e vá em “Configurações” -> “Segurança” -> “Autenticação de dois fatores” -> ativar “SMS” e siga o passo a passo.

Twitter

Acesse “Configurações e privacidade” -> “Segurança e acesso à conta” -> “Segurança” -> “Autenticação em duas etapas” -> “Mensagem de texto” e siga o passo a passo.

Facebook

Acesse este link para informar à rede que sua conta foi invadida e tentar recuperá-la. Clique em “Minha conta está comprometida” -> Informe o número do celular ou e-mail cadastrado -> Selecione a opção que mais se aproxima do seu caso.

A plataforma iniciará o processo de recuperação da conta e analisará se as últimas ações foram feitas por você ou por um invasor. Siga o passo a passo.

Instagram

Na página de login, informe o e-mail cadastrado ou o nome de usuário. Clique em “Esqueceu a senha?” -> “Precisa de mais ajuda?” -> Verifique o email ou telefone informado -> Se forem seus, clique em “Enviar código de segurança” e recupere sua conta com o código recebido.

Se você não reconhecer o email ou telefone informado, clique em “Não consigo acessar este email ou número de telefone” -> “Minha conta foi invadida” -> “Avançar” e siga as instruções.

Twitter

Acesse o formulário para redefinição de senha -> Insira o nome de usuário -> Verifique se o email informado é seu -> Se sim, clique em “Próximo ”.

Se não reconhecer o email informado, clique em “Não tenho acesso a isso” -> Selecione a opção “Acho que minha conta foi invadida ou está comprometida” -> Preencha as informações solicitadas.

Aqui os links para as centrais de suporte: Facebook Help Center, Instagram Help Center e Twitter Help Center.

Eles podem ajudar denunciando a conta e printando eventuais conteúdos publicados pelo invasor. Veja como denunciar em cada rede:

Facebook

Abra o perfil que será denunciado. Clique nos três pontinhos e selecione “Obter apoio ou denunciar perfil” -> “Quero ajudar” -> “Conta invadida”

Instagram

Abra o perfil que será denunciado e clique nos três pontinhos no canto direito. Selecione a opção “Denunciar” -> “Denunciar conta” -> “Está fingindo ser outra pessoa” -> “Alguém que eu conheço” -> “Enviar denúncia”

Twitter

Abra o perfil que será denunciado. Clique nos três pontinhos no canto superior direito e escolha a opção “Denunciar” -> “Parece que a conta foi invadida”

Tire um tempo do seu dia para trocar as senhas das suas contas nas redes, e-mails e serviços de mensageria, principalmente se o login e senha roubados estiverem registrados em outro site/serviço. E lembre-se de criar senhas fortes e únicas! Pra não esquecê-las, é só usar o KeePass.

Se você faz parte de alguma organização/coletivo/movimento, informe-os para que medidas de segurança também sejam acionadas, como a troca de senhas e o desvinculamento do perfil.

No caso do Facebook, por exemplo, se o seu perfil for invadido e você for editor/administrador/a da página da organização, isso pode trazer sérios problemas.

Tire prints de tudo: mensagens que tenham sido enviadas em seu nome, conteúdos publicados e alertas que você recebeu no celular.

Caso os danos causados pela invasão se perpetuem ou você não consiga recuperar a sua conta junto à plataforma, pode ser importante ter esse documento em mãos para tomar outras medidas.

Você pode buscar ajuda de organizações e coletivos para denunciar e receber orientações. A Safernet, a Rede de Proteção a Jornalistas e Comunicadores e a Frontline Defenders são algumas dessas organizações.

Matérias Relacionadas

Newsletter

Mais recentes

Funcional Sempre ativo

Preferências

Estatísticas

Marketing

Coletivo independente constituído em 2011 com a missão de fortalecer grupos ativistas por meio de processos de aprendizagem em estratégias e técnicas de ações não-violentas e criativas, campanhas, comunicação, mobilização e segurança e proteção integral, voltadas para a defesa da democracia e dos direitos humanos.

Temas

assine nossa NEWSLETTER

Material de aprendizagem, reflexões, iniciativas, resistências. Um conteúdo exclusivo e analítico sobre o cenário, os desafios e as ferramentas para seguir na luta.