A campanha “Use Tor. Use Signal.” tá um sucesso! E com o Snowden como garoto-propaganda, será que precisamos de mais motivos para aderir? Er, acho que sim. Snowden não está sendo o bastante. Mas calma, nós temos a Ana Maria Braga para dar aquela força (ou aquela assustada).

É um bom motivo pra usar Tor, né? Até o nosso vice-decorativo vulgo presidente aderiu à criptografia. Embora Namaria não tenha nada com isso, parece.

E falando em Temer e política nacional, duas coisas importantes que rolaram na semana passada:

O uso da “Ação controlada” na Lava-Jato. De acordo com a Lei de Organizações Criminosas (12.859/13), a “Ação controlada” é um dos meios de obtenção de prova. Mas quais são os limites? Aqui dois links para entender:

“Novidade na “lava jato”, ação controlada já foi reconhecida pelo Supremo”

“Quais são os limites da ação controlada?“

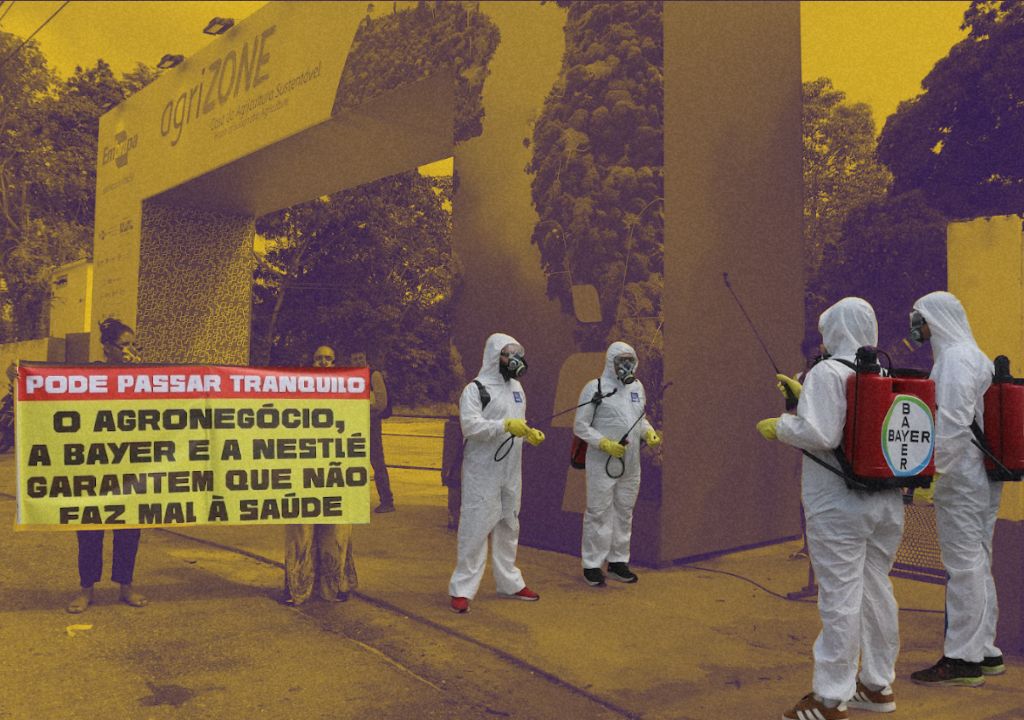

No dia 24 de maio Temer decretou a Operação de Garantia da Lei e da Ordem (GLO) contra manifestação que pedia sua saída e #DiretasJá em Brasília. A GLO permite que as forças armadas atuem nas ruas com poder de polícia, e a sua utilização está prevista na Constituição Federal e na Lei Complementar nº 97, de 9 de junho de 1999. A GLO já foi usada em outros governos também, em eventos como a passagem da Tocha Olímpica e nos Jogos Olímpicos, em algumas cidades durante as Eleições, em greves da Polícia Militar, e até contra os Guarani-Kaiowá durante uma desocupação de terras, no governo Dilma.

Matéria da Nexo: O que diz a lei sobre uso do exército em função de polícia

Em 2013 e 2014, o governo publicou duas edições do Manual de Garantia da Lei e da Ordem, que é uma compilação das normas existentes sobre o assunto com o intuito de padronizar os procedimentos entre as Forças Armadas. A primeira edição foi bastante criticada e colocava movimentos sociais como “forças oponentes”, ao lado de organizações criminosas. Diante das críticas, o Manual foi editado e teve uma segunda edição publicada:

Link para 1a. Edição

Link para 2a. Edição

A política (anti)terrorista ATACA novamente

“Quando a regra da lei é desconsiderada ou aplicada seletivamente a apenas algumas pessoas, precisamos nos perguntar o que estamos dispostos a arriscar para uma sociedade mais igual e justa – para o bem de todes.”

Nós sabemos que a onda do terrorismo é momento que muitos governos se aproveitam para atacar a privacidade da sociedade. Aqui, nós temos a lei antiterrorismo para provar isso. Fora do Brasil, especialmente nos Estados Unidos e na Europa, o problema é maior. Ao passar pelo aeroporto de Londres, o ativista Muhammad Rabbani foi requisitado a ceder suas senhas para a polícia. Entendendo isso como uma invasão de privacidade que comprometeria não apenas seus dados pessoais, como de seus clientes, além de uma grande invasão de privacidade que abriria brechas para que o mesmo fosse feito contra outras pessoas, ele declinou o pedido e agora corre o risco de ir para a prisão.

“Eu estou disposto a ir para a prisão pela privacidade de todes“

De olho nos amiguinhos: (◔_◔)

Também no Reino Unido, programa incentiva amigos e pais a denunciarem comportamentos suspeitos antes de qualquer crime:

“Objetivo: deter o próximo terrorista que pretende atacar no Reino Unido”

Já nos Estados Unidos, temos dois casos:

No primeiro, táticas anti-terrorismo foram usadas para acabar com o movimento de resistência ao Dakota Access Pipeline: Leaked Documents Reveal Counterterrorism Tactics Used at Standing Rock to “Defeat Pipeline Insurgencies”

No segundo, dispositivo criado para monitorar terroristas foi utilizado para localizar imigrantes ilegais. Esses dispositivos falseiam uma torre de celular e já foi usado até no metrô de Detroit para localizar uma imigrante de El Salvador. O simulador, conhecido como Hailstorm ou Stingray, engana os telefones mais próximos fazendo-os fornecer dados de localização, além disso, pode interromper o serviço celular de todos os celulares na localização direcionada. Os investigadores federais são obrigados a obter a aprovação de um juiz para usar o dispositivo.

“O que se tornou a INTERNET É TUDO, menos um território livre” – Lili_Anaz

“Amo profundamente a internet. Mas ela é um território geopolítico em disputa e terrivelmente violento. O que não é diferente do que acontece fora dela. Para mim, é importante habitar a internet sem dicotomizar o real e não real, o físico e o não físico. Embora essa dicotomia não exista, ela está muito arraigada. Então como vamos intervir nessas tecnologias se nós não nos perguntamos sobre as infraestruturas que as sustentam? Se não nos perguntamos sobre o que mais podemos fazer do que apenas sobreviver?”

De passagem pelo Brasil, a hackfeminista mexicana Lili_Anaz fala sobre como agir de modo crítico em uma sociedade vigiada.

Com nova Política de Privacidade, Twitter vai abandonar o padrão Do Not Track e vai passar a rastrear usuáries

A gente sempre amou o Twitter, mas amores mudam. Com uma nova política de privacidade, Twitter passa a agir como outras redes sociais permitindo o rastreamento e limitando a escolha de usuáries para a customização de anúncios. Mesmo que você exclua suas informações, elas continuarão lá, ou seja, é como pedir a alguém que pare de ouvir sua conversa, aí essa pessoa se esconde atrás de uma cortina e continua ouvindo. ¯\_(ツ)_/¯

MAS, podemos fazer algumas coisas. Aqui temos um link da EFF sobre como personalizar o acesso do Twitter aos seus dados. Ainda está em inglês, mas planejamos traduzí-lo e disponibilizar online em breve. 🙂

How to Opt Out of Twitter’s New Privacy Settings

Um link especial para quem administra servidoras ou para quem, especialmente, quer administrar e ter sua própria servidora:

“7 Security Measures to Protect Your Servers”