* Versión en español a continuación.

Resistências ♥

Águia em espanhol [Texto em espanhol]

Escola de Ativismo abre o código e disponibiliza online sua “A guia de facilitação e aprendizagem em segurança da informação”, versão em espanhol.

https://escoladeativismo.org.br/wp-content/uploads/2019/03/AGUIA-DIGITAL-_-V7-es.pdf

É aquele velho papo, quem pode carnaval pode tudo

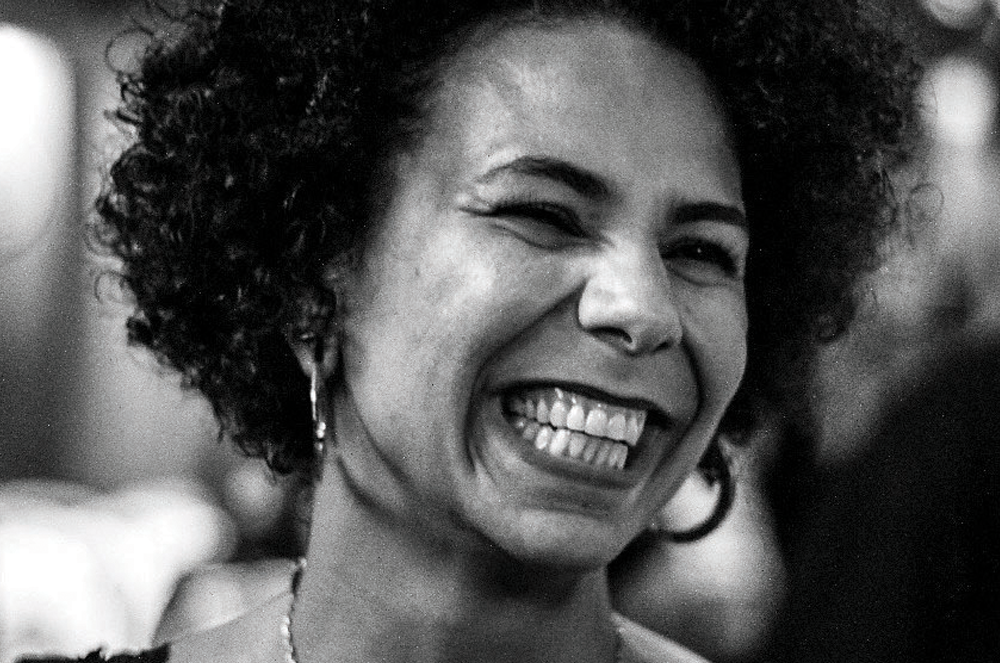

No mês de aniversário de Lélia Gonzales, as Blogueiras Negras destacam seu legado intelectual a partir da coletânea “Lelia Gonzales, Primaveras para rosas Negras”. Um texto de Charô NUnes que vale a pena ler e recomendar.

http://blogueirasnegras.org/2019/02/27/quem-pode-carnaval-pode-tudo/

Internet e outras redes também são nossas [Texto em espanhol]

As feministas no mundo inteiro tem pensado como a internet pode ser um espaço de diversidade, segurança e que reflita o seu propósito de compartilhamento de informações. Um artigo de Virgínia Díez para a Pikara Magazine.

https://www.pikaramagazine.com/2019/03/internet-redes-nuestras/

CryptoRave 2019

A sexta edição da CryptoRave, o maior evento gratuito de segurança e cultura digital para ativistas, está com sua campanha de crowdfunding aberta! O evento, que dura 24 horas seguidas, é financiado de forma colaborativa e não acontece se você não apoiar.

https://www.catarse.me/cryptorave_2019

Notícias

Hackers atacam mais de um milhão de usuários da Asus após brecha de segurança

Os hackers direcionaram os ataques para um grupo desconhecido de usuários, identificados pelos endereços físicos de seus adaptadores de rede. Mais de 57 mil usuários da Kaspersky instalaram a versão com brechas de segurança da ferramenta de atualização de software da Asus, afirmou a empresa de segurança.

https://link.estadao.com.br/noticias/empresas,hackers-atacam-mais-de-1-milhao-de-usuarios-da-asus-apos-brecha-de-seguranca,70002767585

Cabo submarino abre novo capítulo da disputa EUA-China por domínio da internet

O governo norte-americano teme que cabos submarinos construídos pela empresa chinesa Huawei permitam que a China espione os EUA e outros países. Cerca de 95% de toda a transmissão de dados intercontinentais passa por estes cabos.

https://www1.folha.uol.com.br/mercado/2019/03/cabo-submarino-abre-novo-capitulo-da-disputa-eua-china-por-dominio-da-internet.shtml

Vestido de mulher, suspeito é preso após reconhecimento facial no Carnaval

Utilizado pela primeira vez no carnaval soteropolitano, equipamentos identificaram 460 mil pessoas por dia.

https://veja.abril.com.br/blog/bahia/vestido-de-mulher-suspeito-e-preso-apos-reconhecimento-facial-no-carnaval/

Artigos e Análises

Todos fazem isso: a incômoda verdade sobre a espionagem em computadores

“Ataques à cadeia de suprimentos são algo que indivíduos, empresas e governos devem estar cientes. O risco potencial deve ser pesado frente a outros fatores”, disse FitzPatrick. “A realidade é que a maioria das organizações tem várias vulnerabilidades que não precisam de ataques à cadeia de suprimentos para serem exploradas.”

https://theintercept.com/2019/01/31/potencias-espionagem-computadores/

Privacidade

Criador da internet defende que usuários possam controlar seus dados

“A filosofia da Fundação para a Web é poder ter um controle completo de seus dados. Não são petróleo, não são uma matéria-prima, não são uma substância. Não deveria ser possível vendê-los por dinheiro. O controle e o acesso aos dados é um direito”, declarou Berners-Lee.

https://www.jb.com.br/ciencia_e_tecnologia/2019/03/988404-criador-da-internet-defende-que-usuarios-possam-controlar-seus-dados.html

Vendendo a alma de graça

Na economia da informação, saber é poder. Já saber os dados íntimos de bilhões de consumidores é muito poder, que se traduz em lucros bilionários. A coleta de dados tem tanta relevância econômica porque ela permite às companhias anunciantes, como nunca antes na história, encontrar o consumidor certo na hora certa para vender seus produtos e serviços.

https://www1.folha.uol.com.br/colunas/nizanguanaes/2019/03/vendendo-a-alma-de-graca.shtml

O que a irmã de Zuckerberg descobriu sobre o machismo online

Pode parecer irônico, mas a irmã do criador da maior rede social do mundo, que surgiu como um site para avaliar meninas, declarou guerra contra a misoginia na internet. “Eles se apropriaram dos textos e história da Grécia e da Roma antigas para basear suas ideias mais repugnantes.

https://www.bol.uol.com.br/entretenimento/2019/03/12/o-que-a-irma-de-zuckerberg-descobriu-sobre-o-machismo-online.htm

Idec cobra explicações sobre vazamentos de dados de aposentados para os bancos

A cena se repete há tempos: a pessoa dá entrada no pedido de aposentadoria e antes de receber a confirmação do INSS, já começa a receber ligações de bancos oferecendo crédito consignado. Por trás de tal prática está o vazamento de dados do indivíduo para o sistema bancário.

https://www.redebrasilatual.com.br/economia/2019/03/idec-cobra-explicacoes-sobre-vazamentos-de-dados-de-aposentados-para-os-bancos

Como você é espionado por seu celular Android sem saber

Um estudo envolvendo mais de 1.700 aparelhos de 214 fabricantes revela os sofisticados modos de rastreamento do software pré-instalado neste ecossistema.

https://brasil.elpais.com/brasil/2019/03/17/tecnologia/1552777491_649804.html

Não Violência

Como a tecnologia está moldando o ativismo criativo no século 21 [Texto em inglês]

Um novo estudo observou mais de 300 métodos de resistência não violenta, representando muita inovação, especificamente na área de tecnologia e digital. E parte dessa tecnologia contribuiu para o número recorde de pessoas que participam do ativismo nas últimas duas décadas.

https://wagingnonviolence.org/2019/03/how-technology-is-shaping-creative-activism-in-the-21st-century/

Arte

Mulheres Que Você Deve Conhecer [Texto em inglês]

Baixe oito impressionantes e brilhantemente pôsteres de mulheres inovadora que todes deveriam conhecer, os pôsteres estão disponíveis para download em sete idiomas, inclusive português.

https://womenyoushouldknow.net/stem-role-models-posters-languages

La Clicka [Texto em espanhol]

Campanha para o uso seguro da internet e as redes sociais com dicas para evitar trolls e se sentir feliz e segura. A campanha é focada em 3 pilares: O virtual é real, Não é sua culpa e Juntas somos mais fortes.

http://clikab.libresenlinea.mx/6/

Mídias

StyleGAN – gerando e ajustando rostos artificiais realistas [Texto em inglês]

As Redes Geradoras Adversariais (GAN) são um conceito relativamente novo no Aprendizado de Máquina, seu objetivo é sintetizar amostras artificiais, como imagens, que são indistinguíveis de imagens autênticas. Um novo artigo da NVIDIA, uma arquitetura de gerador baseada em estilo para GANs (StyleGAN), apresenta um novo modelo que produz imagens de alta resolução.

https://www.lyrn.ai/2018/12/26/a-style-based-generator-architecture-for-generative-adversarial-networks/

Política

Bretas mandou grampear oito celulares de Temer um dia antes de prisão

Um dia antes da prisão do ex-presidente Michel Temer, o juiz Marcelo Bretas, da 7.ª Vara Federal do Rio, autorizou que o emedebista tivesse oito linhas telefônicas grampeadas. A interceptação dos celulares seria uma “forma de viabilizar a deflagração da fase ostensiva da operação”.

https://exame.abril.com.br/brasil/bretas-mandou-grampear-oito-celulares-de-temer-um-dia-antes-de-prisao/

PF envia celular de irmã de Aécio aos EUA para acessar dados

Um ano e dez meses após apreender um celular de Andrea Neves, a Polícia Federal ainda não conseguiu acessar os dados do aparelho. Numa última tentativa, o iPhone foi enviado para os Estados Unidos na esperança de que parceiros consigam descobrir a senha capaz de desbloqueá-lo.

https://www.terra.com.br/noticias/pf-envia-celular-de-irma-de-aecio-aos-eua-para-acessar-dados,3777fd611c9ca1236ff12ab0457f3fd9lu1r7700.html

Guias e Ferramentas

Como apoiar uma amiga ou familiar que está vivenciando uma situação abusiva

Está buscando conselhos práticos e simples de como apoiar melhor uma amiga em um relacionamento abusivo? Esse é um curto guia que fará justamente isto.

https://chayn.gitbook.io/the-good-friend-guide/portugues/introduction

Free To Be Mobile [Texto em inglês]

Algumas das histórias em Free To Be Mobile são enraizada em comunidades de baixa renda da Índia. O caderno conta a história de 10 mulheres e as estratégias que adotaram ao sofrerem violência digital.

https://sgt-57ed.kxcdn.com/wp-content/uploads/2019/03/FTBM_Web_final.pdf

Tor

O projeto Tor acaba de lançar seu novo site! Mais acessível para todes.

https://www.torproject.org/pt-BR/

Firefox Send

Compartilhamento de arquivos fácil e privativo. O Firefox Send permite o compartilhamento de arquivos com criptografia ponto a ponto e um link que expira automaticamente. Assim você pode manter o que compartilha privativo e ter certeza que suas coisas não ficarão online para sempre.

https://send.firefox.com/

[Versión en español]

Boletín #18

Bienvenido al boletín de noticias del Núcleo de Cuidados de la Escuela de Activismo. ☺ ☻

Si usted prefiere leer esto desde su navegador, o acceder a las ediciones anteriores, haga clic aquí: https://ativismo.org.br/boletim

Resistencias♥

Águia em espanhol (Águila en español) [Texto en español]

La Escuela de Activismo abre el código y pone a disposición online“La guía de facilitación y aprendizaje en seguridad de la información”, versión en español.

https://escoladeativismo.org.br/wp-content/uploads/2019/03/AGUIA-DIGITAL-_-V7-es.pdf

Es aquel viejo asunto, quien puede carnaval puede todo

En el mes de aniversario de Lélia Gonzales, las Blogueiras Negras destacan su legado intelectual a partir de la antología “Lelia Gonzales, primaveras para rosas negras”. Un texto de Charô Nunes que vale la pena leer y recomendar.

http://blogueirasnegras.org/2019/02/27/quem-pode-carnaval-pode-tudo/

Internet y otras redes también son nuestras [Texto en español

Las feministas en todo el mundo han pensado como internet puede ser un espacio de diversidad, seguridad y que refleja su propósito de intercambio de información. Un artículo de Virgínia Díez para Pikara Magazine.

https://www.pikaramagazine.com/2019/03/internet-redes-nuestras/

CryptoRave 2019

¡La sexta edición de CryptoRave, el mayor evento gratuito de seguridad y cultura digital para activistas, está con su compaña decrowdfundingabierta! El evento, que dura 24 horas seguidas, es financiado de forma colaborativa y no se realizará si usted no lo apoya.

https://www.catarse.me/cryptorave_2019

Noticias

Hackers atacan a más de un millón de usuarios de Asus después de una brecha de seguridad

Loshackersdirigieron los ataques a un grupo desconocido de usuarios, identificados por las direcciones físicas de sus adaptadores de red. Más de 57 mil usuarios de Kaspersky instalaron la versión con una brecha de seguridad de la herramienta de actualización de softwarede Asus, afirmó la empresa de seguridad.

https://link.estadao.com.br/noticias/empresas,hackers-atacam-mais-de-1-milhao-de-usuarios-da-asus-apos-brecha-de-seguranca,70002767585

Cable submarino abre un nuevo capítulo entre la disputa Estados Unidos-China por el dominio de internet

El gobierno estadounidense teme que cables submarinos construidos por la empresa china Huawei permitan que China espíe a los Estados Unidos y otros países. Cerca del 95 % de toda la transmisión de datos intercontinentales pasa por estos cables.

https://www1.folha.uol.com.br/mercado/2019/03/cabo-submarino-abre-novo-capitulo-da-disputa-eua-china-por-dominio-da-internet.shtml

Vestido de mujer, sospechoso es detenido después de su reconocimiento facial durante el Carnaval

Utilizado por la primera vez en el carnaval soteropolitano (natural de Salvador – Bahia), equipos identificaron 460 mil personas por día.

https://veja.abril.com.br/blog/bahia/vestido-de-mulher-suspeito-e-preso-apos-reconhecimento-facial-no-carnaval/

Artículos y análisis

Todos hacen eso: la incómoda verdad sobre el espionaje de computadoras

“Ataques a la cadena de suministros es algo que individuos, empresas y gobiernos deben estar al corriente. El riesgo potencial debe ser medido frente a otros factores”, dijo FitzPatrick. “La realidad es que la mayoría de las organizaciones tienen varias vulnerabilidades, de forma que no necesitan recibir ataques a la cadena de suministros para ser explotadas.”

https://theintercept.com/2019/01/31/potencias-espionagem-computadores/

Privacidad

El creador de internet defiende que los usuarios puedan controlar sus datos

“La filosofía de la Fundación para la Web es poder tener un control completo de sus datos. No son petróleo, no son materia prima, no son sustancia. No debería ser posible venderlos por dinero. El control y el acceso a los datos es un derecho “, declaró Berners-Lee.

https://www.jb.com.br/ciencia_e_tecnologia/2019/03/988404-criador-da-internet-defende-que-usuarios-possam-controlar-seus-dados.html

Vendiendo el alma por nada

En la economía de la información, saber es poder. Ahora, saber los datos íntimos de mil millones de consumidores es mucho poder, que se traduce en ganancias billonarias. La recolección de datos tiene tanta relevancia económica porque permite que las compañías anunciantes, como nunca antes en la historia, encuentren el consumidor seguro a la hora exacta para vender sus productos y servicios.

https://www1.folha.uol.com.br/colunas/nizanguanaes/2019/03/vendendo-a-alma-de-graca.shtml

Lo que la hermana de Zuckerberg descubrió sobre el machismo online

Puede parecer irónico, pero la hermana del creador de la red social más grande del mundo, que surgió como una página web para evaluar chicas, declaró una guerra contra la misoginia en internet. “Ellos se apropiaron de los textos y de la historia de la Grecia y Roma antiguas para fundamentar sus ideas más repugnantes.

https://www.bol.uol.com.br/entretenimento/2019/03/12/o-que-a-irma-de-zuckerberg-descobriu-sobre-o-machismo-online.htm

Idec pide explicaciones sobre las fugas de datos de jubilados para los bancos

La escena se repite hace tiempo: la persona inicia el pedido de jubilación y antes de recibir la confirmación del INSS (Instituto Nacional de Seguridad Social), ya empieza a recibir llamadas de bancos ofreciéndole crédito consignado. Por detrás de tal práctica está la fuga de datos del individuo para el sistema bancario.

https://www.redebrasilatual.com.br/economia/2019/03/idec-cobra-explicacoes-sobre-vazamentos-de-dados-de-aposentados-para-os-bancos

Cómo usted es espiado desde su celular Android sin saberlo

Un estudio examinó más de 1.700 aparatos de 214 fabricantes revela los sofisticados modos de rastreo del software preinstalado en este ecosistema.

https://brasil.elpais.com/brasil/2019/03/17/tecnologia/1552777491_649804.html

No Violencia

Cómo la tecnología está moldeando el activismo creativo en el siglo 21[Texto en inglés]

Un nuevo estudio observó más de 300 métodos de resistencia no violenta, representando mucha innovación, específicamente en el área tecnológica y digital. Y parte de esta tecnología contribuyó para el número record de personas que participan del activismo en la últimas dos décadas.

https://wagingnonviolence.org/2019/03/how-technology-is-shaping-creative-activism-in-the-21st-century/

Arte

Las mujeres que usted debe conocer[Texto en inglés]

Descargue ocho impresionantes y brillantemente pósteres de mujeres innovadoras que todes(todos) deberían conocer, los pósteres están disponibles para su descarga en siete idiomas, incluso en portugués.

https://womenyoushouldknow.net/stem-role-models-posters-languages

La Clicka [Texto en español]

Campaña para el uso seguro de internet y redes sociales con consejos para evitar trollsy sentirse feliz y segura. La campaña está enfocada en 3 pilares: Lo virtual es real, No es su culpa y Juntas somos más fuertes.

http://clikab.libresenlinea.mx/6/

Medios

StyleGAN – generando y ajustando rostros artificiales realistas [Texto en inglés]

Las Redes Generadoras Adversariales (GAN) son un concepto relativamente nuevo en el Aprendizaje de Máquina, su objetivo es sintetizar muestras artificiales, como imágenes, que son indistinguibles de las imágenes auténticas. Un nuevo artículo de NVIDIA, una arquitectura de generador basada en estilo para GANs (StyleGAN), presenta un nuevo modelo que produce imágenes de alta resolución.

https://www.lyrn.ai/2018/12/26/a-style-based-generator-architecture-for-generative-adversarial-networks/

Política

Bretas mandó intervenir ocho celulares de Temer un día antes de su prisión

Un día antes de la prisión del expresidente Michel Temer, el juez Marcelo Bretas, de la 7.ª Jurisdicción Federal de Rio, autorizó que el emedebista tuviera ocho líneas telefónicas intervenidas. La interceptación de los celulares sería una “forma de permitir la deflagración de la fase ostensiva de la operación”.

https://exame.abril.com.br/brasil/bretas-mandou-grampear-oito-celulares-de-temer-um-dia-antes-de-prisao/

PF envía el celular de la hermana de Aécio a los Estados Unidos para acceder a datos

Un año y diez meses después de prender un celular de Andrea Neves, la Policía Federal todavía no ha logrado acceder a los datos del aparato. En un último intento, el iPhone fue enviado a los Estados Unidos con la esperanza de que aliados logren descubrir la contraseña que sea capaz de desbloquearlo.

https://www.terra.com.br/noticias/pf-envia-celular-de-irma-de-aecio-aos-eua-para-acessar-dados,3777fd611c9ca1236ff12ab0457f3fd9lu1r7700.html

Guías y herramientas

Cómo apoyar a una amiga o familiar que está viviendo una situación abusiva

¿Está buscando consejos prácticos y sencillos sobre cómo apoyar mejor a una amiga que vive una relación abusiva? Esta es una pequeña guía que hará justamente eso.

https://chayn.gitbook.io/the-good-friend-guide/portugues/introduction

Free To Be Mobile [Texto en inglés]

Algunas de las historias en Free To Be Mobile están enraizadas en comunidades de baja renta de la India. El cuaderno cuenta la historia de 10 mujeres y las estrategias que adoptaron al sufrir violencia digital.

https://sgt-57ed.kxcdn.com/wp-content/uploads/2019/03/FTBM_Web_final.pdf

Tor

¡El proyecto Tor acaba de lanzar su nueva página web! Más accesible para todes(todos).

https://www.torproject.org/pt-BR/

Firefox Send

Intercambio de archivos de forma fácil y privada. Firefox Send permite el intercambio de archivos con criptografía punto a punto y un enlace que expira automáticamente. De esta forma, usted puede mandar lo que comparte en privado y tener la seguridad de que sus cosas no quedaránonlinepara siempre.

https://send.firefox.com/